Una campaña recién descubierta, denominada por los investigadores como Zoom

Stealer, está afectando a 2,2 millones de usuarios de Chrome, Firefox y

Microsoft Edge a través de 18 extensiones que recopilan datos relacionados con

reuniones en línea, como URL, ID, temas, descripciones y contraseñas

integradas.

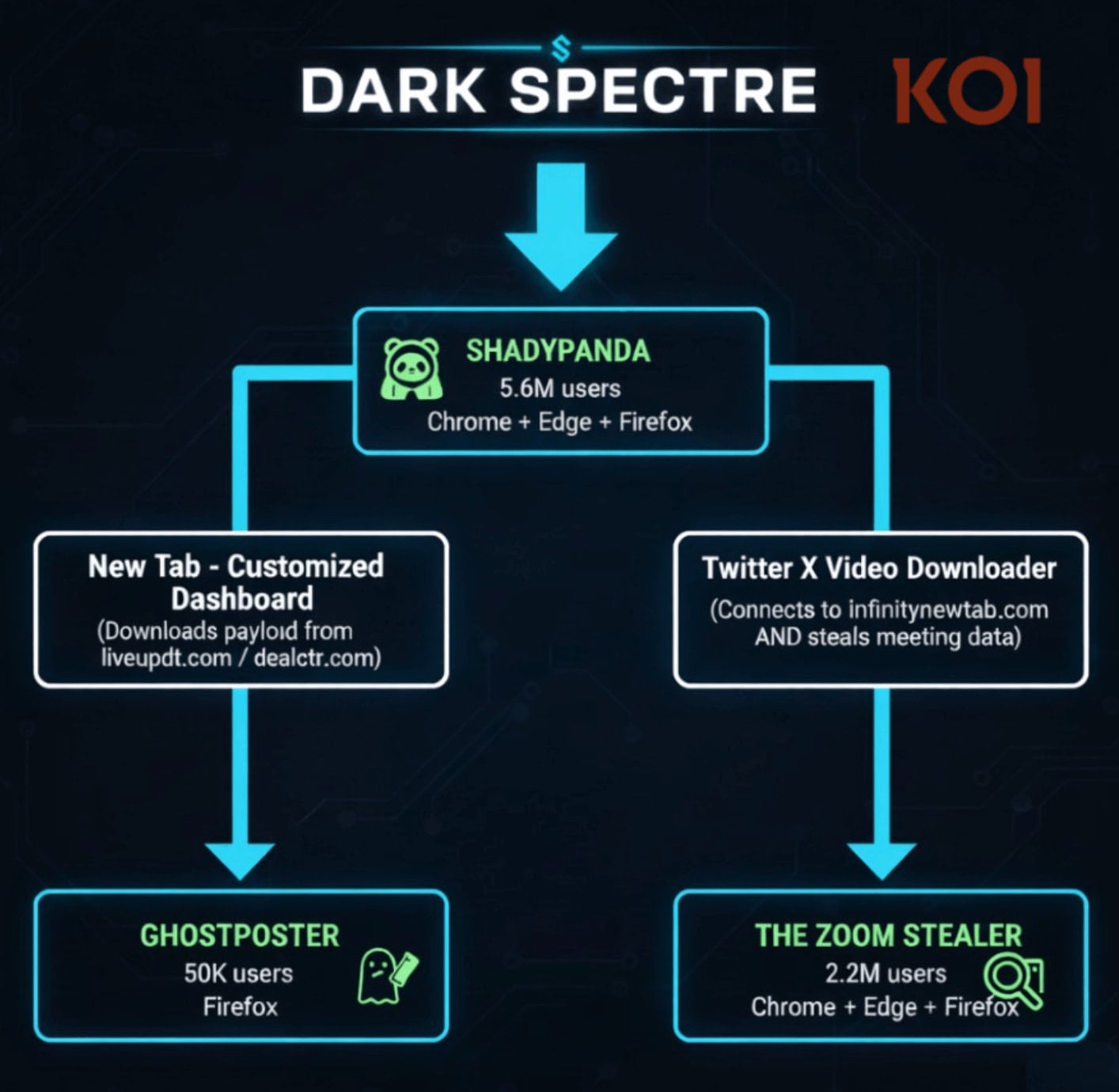

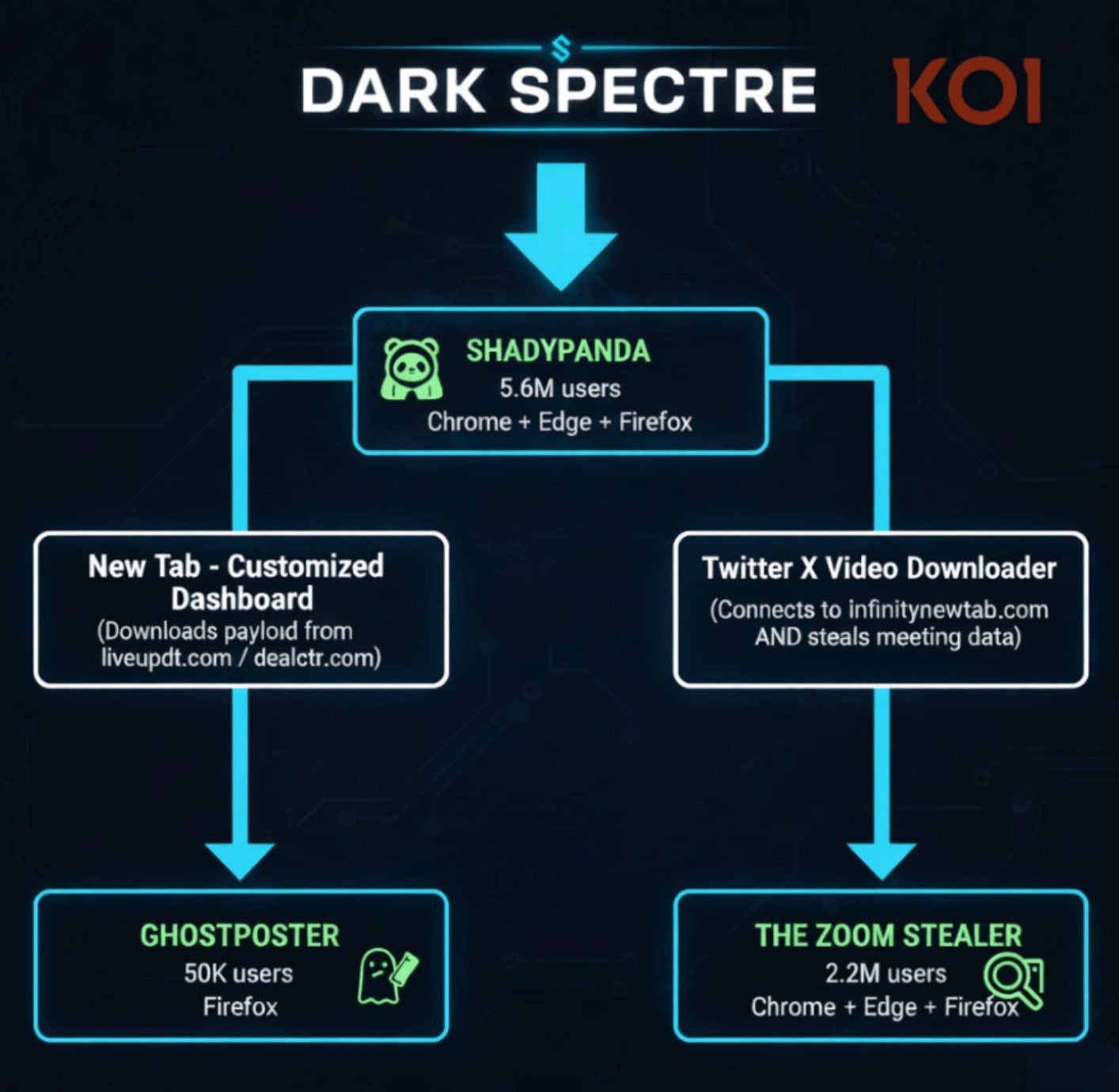

Zoom Stealer es una de las tres campañas de extensiones de navegador que

alcanzaron a más de 7,8 millones de usuarios durante siete años y se atribuyen

a un único actor de amenazas identificado como DarkSpectre.

Basándose en la infraestructura utilizada, se cree que DarkSpectre es el mismo

actor de amenazas vinculado a China que está detrás de

GhostPoster, previamente documentado, que atacaba a usuarios de Firefox, y

ShadyPanda, que distribuyera cargas útiles de spyware a usuarios de Chrome y Edge.

ShadyPanda permanece activo a través de 9 extensiones y 85 extensiones

durmientes adicionales que crean una base de usuarios antes de volverse

maliciosas mediante actualizaciones, según afirman los investigadores de la

empresa de seguridad de la cadena de suministro Koi Security.

Aunque la conexión con China ya existía, la atribución ahora es más clara

gracias al alojamiento de servidores en Alibaba Cloud, los registros ICP, los

artefactos de código que contienen cadenas y comentarios en chino, los

patrones de actividad que coinciden con la zona horaria china y la

segmentación de monetización adaptada al comercio electrónico chino.

Inteligencia de reuniones corporativas

Las 18 extensiones de la campaña Zoom Stealer no están todas relacionadas con

reuniones, y algunas pueden usarse para descargar videos o como asistentes de

grabación: Chrome Audio Capture, con 800.000 instalaciones, y Twitter X Video

Downloader. Ambas seguían disponibles en la Chrome Web Store al momento de la

publicación.

Según los investigadores, todas las extensiones de la campaña Zoom Stealer

solicitan acceso a 28 plataformas de videoconferencia (p. ej., Zoom, Microsoft

Teams, Google Meet y Cisco WebEx) y recopilan los siguientes datos:

- URL e ID de reuniones, incluyendo contraseñas integradas

- Estado de registro, temas y horarios programados

- Nombres, cargos, biografías y fotos de perfil de oradores y anfitriones

- Logotipos, gráficos y metadatos de la sesión de la empresa

Estos datos se extraen mediante conexiones WebSocket y se transmiten a los

atacantes en tiempo real. Esta actividad se activa cuando las víctimas visitan

las páginas de registro de seminarios web, se unen a reuniones o navegan por

plataformas de videoconferencias.

Koi Security afirma que estos datos pueden utilizarse para espionaje

corporativo e inteligencia de ventas, lo que podría emplearse en ataques de

ingeniería social o incluso para vender enlaces de reuniones a la competencia.

«Mediante la recopilación sistemática de enlaces de reuniones, listas de

participantes e información corporativa de 2,2 millones de usuarios,

DarkSpectre ha creado una base de datos que podría impulsar operaciones de

suplantación de identidad a gran escala, proporcionando a los atacantes

credenciales para unirse a llamadas confidenciales, listas de participantes

para saber a quién suplantar y contexto para que esas suplantaciones sean

convincentes»,

señala el informe de Koi Security.

Dado que muchas de estas extensiones funcionaron de forma inocua durante

períodos prolongados, se recomienda a los usuarios revisar cuidadosamente los

permisos que requieren y limitar su número al mínimo necesario.

Koi Security reportó las extensiones infractoras, pero muchas siguen presentes

en Chrome Web Store. Los investigadores publicaron la lista completa de

extensiones activas de DarkSpectre.

Fuente:

BC