La empresa Chainguard publicó el informe

«El estado del Código Abierto confiable», un análisis trimestral de la cadena de suministro de software de código

abierto. Al analizar el uso anónimo de productos y los datos de CVE, el equipo

de Chainguard detectó temas comunes en torno a lo que los equipos de

ingeniería de código abierto utilizan realmente para construir y los riesgos

asociados.

Este informe analiza más de 1.800 proyectos únicos de imágenes de

contenedores, un total de 10.100 instancias de vulnerabilidad y 154 CVE únicos

rastreados desde el 1 de septiembre de 2025 hasta el 30 de noviembre de 2025.

Cuando usamos términos como «20 proyectos principales» y «proyectos de cola

larga» (definidos por imágenes fuera del top 20), se refieren a patrones de

uso reales observados en la cartera de clientes de Chainguard y en las

extracciones de producción.

Uso: Lo que los equipos realmente ejecutan en producción

La huella actual de los contenedores de producción es exactamente la esperada:

los lenguajes fundamentales, los entornos de ejecución y los componentes de

infraestructura dominan la lista de los más populares.

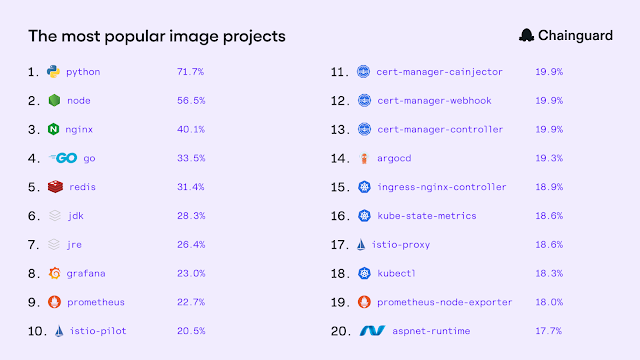

Imágenes más populares: La IA está transformando la pila base

En todas las regiones, las imágenes principales son elementos básicos y

conocidos: Python (71,7% de los clientes), Node (56,5%), nginx (40,1%), go

(33,5%), redis (31,4%), seguidos de JDK, JRE y un conjunto de herramientas

esenciales de observabilidad y plataforma como Grafana, Prometheus, Istio,

cert-manager, argocd, ingress-nginx y kube-state-metrics.

Esto indica que los clientes operan una cartera de componentes esenciales,

como lenguajes, puertas de enlace, malla de servicios, monitorización y

controladores, que, en conjunto, forman la base de su negocio.

No es sorprendente que Python lidere el camino a nivel mundial, como el

lenguaje de enlace predeterminado para la pila de IA moderna. Los equipos

suelen estandarizar Python para el desarrollo de modelos, las canalizaciones

de datos y, cada vez más, también para los servicios de inferencia de

producción.

El uso de imágenes de cola larga es crucial para la producción, no para casos

extremos.

Las imágenes más populares de Chainguard representan solo el 1,37 % del total

de imágenes disponibles y representan aproximadamente la mitad de las

extracciones de contenedores. La otra mitad del uso en producción proviene de

otras fuentes: 1.436 imágenes de cola larga que constituyen el 61,42 % de la

cartera de contenedores promedio del cliente.

En otras palabras, la mitad de las cargas de trabajo de producción se ejecutan

en imágenes de cola larga. Estos no son casos extremos. Son fundamentales para

la infraestructura de las empresas. Es relativamente sencillo mantener las

mejores imágenes optimizadas, pero lo que requiere un código abierto confiable

es mantener esa seguridad y velocidad en todo lo que los clientes realmente

ejecutan.

Uso de FIPS: El cumplimiento normativo es un catalizador para la acción.

El cifrado FIPS es una tecnología esencial en el ámbito del cumplimiento

normativo, centrada en satisfacer los requisitos de cifrado. Y ofrece una

perspectiva útil sobre cómo la presión regulatoria impulsa la adopción. Según

los datos, el 44% de los clientes ejecutan al menos una imagen FIPS en

producción.

El patrón es consistente: al trabajar con marcos de cumplimiento normativo

como FedRAMP, DoD IL-5, PCI DSS, SOC 2, CRA, Essential Eight o HIPAA, los

equipos necesitan software de código abierto robusto y confiable que refleje

sus cargas de trabajo comerciales. Las imágenes FIPS más utilizadas se alinean

con la cartera más amplia, simplemente con módulos criptográficos reforzados

para auditoría y verificación.

Los principales proyectos de imágenes FIPS incluyen Python-fips (el 62% de los

clientes con al menos una imagen FIPS en producción), Node-fips (50%),

nginx-fips (47,2%), go-fips (33,8%), redis-fips (33,1%), además de componentes

de plataforma como istio-pilot-fips, istio-proxy-fips y variantes de

cert-manager. Incluso aparecen bibliotecas de soporte y bases de cifrado, como

glibc-openssl-fips.

CVE: La popularidad no se corresponde con el riesgo

Al examinar el catálogo de imágenes de Chainguard,

el riesgo se concentra abrumadoramente fuera de las imágenes más

populares. De los CVE que Chainguard corrigió en los últimos tres meses, 214 se

produjeron en las 20 imágenes principales, lo que representa solo el 2% del

total de CVE. Si analizamos más allá de esas imágenes principales,

encontraremos el 98% restante de los CVE corregidos (10.785 instancias de

CVE). ¡Eso es 50 veces la cantidad de CVE en las 20 imágenes principales!

El mayor volumen de CVE se clasifica como medio, pero la urgencia operativa a

menudo depende de la rapidez con la que se abordan los CVE críticos y altos, y

de si los clientes pueden confiar en esa velocidad en todo su portafolio, no

solo en las imágenes más comunes.

La confianza se basa en la velocidad de corrección

Durante el período de tres meses analizado, el equipo logró un tiempo promedio

de remediación de CVE críticos inferior a 20 horas. El 63,5% de los CVE

críticos se resolvieron en 24 horas, el 97,6% en dos días y el 100% en tres

días.

En la cola larga es donde se esconde la mayor parte de la exposición real, y

puede resultar imposible mantenerse al día. La mayoría de las organizaciones

simplemente no pueden asignar recursos para corregir vulnerabilidades en

paquetes que no pertenecen a su pila principal, pero

los datos dejan claro que es necesario asegurar la «mayoría silenciosa» de

la cadena de suministro de software con el mismo rigor que las cargas de

trabajo más críticas.

Un punto de referencia para el código abierto confiable

En los datos, una conclusión destaca: el software moderno se basa en una

amplia y cambiante cartera de componentes de código abierto, la mayoría de los

cuales se encuentran fuera de las 20 imágenes más populares. No es ahí donde

los desarrolladores invierten su tiempo, pero sí donde se acumula la mayor

parte del riesgo de seguridad y cumplimiento.

Esto crea una desconexión preocupante: es lógico que los equipos de ingeniería

se centren en el pequeño conjunto de proyectos que más importan para su pila,

pero

la mayor parte de la exposición reside en el amplio conjunto de

dependencias que no tienen tiempo de gestionar.

Fuente:

Chainguard