Investigadores de ciberseguridad han descubierto un nuevo conjunto de paquetes

maliciosos en NPM y el repositorio Python Package Index (PyPI), vinculados a

una campaña falsa de reclutamiento orquestada por el Grupo Lazarus, vinculado

a Corea del Norte.

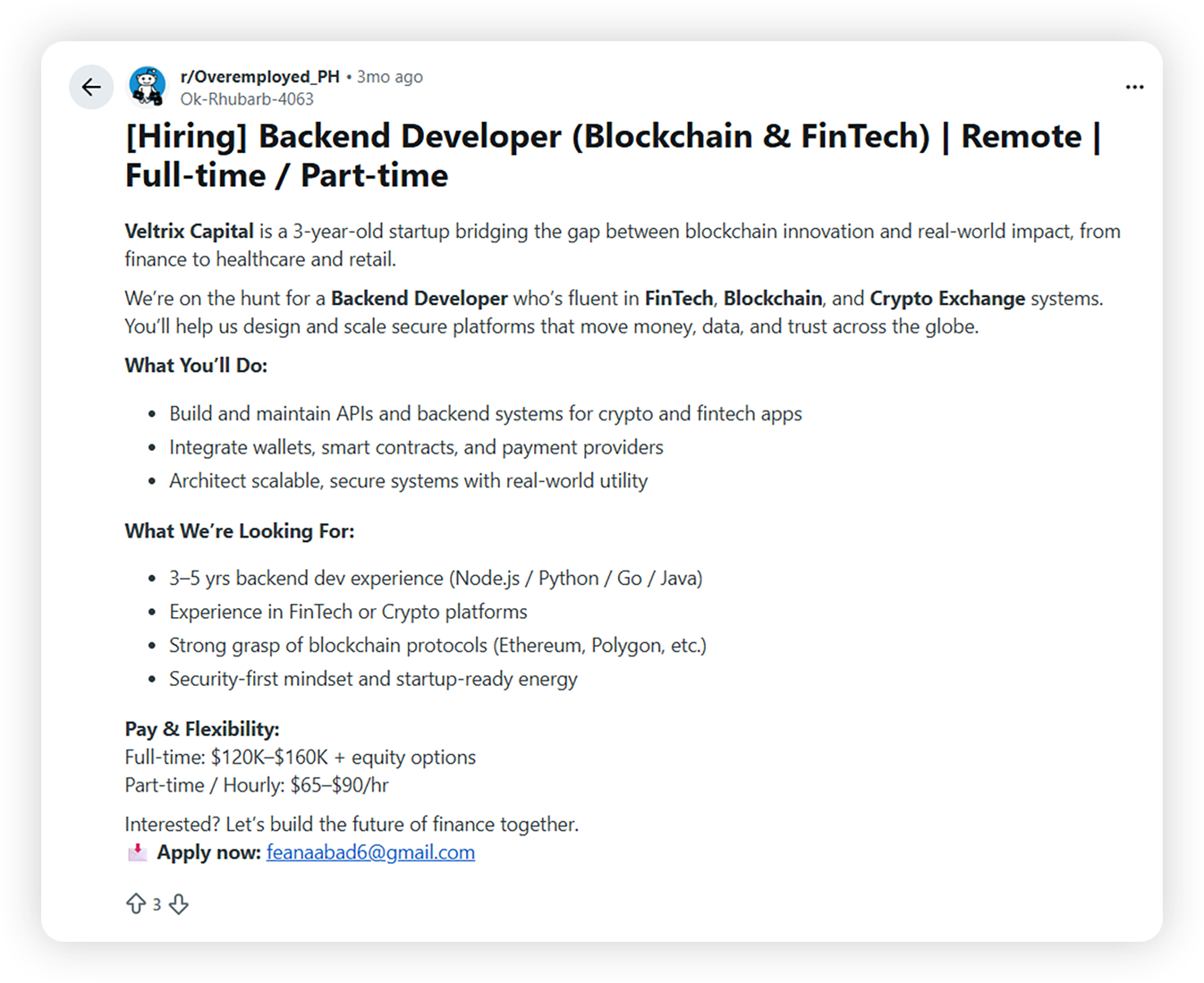

Al igual que muchas

campañas de búsqueda de empleo

llevadas a cabo por actores de amenazas norcoreanos, la cadena de ataque

comienza con la creación de una empresa falsa como Veltrix Capital en el

sector de la blockchain y el comercio de criptomonedas, y posteriormente con

la creación de los recursos digitales necesarios para crear una ilusión de

legitimidad.

La campaña coordinada se conoce como graphalgo en referencia al primer

paquete publicado en el registro NPM. Se estima que está activa desde mayo de

2025.

«Se contacta a los desarrolladores a través de plataformas sociales como

LinkedIn y Facebook, o mediante ofertas de trabajo en foros como Reddit»,

declaró Karlo Zanki, investigador de ReversingLabs, en un informe.

«La campaña incluye una historia bien orquestada sobre una empresa

involucrada en blockchain y plataformas de intercambio de criptomonedas».

Cabe destacar que uno de los paquetes NPM identificados,

bigmathutils, registró más de 10.000 descargas tras la publicación de

la primera versión, que no contenía malware, y antes de la publicación de la

segunda versión, que contenía una carga maliciosa. Los nombres de los paquetes

se

enumeran

en el informe.

La campaña incluye el registro de un dominio y la creación de una organización

de GitHub relacionada para alojar varios repositorios destinados a

evaluaciones de programación. Se ha descubierto que los repositorios contienen

proyectos basados en Python y JavaScript.

«El análisis de estos repositorios no reveló ninguna funcionalidad

maliciosa evidente», afirmó Zanki.

«Esto se debe a que la funcionalidad maliciosa no se introdujo directamente

a través de los repositorios de entrevistas de trabajo, sino indirectamente,

a través de dependencias alojadas en los repositorios de paquetes de código

abierto npm y PyPI».

La idea tras la creación de estos repositorios es engañar a los candidatos

que se postulan a sus ofertas de empleo en Reddit y grupos de Facebook para

que ejecuten los proyectos en sus equipos, instalando así la dependencia

maliciosa y desencadenando la infección. En algunos casos, las víctimas son

contactadas directamente por reclutadores aparentemente legítimos en

LinkedIn.

Los paquetes actúan como conducto para implementar un troyano de acceso remoto

(RAT) que obtiene y ejecuta periódicamente comandos desde un servidor externo.

Admite diversos comandos para recopilar información del sistema, enumerar

archivos y directorios, listar procesos en ejecución, crear carpetas,

renombrar archivos, eliminar archivos y cargar/descargar archivos.

Curiosamente, la comunicación de comando y control (C2) está protegida por un

mecanismo basado en tokens para garantizar que solo se acepten solicitudes con

un token válido. Este enfoque

se observó previamente en campañas de 2023

vinculadas a un grupo de hackers norcoreano llamado Jade Sleet, también

conocido como TraderTraitor o UNC4899.

Funciona básicamente así: los paquetes envían datos del sistema como parte de

un paso de registro al servidor C2, que responde con un token. Este token se

devuelve al servidor C2 en solicitudes posteriores para establecer que

provienen de un sistema infectado ya registrado. «El enfoque basado en tokens es similar […] en ambos casos y, hasta donde

sabemos, no ha sido utilizado por otros actores en malware alojado en

repositorios públicos de paquetes», declaró Zanki.

Los hallazgos muestran que actores de amenazas patrocinados por el

estado norcoreano continúan contaminando

los ecosistemas de código abierto con paquetes maliciosos con la esperanza de

robar datos confidenciales y realizar robos financieros, hecho que se

evidencia en las comprobaciones del RAT para determinar si la extensión del

navegador MetaMask está instalada en el equipo.

«La evidencia sugiere que se trata de una campaña altamente sofisticada», afirmó ReversingLabs.

«Su modularidad, su larga duración, la paciencia para generar confianza en

los diferentes elementos de la campaña y la complejidad del malware

multicapa y cifrado apuntan a la acción de un actor de amenazas patrocinado

por el estado».

Se encuentran más paquetes npm maliciosos

Esta revelación se produce después de que JFrog descubriera un sofisticado

paquete NPM malicioso llamado «duer-js», publicado por el usuario

«luizaearlyx». Si bien la biblioteca afirma ser una utilidad para

«hacer más visible la ventana de la consola», alberga un ladrón de información

de Windows llamado Bada Stealer.

Es capaz de recopilar tokens de Discord, contraseñas, cookies y datos de

autocompletado de Google Chrome, Microsoft Edge, Brave, Opera y Yandex

Browser, detalles de monederos de criptomonedas e información del sistema. Los

datos se exfiltran posteriormente a un webhook de Discord, así como al

servicio de almacenamiento de archivos Gofile como respaldo.

«Además de robar información del host infectado, el paquete malicioso

descarga una carga útil secundaria»,

explicó

el investigador de seguridad Guy Korolevski.

«Esta carga útil está diseñada para ejecutarse en el inicio de la

aplicación de escritorio de Discord, con capacidad de actualización

automática, robando directamente de ella, incluidos los métodos de pago

utilizados por el usuario».

También coincide con el descubrimiento de otra campaña de malware que utiliza

NPM para extorsionar a los desarrolladores con criptomonedas durante la

instalación de paquetes mediante el comando «npm install». La campaña,

registrada por primera vez el 4 de febrero de 2026, ha sido bautizada como

XPACK ATTACK por OpenSourceMalware.

«A diferencia del malware tradicional que roba credenciales o ejecuta

shells inversos, este ataque abusa de forma innovadora del

código de estado HTTP 402 ‘Pago requerido’

para crear un muro de pago aparentemente legítimo»,

declaró

el investigador de seguridad Paul McCarty.

«El ataque bloquea la instalación hasta que las víctimas pagan 0,1 USDC/ETH

al monedero del atacante, a la vez que recopila nombres de usuario de GitHub

y huellas digitales del dispositivo».

«Si se niegan a pagar, la instalación simplemente falla después de perder

más de 5 minutos de su tiempo de desarrollo, y es posible que ni siquiera se

den cuenta de que se han topado con malware en lugar de lo que parecía ser

un muro de pago legítimo para acceder a los paquetes».

Fuente:

THN