Los equipos de seguridad han dedicado años a desarrollar controles de

identidad y acceso para usuarios humanos y cuentas de servicio. Sin embargo,

un nuevo tipo de agente se ha «infiltrado» silenciosamente en la mayoría de

los entornos empresariales, operando completamente al margen de dichos

controles.

Claude Code, el agente de codificación con IA de Anthropic, ya se utiliza a

gran escala en organizaciones de ingeniería. Lee archivos, ejecuta comandos de

shell, llama a API externas y se conecta a integraciones de terceros, como los

servidores MCP.

Todo esto lo hace de forma autónoma, con los permisos completos del

desarrollador que lo implementó, en su equipo local, antes de que cualquier

herramienta de seguridad de red pueda detectarlo. No deja ningún registro de

auditoría

que la infraestructura de seguridad existente esté diseñada para capturar.

El problema: Claude Code opera al margen de los controles de seguridad

existentes.

La mayoría de las herramientas de seguridad empresarial se ubican en el

perímetro de la red o en la puerta de enlace API. Estas herramientas analizan

el tráfico una vez que sale del equipo. Para cuando un SIEM ingiere un evento

o un monitor de red detecta tráfico inusual, Claude Code ya ha actuado: el

archivo ya se ha leído, el comando de shell ya se ha ejecutado y los datos ya

se han transferido.

El comportamiento de Claude Code agrava significativamente este problema. Se

alimenta de recursos del sistema, utilizando herramientas y permisos ya

presentes en el equipo del desarrollador en lugar de utilizar los suyos

propios. Se comunica mediante llamadas a modelos externos que simulan tráfico

normal. Ejecuta secuencias complejas de acciones que ningún humano programó

explícitamente. Y se ejecuta con todos los permisos heredados de quien lo

inició, incluyendo el acceso a credenciales, sistemas de producción y datos

confidenciales que los desarrolladores tengan en su equipo.

Cuando un desarrollador le pregunta a Claude Code algo tan simple como «¿qué

archivos hay en mi directorio?», el LLM no solo conoce la respuesta. Le indica

al agente que ejecute una herramienta en la máquina local, en este caso

`bash ls -la`. Este comando se ejecuta en el dispositivo del

desarrollador con sus permisos. Una pregunta aparentemente casual desencadena

la ejecución real en una máquina real.

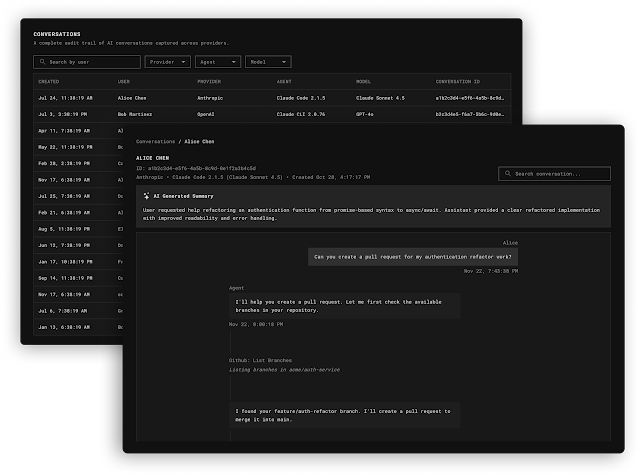

La vista de Conversaciones muestra todas estas llamadas a herramientas en cada

sesión. Para la mayoría de los equipos de seguridad, esta es la primera vez

que ven estos datos.

Implementación gestionada de MCP: Estandarización de las herramientas de

Claude Code en toda la organización

Para los equipos de seguridad cuyas organizaciones han implementado Claude

Code y comienzan a evaluar las implicaciones para su postura y controles de

auditoría, el punto de partida es la visibilidad. No se puede gobernar lo que

no se ve, y hasta ahora, no existía ninguna herramienta que pudiera mostrar

qué hacía realmente Claude Code.

para Claude Code en lugar de simplemente bloquear las no aprobadas, la

herramienta

Ceros de BeyondIdentity ofrece la implementación gestionada de MCP desde la consola de

administración.

Los administradores pueden implementar servidores MCP aprobados en la

instancia de Claude Code de cada desarrollador desde una única interfaz, sin

necesidad de configuración por parte del desarrollador. El servidor MCP

aparece automáticamente en el agente del desarrollador al iniciar la

aplicación.

Combinado con la lista de servidores permitidos de MCP, esto crea un modelo de

gobernanza completo: los administradores definen qué es obligatorio, qué está

permitido y qué está bloqueado. Los desarrolladores trabajan dentro de este

marco sin problemas.

La brecha de seguridad que crea Claude Code no se encuentra en el perímetro de

la red, sino en la máquina del desarrollador, donde el agente opera antes de

que cualquier herramienta de seguridad existente pueda detectarlo. El

resultado es una brecha que las herramientas de la capa de red no pueden

cerrar: todo lo que Claude Code hace en el equipo local, antes de que

cualquier solicitud salga del dispositivo.

Una vez registrado, antes de que Claude Code genere un solo token,

Ceros captura el contexto completo del dispositivo, incluyendo el sistema

operativo, la versión del kernel, el estado del cifrado del disco, el estado

de arranque seguro y el estado de la protección del punto final. Captura el

historial completo del proceso desde que se invocó Claude Code y vincula

la sesión a una identidad humana verificada.

Fuente:

THN