Desde

Segu-Info, con nuestro servicio de tratamiento de incidentes y Wazuh, monitoreamos

de forma activa distintos actores y grupos delictivos.

No todos los actores persiguen

sofisticación técnica de alto nivel; algunos operan con una lógica mucho más

directa: comprometer objetivos débiles o ya expuestos para generar

impacto reputacional, político y mediático. Dentro de esa categoría,

Chronus Team merece atención por su

reciente «amenaza» de atacar el 30 de marzo a Organizaciones

Argentinas.

No estamos ante la presencia de una «APT de élite», sino ante algo mucho más

práctico y, para muchas instituciones públicas, bastante más incómodo:

intrusión oportunista, exposición de datos sensibles, presión reputacional y

amplificación pública.

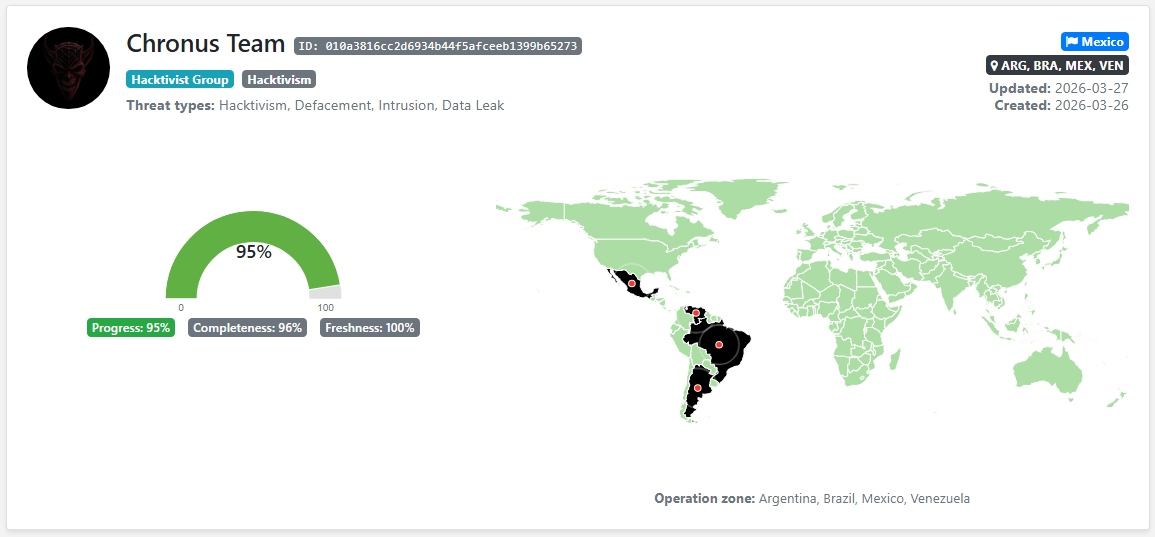

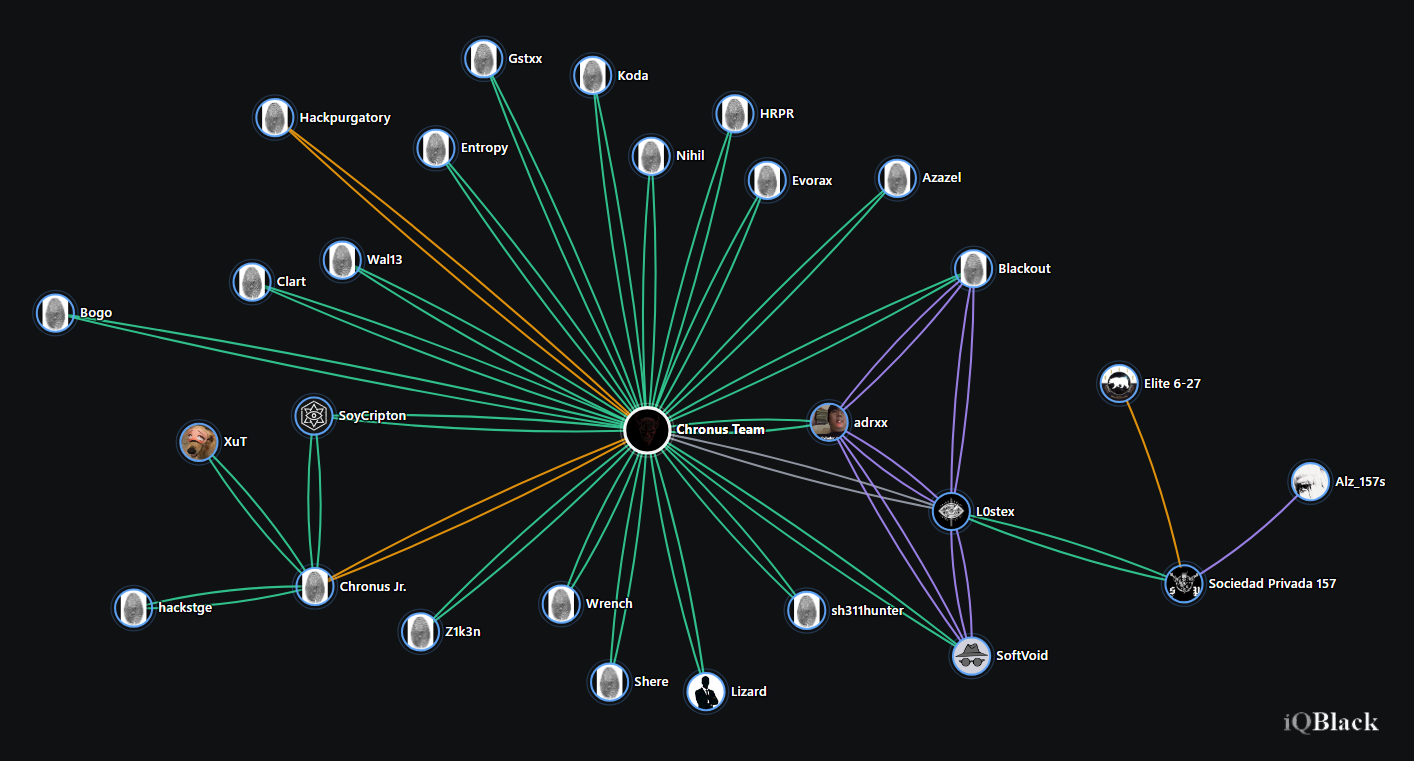

Chronus Team se perfila como un clúster hacktivista centrado en intrusión,

filtración de datos y daño reputacional sobre instituciones públicas de América

Latina.

Debido a esta amenazas y el posible compromiso de Instituciones Gubernamentales, en esta ocasión junto al equipo operativo de

IQBack, hemos desarrollado un resumen del perfil operativo de Chronus

Team:

Su actividad conocida se concentra principalmente sobre instituciones

mexicanas, muchas de ellas bajo órbita gubernamental, judicial, sanitaria,

educativa o política.

El tipo de víctimas sugiere una preferencia por objetivos estatales o

paraestatales con alto valor simbólico

y con potencial de exponer datos sensibles de ciudadanos, empleados públicos,

contribuyentes, estudiantes, afiliados políticos o beneficiarios de programas

oficiales.

Hasta el momento, la actividad atribuida a Chronus Team y a operadores

vinculados a su ecosistema incluye intrusiones con filtración de datos,

defacements y, en menor medida, doxing. Entre los sectores

afectados aparecen poderes judiciales, secretarías de salud, entidades

educativas, municipios, sistemas de transparencia, registros de

contribuyentes, bases de afiliación política y servicios administrativos

estatales. En otras palabras,

el grupo parece priorizar objetivos donde el daño público y el valor

propagandístico de una filtración resultan más importantes que la

persistencia silenciosa o el espionaje prolongado.

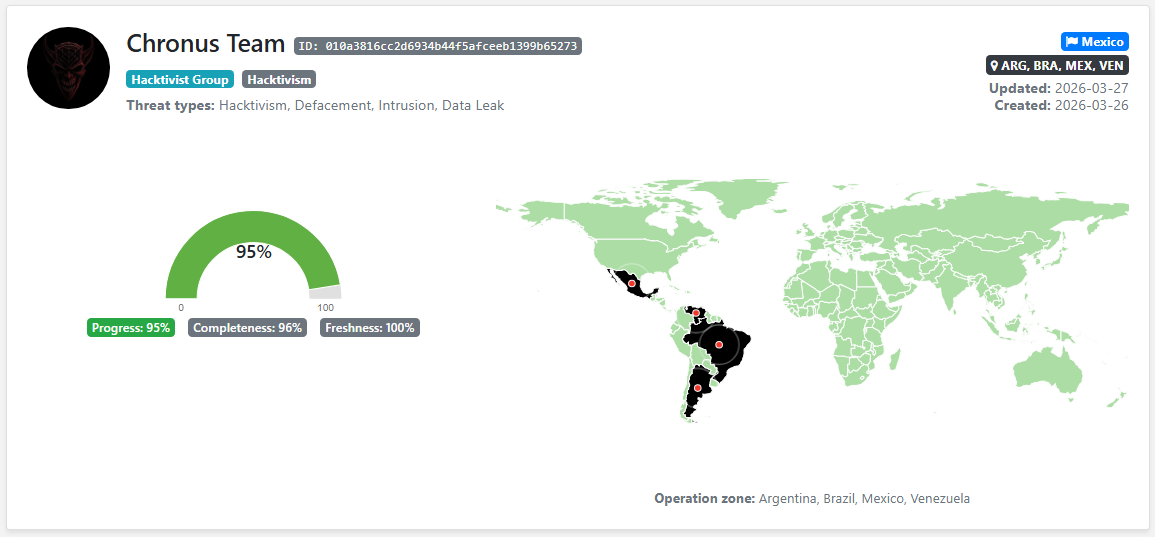

Otro rasgo relevante es que Chronus Team no parece comportarse como una

estructura rígida y centralizada, sino más bien como una marca operativa bajo

la cual distintos actores ejecutan acciones con distinto nivel de exposición.

Nombres como adrxx, L0stex, SoftVoid, Z1k3n,

Sh3llhunter, Wrench, Lizard y otros aparecen asociados a

incidentes concretos. Esta dinámica sugiere un clúster colaborativo o

semi-descentralizado, más cercano a una identidad compartida que a una

organización jerárquica tradicional.

Más allá de México, ya existen señales de expansión regional. Uno de los

integrantes vinculados al grupo fue asociado a operaciones en Brasil y

Venezuela. También se registró un defacement en Argentina, lo que ya ubica al

país dentro del radar operativo o, al menos, narrativo del clúster.

Pero el dato más importante es otro:

Chronus Team anunció públicamente que el 30 de marzo realizaría una

«megafiltración de instituciones gubernamentales argentinas», mencionando entre los potenciales afectados organismos como IOMA (Instituto

de Obra Médico Asistencial), el Ministerio de Seguridad de Salta, OSEP (Obra

Social de Empleados Públicos de Mendoza), la Corte Suprema de Justicia (CSJN),

la Jefatura de Gabinete de Ministros (JGM), el Ministerio de Salud (MSal) y el

Banco Central (BCRA).

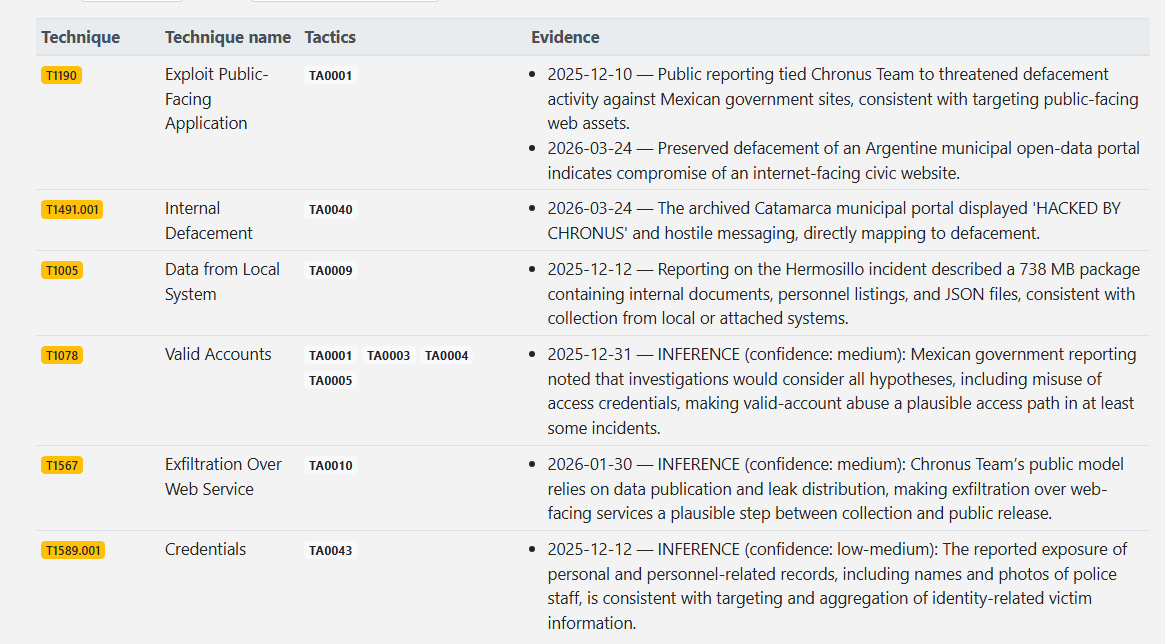

El flujo operativo más probable que sigue el grupo va desde el reconocimiento

de portales públicos vulnerables hasta la filtración, defacement y rotación

hacia nuevos objetivos bajo la misma marca.

Ese anuncio debe tratarse con cuidado. No equivale a una intrusión confirmada.

En el terreno hacktivista, la amenaza pública también cumple una función

propagandística. Puede anticipar una filtración real, exagerar capacidades o

buscar atención antes de una operación.

El valor del anuncio no depende únicamente de su futura confirmación. Su sola

existencia ya ofrece información útil: muestra intención, priorización

temática, orientación geográfica y voluntad de amplificación.

Sn dudas, el grupo representa un tipo de amenaza especialmente incómodo para

instituciones públicas latinoamericanas: no necesita ser extremadamente

sofisticado para generar daño real; le alcanza con encontrar credenciales

reutilizadas, servicios expuestos, segmentación deficiente, portales mal

administrados o prácticas pobres de seguridad operacional para convertir un

acceso oportunista en una filtración de alto impacto reputacional.

En contextos estatales, donde la superficie de exposición suele ser amplia y

heterogénea, ese modelo es particularmente efectivo. Una filtración de datos

de salud, justicia, educación o administración pública no solo compromete

sistemas; compromete confianza, gestión, privacidad y narrativa institucional.

Chronus Team, en ese sentido, no debería ser leído como una rareza aislada. Es

un síntoma. Refleja cómo clústers regionales, con identidad digital fuerte y

operaciones de costo relativamente bajo, pueden presionar a instituciones

públicas mediante intrusión, exposición y propaganda. México ha sido, hasta

ahora, su principal escenario. La pregunta abierta es si Argentina será el

próximo realmente.

Como recurso adicional desde Segu-Info y IQBack hemos preparado

un

Hunting Playbook

de Chronus Team con guías prácticas de detección, consideraciones de monitoreo

y líneas defensivas útiles frente a actividad de intrusión y filtración

orientada a organismos públicos y targets de Latam.

Estas reglas puede ser fácilmente aplicables a SIEM como Splunk y Wazuh.