https://static.crysys.hu/publications/files/BencsathPBF12eurosec.pdfInvestigadores de ciberseguridad han descubierto un nuevo malware basado en

LUA, creado cinco años antes del tristemente célebre gusano

Stuxnet, cuyo objetivo era sabotear el programa nuclear iraní destruyendo

centrifugadoras de enriquecimiento de uranio.

Según un nuevo informe publicado por SentinelOne, este marco de sabotaje

cibernético, hasta ahora desconocido, data de 2005 y se dirigía principalmente

a software de cálculo de alta precisión para manipular los resultados. Su

nombre en clave era fast16.

«Al combinar esta carga útil con mecanismos de autopropagación, los

atacantes pretenden producir cálculos inexactos equivalentes en toda una

instalación»,

afirmaron los investigadores

Vitaly Kamluk y Juan Andrés Guerrero-Saade en un exhaustivo informe publicado

esta semana. Se estima que Fast16 es anterior a Stuxnet —la primera arma

digital conocida del mundo diseñada para acciones disruptivas— en al menos

cinco años. Si bien Stuxnet se atribuye generalmente a Estados Unidos e Israel

y posteriormente

sirvió como base arquitectónica

para el rootkit Duqu, dedicado al robo de información, Fast16 parece haber

surgido mucho antes.

También precede a las primeras muestras conocidas de

Flame

(también conocido como Flamer y Skywiper), otro malware sofisticado

descubierto en mayo de 2012 que incorporaba una máquina virtual Lua para

lograr sus objetivos. Este descubrimiento convierte a Fast16 en la primera

variante de malware para Windows en integrar un motor Lua.

SentinelOne afirmó haber realizado el descubrimiento tras identificar un

archivo llamado

«svcmgmt.exe»

que, a primera vista, parecía ser un envoltorio de servicio genérico en modo

consola. Según VirusTotal, la muestra tiene una fecha de creación del 30 de

agosto de 2005, y fue subida a esta base de datos más de una década después,

el 8 de octubre de 2016.

Sin embargo, una investigación más exhaustiva ha revelado una máquina virtual

Lua 5.0 integrada y un contenedor de código de bytes cifrado, junto con varios

otros módulos que se integran directamente con el sistema de archivos, el

registro, el control de servicios y las API de red de Windows NT.

La lógica central del implante reside en el código de bytes de Lua. El binario

también hace referencia a un controlador del kernel («fast16.sys») mediante una ruta PDB (un archivo creado el 19 de julio de 2005) que se

encarga de interceptar y modificar el código ejecutable al leerlo del disco.

Cabe destacar que el controlador no funciona en sistemas con Windows 7 o

posterior.

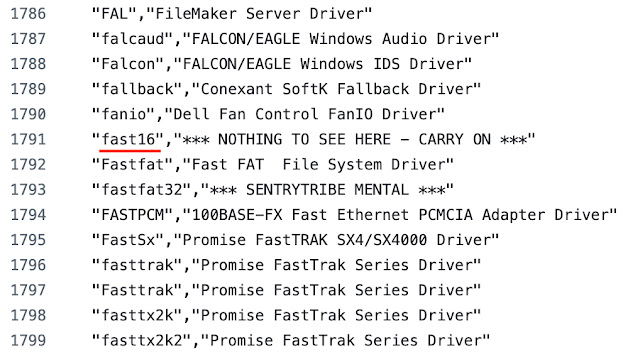

En un hallazgo que podría revelar el origen de la herramienta, SentinelOne

informó haber descubierto una referencia a la cadena «fast16» en un archivo de

texto llamado «drv_list.txt», que incluía una lista de controladores diseñados

para ataques de amenazas persistentes avanzadas (APT). Este archivo, de casi

250 KB, fue filtrado por un misterioso grupo de hackers hace nueve años.

En 2016 y 2017, el colectivo, que se hacía llamar

The Shadow Brokers, publicó grandes cantidades de datos supuestamente robados al

Equation Group, un grupo de amenazas persistentes avanzadas con presuntos vínculos con la

Agencia de Seguridad Nacional (NSA) de Estados Unidos. Esto incluía una gran

cantidad de herramientas y exploits de pirateo bajo el apodo de

«Lost in Translation». El

archivo de texto

era uno de ellos.

«La cadena de caracteres dentro de svcmgmt.exe proporcionó el vínculo forense

clave en esta investigación», declaró SentinelOne.

«La ruta PDB conecta la filtración de 2017 de firmas de descoordinación

utilizadas por operadores de la NSA con un módulo portador multimodal basado

en Lua, compilado en 2005, y, en última instancia, con su carga útil

sigilosa: un controlador de kernel diseñado para el sabotaje de

precisión».

«Svcmgmt.exe» ha sido descrito como un «módulo portador altamente adaptable»

que puede modificar su comportamiento en función de los argumentos de línea de

comandos que se le pasan, lo que le permite ejecutarse como un servicio de

Windows o ejecutar código Lua. Incluye tres cargas útiles distintas: código de

bytes Lua para gestionar la lógica de configuración, propagación y

coordinación, una DLL auxiliar ConnotifyDLL («svcmgmt.dll») y el controlador

de kernel «fast16.sys».

En concreto, está diseñado para analizar la configuración, escalar privilegios

como servicio, desplegar opcionalmente el implante del kernel y lanzar un

gusano del Administrador de Control de Servicios (SCM) que busca servidores de

red y propaga el malware a otros entornos Windows 2000/XP con credenciales

débiles o predeterminadas.

Un aspecto importante a destacar es que la propagación solo se produce cuando

se fuerza manualmente o cuando no se encuentran productos de seguridad comunes

en el sistema al analizar la base de datos del Registro de Windows en busca de

claves de registro asociadas. Algunas de las herramientas de seguridad que

comprueba explícitamente pertenecen a Agnitum, F-Secure, Kaspersky, McAfee,

Microsoft, Symantec, Sygate Technologies y Trend Micro.

La presencia de Sygate Technologies es otro indicador de que la muestra se

desarrolló a mediados de la década de 2000, ya que la empresa fue adquirida

por Symantec (ahora parte de Broadcom) en agosto de 2005, y la venta y el

soporte de sus productos se interrumpieron formalmente en noviembre.

«Para herramientas de esta época, ese nivel de conciencia ambiental es

notable», afirmó SentinelOne. «Si bien la lista de productos puede no parecer

exhaustiva, probablemente refleja los productos que los operadores esperaban

encontrar en sus redes objetivo, cuya tecnología de detección pondría en

peligro la discreción de una operación encubierta».

Por otro lado, la DLL Connotify se invoca cada vez que el sistema establece

una nueva conexión de red mediante el Servicio de Acceso Remoto (RAS) y

escribe los nombres de las conexiones remotas y locales en una tubería con nombre («\\.\pipe\p577»).

Sin embargo, es el controlador el responsable del sabotaje de precisión,

dirigido a ejecutables compilados con el compilador Intel C/C++ para realizar

parches basados en reglas y secuestrar el flujo de ejecución mediante

inyecciones de código malicioso. Uno de estos bloques es capaz de corromper

cálculos matemáticos, atacando específicamente herramientas utilizadas en

ingeniería civil, física y simulaciones de procesos físicos.

«Al introducir errores pequeños pero sistemáticos en los cálculos del mundo

físico, el marco podría socavar o ralentizar programas de investigación

científica, degradar sistemas de ingeniería con el tiempo o incluso contribuir

a daños catastróficos», explicó SentinelOne. «Al separar un contenedor de ejecución relativamente estable de cargas útiles

cifradas y específicas para cada tarea, los desarrolladores crearon un marco

compartimentado y reutilizable que podían adaptar a diferentes entornos

objetivo y objetivos operativos, manteniendo el binario portador externo

prácticamente sin cambios en todas las campañas».

Tras analizar las 101 reglas definidas en el motor de parcheo y compararlas

con el software utilizado a mediados de la década de 2000, se estima que tres

paquetes de software de ingeniería y simulación de alta precisión podrían

haber sido los objetivos: LS-DYNA 970, PKPM y la plataforma de modelado

hidrodinámico MOHID.

LS-DYNA, ahora parte de la suite Ansys, es un paquete de software de

simulación multifísica de propósito general que se utiliza para simular

choques, impactos y explosiones. En septiembre de 2024, el Instituto para la

Ciencia y la Seguridad Internacional (ISIS) publicó un informe que detallaba

el probable uso por parte de Irán de software de modelado informático como

LS-DYNA relacionado con el desarrollo de armas nucleares, basándose en el

análisis de 157 publicaciones académicas encontradas en literatura científica

y de ingeniería de código abierto.

Esta cadena de pruebas cobra relevancia si se considera que el programa

nuclear iraní sufrió daños sustanciales tras el ataque del gusano Stuxnet a su

planta de enriquecimiento de uranio en Natanz en junio de 2010. Además, en

febrero de 2013, Symantec reveló una versión anterior de Student que se

utilizó para atacar el programa nuclear iraní en noviembre de 2007, con

indicios de que su desarrollo comenzó ya en noviembre de 2005.

«Stuxnet 0.5 es la versión más antigua de Stuxnet que se ha analizado», señaló Symantec en aquel momento. «Stuxnet 0.5 contiene una estrategia de ataque

alternativa: el cierre de válvulas en la planta de enriquecimiento de uranio

de Natanz, Irán, lo que habría causado graves daños a las centrifugadoras y al

sistema de enriquecimiento de uranio en su conjunto».

En conjunto, el último hallazgo «obliga a reevaluar» la cronología histórica

del desarrollo de las operaciones clandestinas de sabotaje cibernético, según

SentinelOne, que añade que las herramientas de sabotaje cibernético

respaldadas por el Estado contra objetivos físicos ya estaban completamente

desarrolladas e implementadas a mediados de la década de 2000.

«En el contexto más amplio de la evolución de las APT, fast16 cierra la brecha

entre los primeros programas de desarrollo, en gran medida invisibles, y los

conjuntos de herramientas posteriores, más ampliamente documentados, basados

en Lua y LuaJIT», concluyeron los investigadores. «Es un punto de referencia

para comprender cómo los actores avanzados conciben los implantes a largo

plazo, el sabotaje y la capacidad de un Estado para transformar el mundo

físico mediante software. fast16 fue el presagio silencioso de una nueva forma

de política exterior, que ha mantenido su sigilo hasta la actualidad».

Fuente:

THN