Un aumento repentino de escaneos sospechosos dirigidos a portales de inicio de

sesión de Palo Alto Networks indica claros esfuerzos de reconocimiento desde

direcciones IP sospechosas, advierten los investigadores.

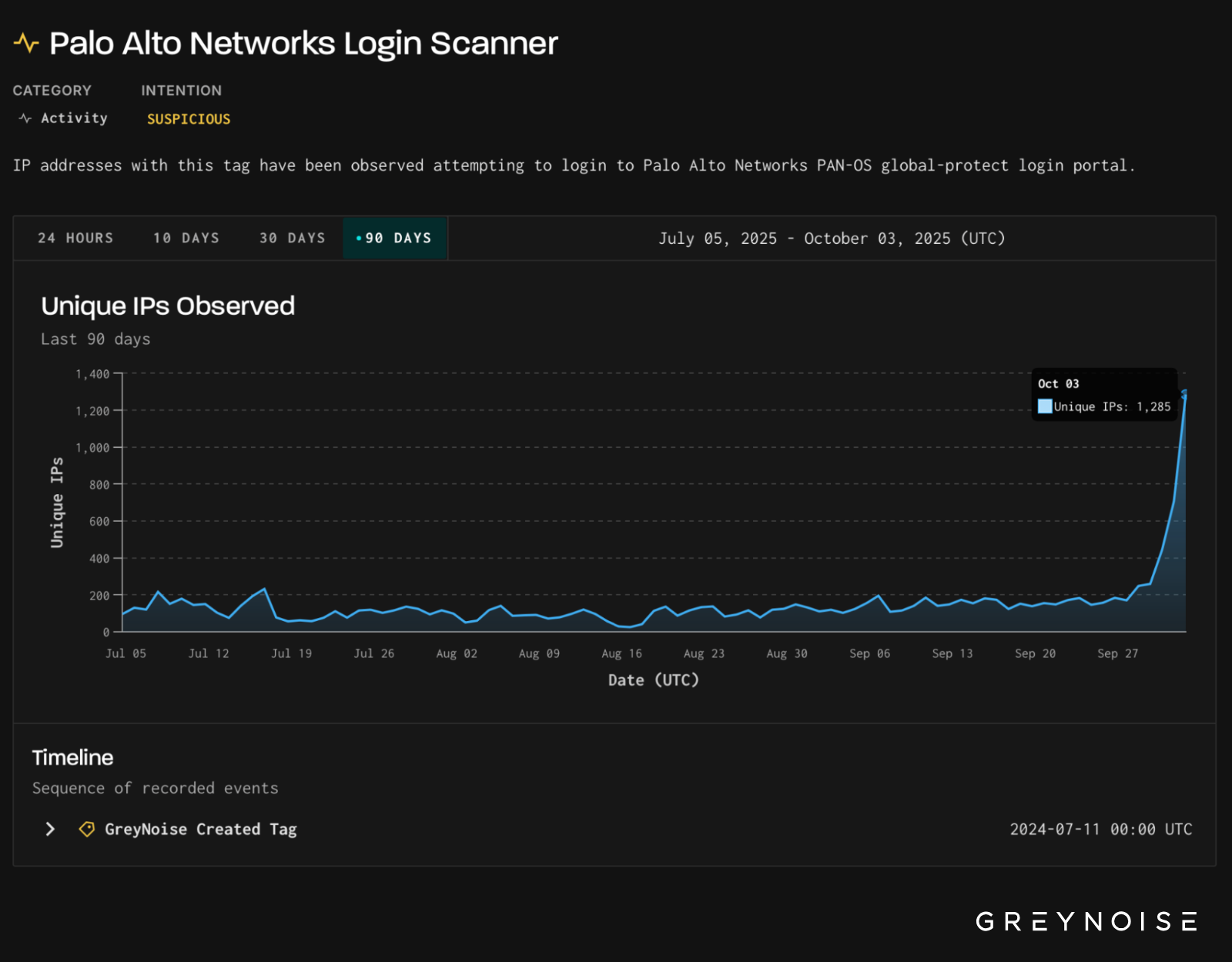

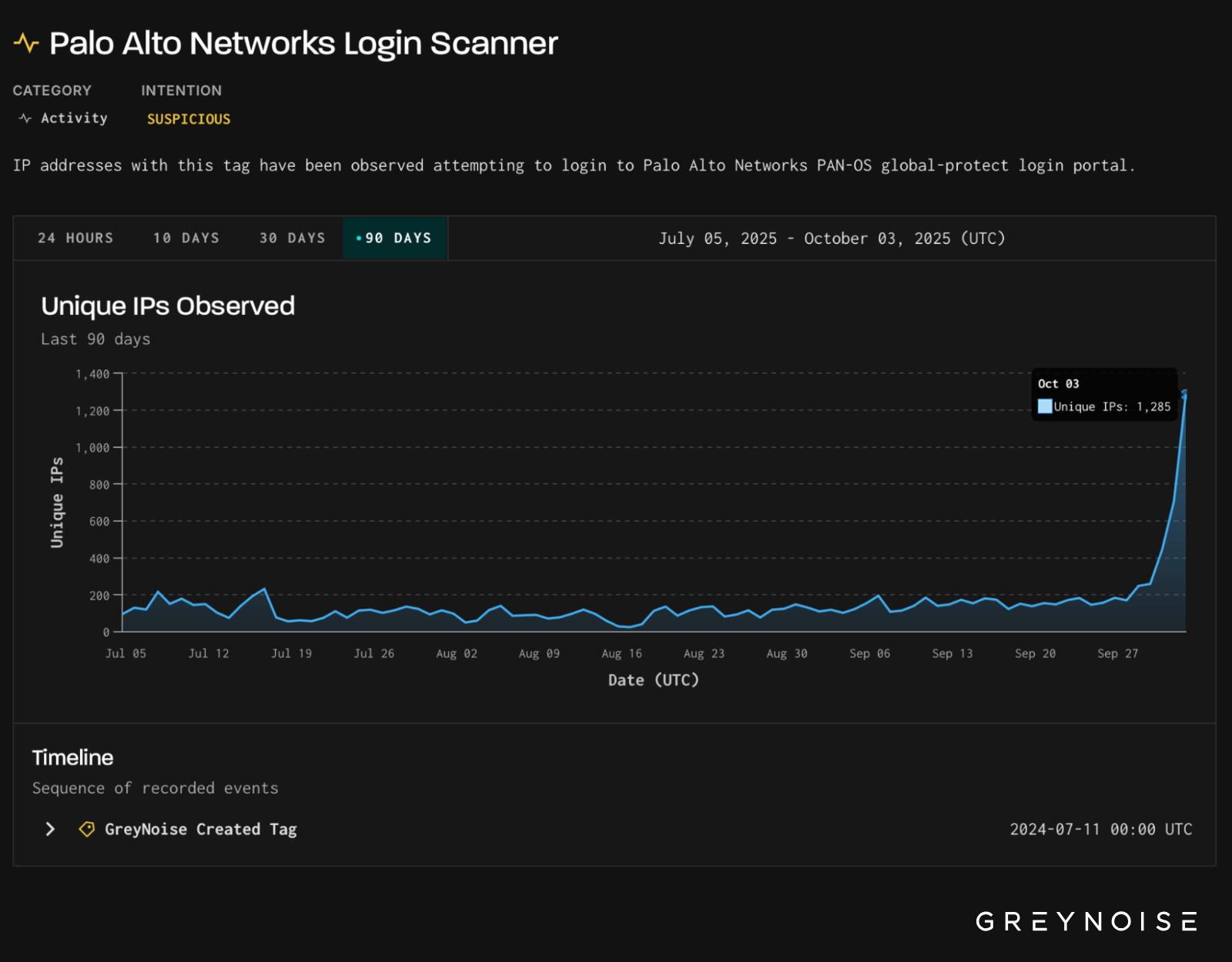

La empresa de inteligencia de ciberseguridad GreyNoise informa un aumento del

500% en las direcciones IP enfocadas en los perfiles GlobalProtect y PAN-OS de

Palo Alto Networks. La actividad culminó el 3 de octubre con más de 1.285 IP

únicas involucradas. Normalmente, los escaneos diarios no superan las 200

direcciones,

según la empresa.

La mayoría de las IP observadas estaban geolocalizadas en EE.UU., mientras que

grupos más pequeños se ubicaban en el Reino Unido, Países Bajos, Canadá y

Rusia. Un grupo de actividad concentró su tráfico en objetivos en Estados

Unidos y otro en Pakistán, según los investigadores, señalando que ambos

tenían «huellas TLS distintas, pero no sin solapamiento».

Según GreyNoise, el 91% de las direcciones IP se clasificaron como

sospechosas. Un 7 % adicional se etiquetó como maliciosas.

«Casi toda la actividad se dirigió a los perfiles emulados de Palo Alto de

GreyNoise (Palo Alto GlobalProtect, Palo Alto PAN-OS), lo que sugiere que la

actividad es de naturaleza dirigida, probablemente derivada de escaneos

públicos (por ejemplo, Shodan, Censys) o de origen atacante que identifican

dispositivos de Palo Alto», explica GreyNoise.

GreyNoise ha advertido previamente

que dicha actividad de escaneo suele indicar la preparación para ataques que

utilizan nuevos exploits para vulnerabilidades Zero-Day o día N.

La empresa de ciberseguridad emitió recientemente una advertencia sobre el

aumento de los escaneos de red dirigidos a dispositivos Cisco ASA. Dos semanas

después, se supo que una vulnerabilidad Zero-Day se había explotado en ataques

dirigidos al mismo producto de Cisco.

Fuente:

BC