Se ha observado que los actores de amenaza

están explotando una falla crítica de SAP Netweaver para instalar

el backdoor «Auto-Color»,en un ataque dirigido a una compañía de productos químicos con sede en los

Estados Unidos.

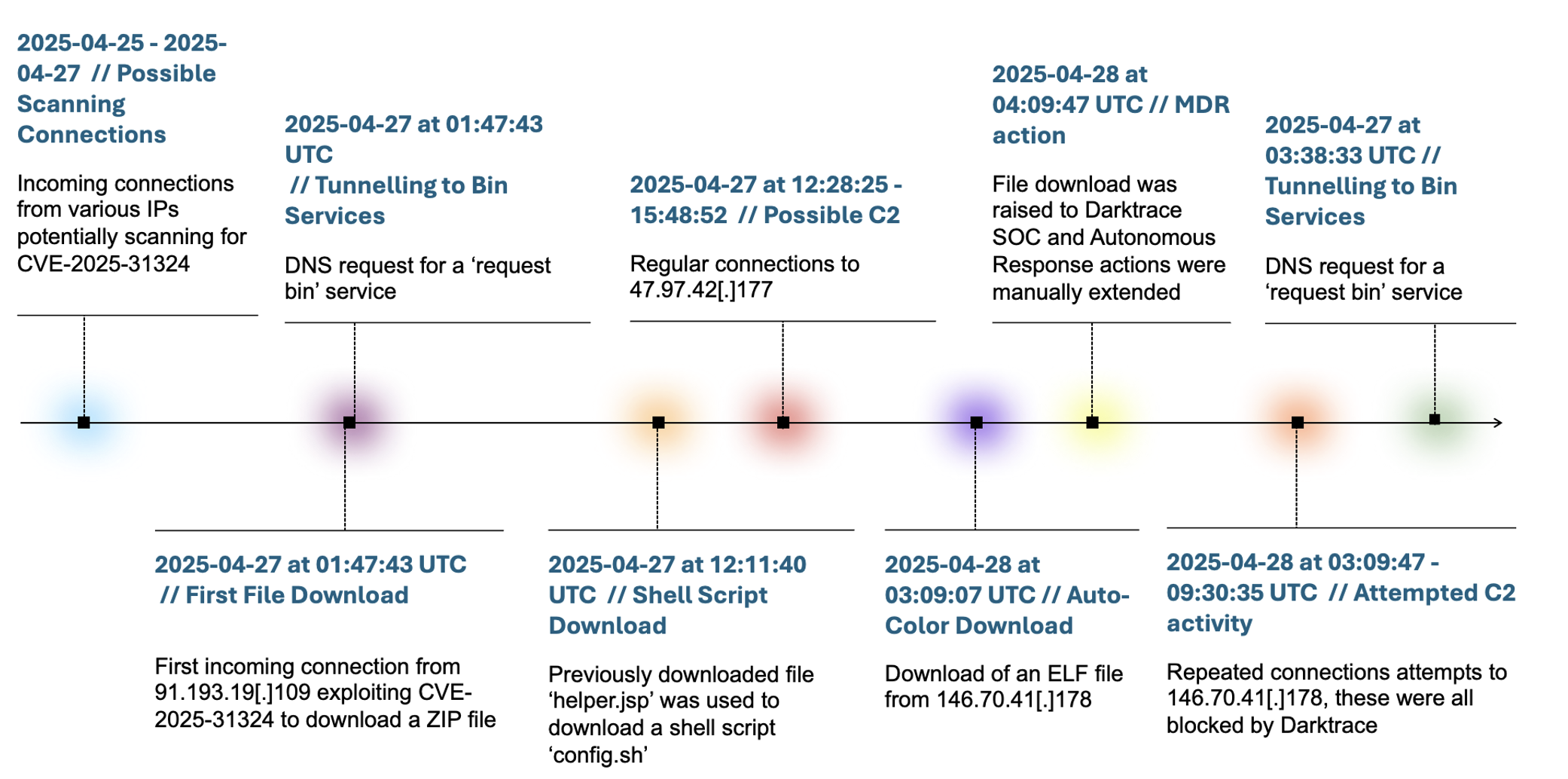

«En el transcurso de tres días, un actor de amenaza obtuvo acceso a la red

del cliente, intentó descargar varios archivos sospechosos y comunicó con

infraestructura maliciosa vinculada al malware Auto-Color»,

dijo DarkTrace en un informe.

La vulnerabilidad en cuestión es

CVE-2025-31324, un error de carga de archivos no autenticado severo en SAP Netweaver que

habilita la ejecución del código remoto (RCE).

Fue parcheado por SAP en abril.

Auto-Color, documentado por primera vez por la Unit 42 de Palo Alto Networks a

principios de febrero, funciona similar a un troyano de acceso remoto, que

permite el acceso a hosts de Linux comprometidos. Se observó en ataques

dirigidos a universidades y organizaciones gubernamentales en América del

Norte y Asia entre noviembre y diciembre de 2024.

El incidente detectado por DarkTrace tuvo lugar el 28 de abril, cuando fue

alertado de la descarga de un binario ELF sospechoso en una máquina expuesta a

Internet que probablemente ejecutaba SAP Netweaver. Dicho esto, se dice que

los signos iniciales de actividad de escaneo ocurrieron al menos tres días

antes.

«CVE-2025-31324 se aprovechó en este caso para lanzar un ataque de segunda

etapa, que implica el compromiso del dispositivo conectado a Internet y la

descarga de un archivo ELF que representa el malware Auto-Color», dijo la compañía.

«Desde la intrusión inicial hasta el establecimiento fallido de la

comunicación C2, el malware mostró una clara comprensión de Linux y demostró

una restricción calculada diseñada para minimizar la exposición y reducir el

riesgo de detección».

Fuente:

THN