Un nuevo informe, denominado

BrowserGate, advierte que LinkedIn, propiedad de Microsoft, utiliza JavaScript ocultos

en su sitio web para escanear los navegadores de los visitantes en busca de

extensiones instaladas y recopilar datos de sus dispositivos.

Según un informe, que afirma ser una asociación de usuarios comerciales de

LinkedIn, la plataforma de Microsoft inyecta JavaScript en las sesiones de los

usuarios para comprobar miles de extensiones de navegador y vincular los

resultados a perfiles de usuario identificables.

El autor afirma que esta práctica se utiliza para recopilar información

personal y corporativa sensible, ya que las cuentas de LinkedIn están

vinculadas a identidades reales, empleadores y puestos de trabajo.

«LinkedIn escanea más de 200 productos que compiten directamente con sus

propias herramientas de ventas, incluyendo Apollo, Lusha y ZoomInfo. Dado

que LinkedIn conoce el empleador de cada usuario, puede identificar qué

empresas utilizan qué productos de la competencia. Está extrayendo las

listas de clientes de miles de empresas de software de los navegadores de

sus usuarios sin que nadie lo sepa», afirma el informe.

«Luego utiliza la información que encuentra». LinkedIn ya ha enviado

amenazas de represalias a usuarios de herramientas de terceros, utilizando

datos obtenidos mediante este escaneo encubierto para identificar a sus

objetivos.

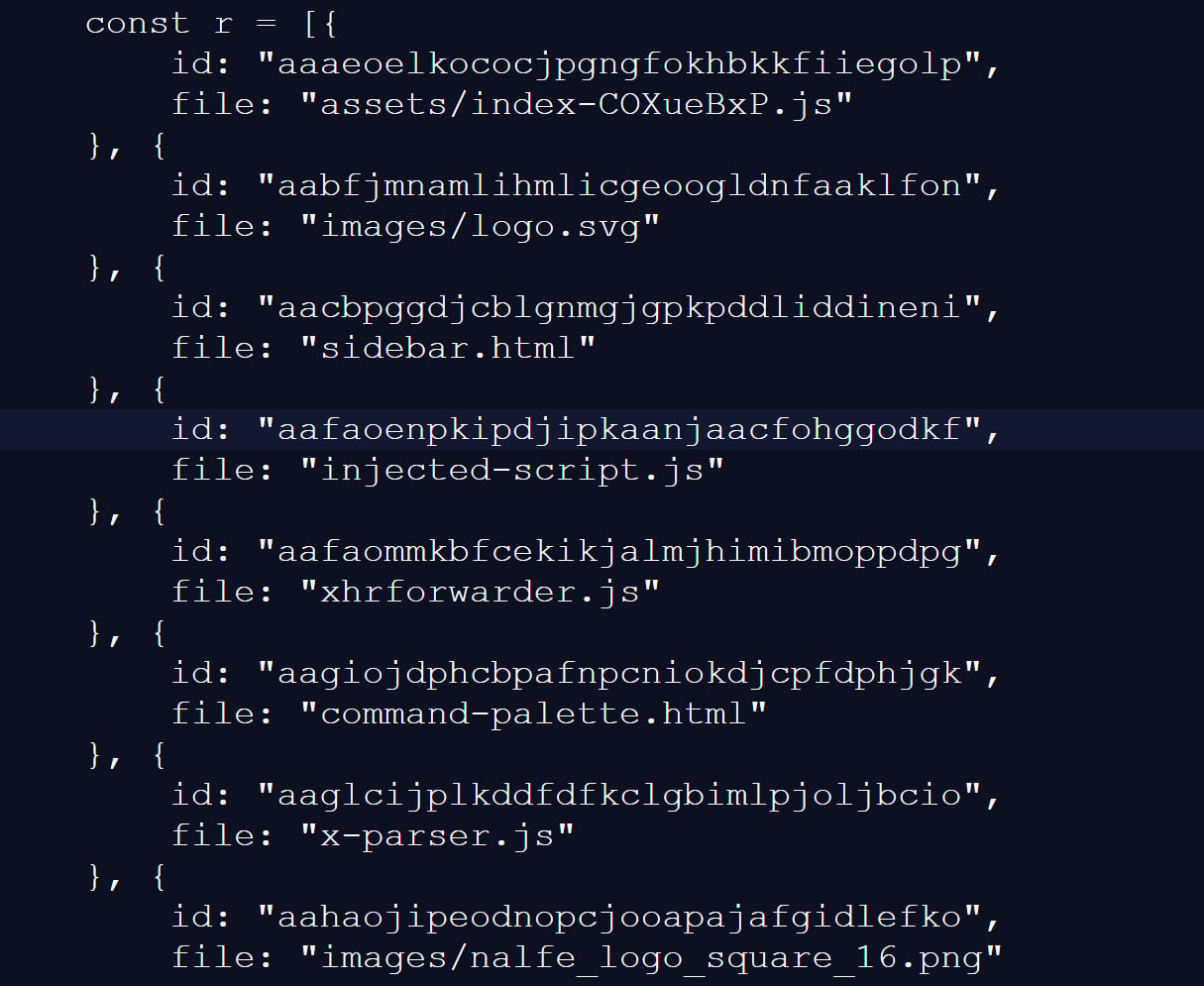

BleepingComputer ha confirmado

de forma independiente parte de estas afirmaciones mediante sus propias

pruebas, durante las cuales observaron que el sitio web de LinkedIn cargaba un

archivo JavaScript con un nombre aleatorio. Este script comprobaba la

presencia de 6.236 extensiones de navegador intentando acceder a los recursos

de archivo asociados a un ID de extensión específico, una

técnica conocida

para detectar si las extensiones están instaladas.

Este script de identificación de extensiones ya se había

reportado en 2025, pero en aquel entonces solo detectaba aproximadamente 2.000 extensiones. Un

repositorio de GitHub diferente, de hace dos meses, muestra la detección de 3.000 extensiones, lo que

demuestra que el número de extensiones detectadas sigue aumentando.

Si bien muchas de las extensiones analizadas están relacionadas con LinkedIn,

el script también detectó, de forma extraña, extensiones de idioma y

gramática, herramientas para profesionales fiscales y otras funciones

aparentemente no relacionadas.

Además, el script recopila una amplia gama de datos del navegador y del

dispositivo, incluyendo el número de núcleos de la CPU, la memoria disponible,

la resolución de pantalla, la zona horaria, la configuración de idioma, el

estado de la batería, información de audio y las características de

almacenamiento.

BleepingComputer no pudo verificar las afirmaciones del informe BrowserGate

sobre el uso de los datos ni si estos se comparten con terceros. Sin embargo,

en el pasado se han utilizado técnicas de huella digital similares para crear

perfiles de navegador únicos, lo que permite rastrear a los usuarios en

diferentes sitios web.

LinkedIn niega las acusaciones de uso de datos.

LinkedIn no niega detectar extensiones de navegador específicas y declaró que

la información se utiliza para proteger la plataforma y a sus usuarios. No

obstante, la empresa afirma que el informe proviene de una persona cuya cuenta

fue suspendida por extraer contenido de LinkedIn e infringir los términos de

uso del sitio.

LinkedIn afirma que el informe BrowserGate surge de una disputa con el

desarrollador de una extensión de navegador relacionada con LinkedIn llamada

«Teamfluence», la cual, según LinkedIn, fue restringida por infringir

los términos de la plataforma. En documentos compartidos con BleepingComputer,

un tribunal alemán denegó la solicitud de medida cautelar del desarrollador,

al considerar que las acciones de LinkedIn no constituían obstrucción ilegal

ni discriminación.

El tribunal también determinó que la recopilación automatizada de datos por sí

sola podría infringir los términos de uso de LinkedIn y que la plataforma

tenía derecho a bloquear las cuentas para protegerla. LinkedIn argumenta que

el informe BrowserGate es un intento de reabrir públicamente dicha disputa.

Independientemente de los motivos del informe, un punto es indiscutible: El

sitio web de LinkedIn utiliza un script de identificación que detecta

más de 6.000 extensiones ejecutándose en un navegador Chromium, junto con

otros datos sobre el sistema del visitante. Esta no es la primera vez que las

empresas utilizan scripts de identificación agresivos para detectar

programas que se ejecutan en el dispositivo de un visitante.

En 2021, se descubrió que

eBay utilizaba JavaScript para realizar escaneos automáticos de puertos

en los dispositivos de los visitantes y determinar si ejecutaban diversos

programas de soporte remoto. Aunque eBay nunca confirmó el motivo del uso de

estos scripts, se creía que se utilizaban para bloquear el fraude en

dispositivos comprometidos.

Posteriormente, se descubrió que

numerosas otras empresas

utilizaban el mismo script de identificación, entre ellas Citibank, TD

Bank, Ameriprise, Chick-fil-A, Lendup, BeachBody, Equifax IQ Connect,

TIAA-CREF, Sky, GumTree y WePay.

Fuente:

BC