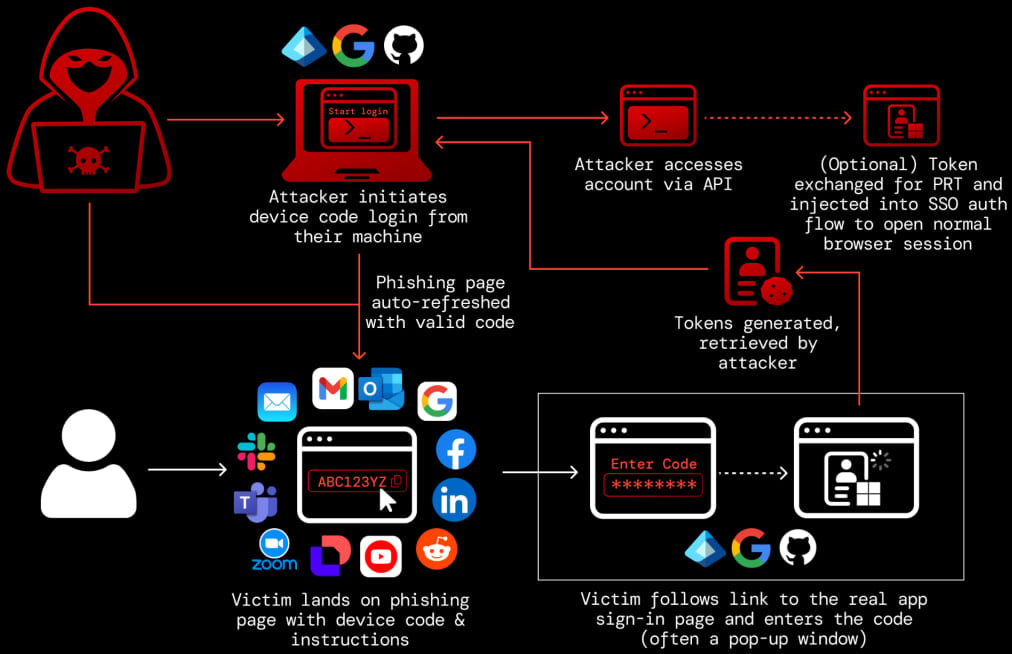

Los ataques de phishing mediante código de dispositivo que abusan del flujo de

autorización de dispositivos OAuth 2.0 para secuestrar cuentas se han

multiplicado por más de 37 este año. En este tipo de ataque, el atacante envía

una solicitud de autorización de dispositivo a un proveedor de servicios y

recibe un código, que se envía a la víctima con diversos pretextos.

Posteriormente, se engaña a la víctima para que introduzca el código en la

página de inicio de sesión legítima, autorizando así al dispositivo del

atacante a acceder a la cuenta mediante tokens de acceso y actualización

válidos.

Este flujo se diseñó para simplificar la conexión de dispositivos que no

disponen de opciones de entrada accesibles (por ejemplo, dispositivos IoT,

impresoras, dispositivos de streaming y televisores inteligentes).

La técnica de phishing mediante código de dispositivo se documentó por primera

vez en 2020, pero su explotación maliciosa se registró unos años después y ha

sido utilizada tanto por ciberdelincuentes patrocinados por estados como por

aquellos con fines lucrativos [1,

2,

3,

4].

Investigadores de

Push Security observaron

un aumento masivo en el uso de estos ataques, advirtiendo que han sido

ampliamente adoptados por los ciberdelincuentes.

«A principios de marzo (2026), observamos un aumento de 15 veces en las

páginas de phishing mediante código de dispositivo detectadas por nuestro

equipo de investigación este año, con el seguimiento de múltiples kits y

campañas, siendo el kit ahora identificado como EvilTokens el más destacado.

Esa cifra ha aumentado ahora a 37,5 veces.»

A principios de esta semana, la empresa de detección y respuesta a amenazas

Sekoia publicó una investigación sobre la operación de

Phishing como Servicio (PhaaS) de EvilTokens. Los investigadores destacan que se trata de un ejemplo notable de kit de

phishing que «democratiza» el phishing mediante código de dispositivo,

haciéndolo accesible a ciberdelincuentes con poca experiencia.

EvilTokens integra capacidades de phishing mediante código de dispositivo, lo

que permite a los atacantes secuestrar cuentas de Microsoft y proporciona

funciones avanzadas para ataques de compromiso de correo electrónico

empresarial. La técnica está bien documentada y ha sido utilizada por varios

actores de amenazas, incluidos grupos rusos rastreados como Storm-237, UTA032,

UTA0355, UNK_AcademicFlare y TA2723 [1,

2,

3], y el grupo de extorsión de datos

ShinyHunters.

Los investigadores de

Sekoia examinaron

la infraestructura de EvilTokens y descubrieron campañas con alcance global,

siendo los países más afectados Estados Unidos, Canadá, Francia, Australia,

India, Suiza y los Emiratos Árabes Unidos.

Push coincide en que

EvilTokens ha sido un factor clave en la adopción generalizada de esta

técnica, pero señala que existen otras plataformas que compiten en el mismo

mercado y que podrían adquirir mayor relevancia si las fuerzas del orden

logran desmantelar EvilTokens:

-

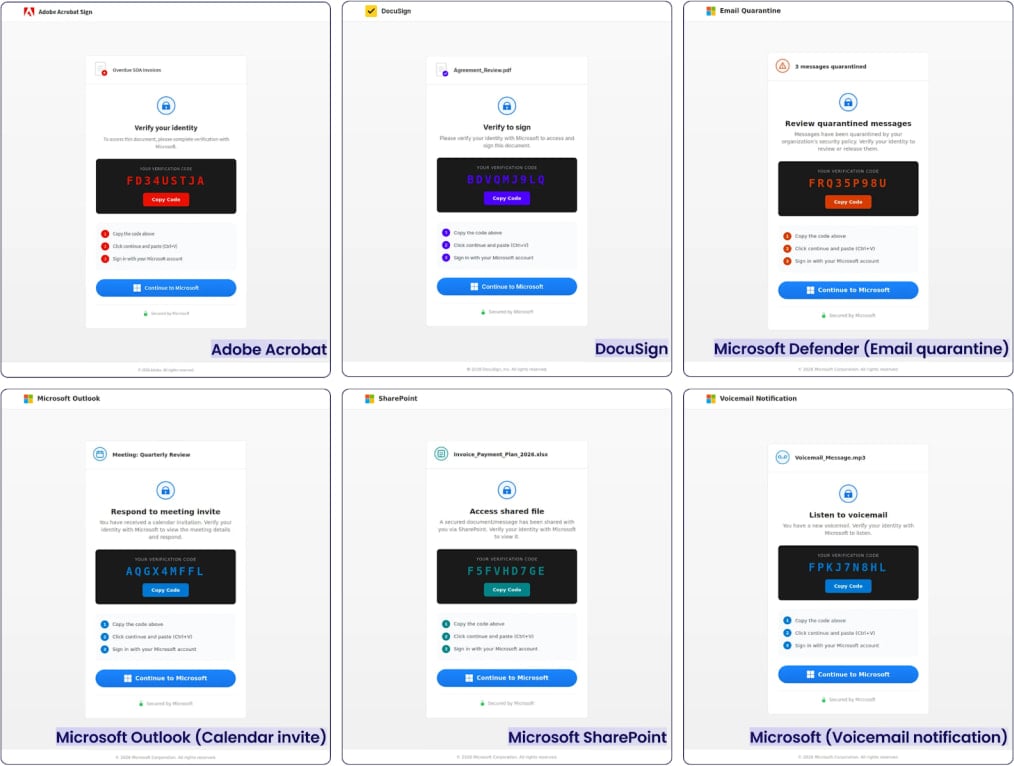

VENOM: Un kit PhaaS de código cerrado que ofrece capacidades de

phishing mediante código de dispositivo y AiTM. Su componente de código de

dispositivo parece ser un clon de EvilTokens. -

SHAREFILE: Un kit basado en la transferencia de documentos de Citrix

ShareFile, que utiliza puntos finales de backend basados en nodos para

simular el intercambio de archivos y activar flujos de código de

dispositivo. -

CLURE: Un kit que utiliza puntos finales de API rotativos y una

puerta antibot, con señuelos con temática de SharePoint e infraestructura de

backend en DigitalOcean. -

LINKID: Un kit que aprovecha las páginas de desafío de Cloudflare y

las API autohospedadas, con señuelos de Microsoft Teams y Adobe. -

AUTHOV: Un kit alojado en workers.dev que utiliza la entrada

de código de dispositivo mediante ventanas emergentes y señuelos para

compartir documentos de Adobe. -

DOCUPOLL: Un kit alojado en GitHub Pages y workers.dev que

imita los flujos de trabajo de DocuSign, incluyendo réplicas inyectadas de

páginas reales. -

FLOW_TOKEN: Un kit alojado en workers.dev que utiliza la

infraestructura de backend de Tencent Cloud, con señuelos de RR.HH. y

DocuSign, y flujos basados en ventanas emergentes. -

PAPRIKA: Un kit alojado en AWS S3 que utiliza páginas de clonación de

inicio de sesión de Microsoft con la marca Office 365 y un pie de página

falso de Okta. -

DCSTATUS: Un kit minimalista con señuelos genéricos de «Acceso

seguro» de Microsoft 365 y marcadores de infraestructura visibles limitados. -

DOLCE: Un kit alojado en Microsoft PowerApps con señuelos inspirados

en Dolce & Gabbana, probablemente una implementación puntual o propia de

un equipo rojo, en lugar de una estrategia de uso generalizado.

Cabe destacar que, a excepción de Venom y EvilTokens, los nombres de los demás

kits de phishing fueron proporcionados por investigadores de Push Security

para rastrear la actividad maliciosa.

Push Security también publicó un video que muestra el funcionamiento del kit

DOCUPOLL. El atacante utiliza la marca DocuSign y un señuelo que simula un

contrato, solicitando a la víctima que inicie sesión en la aplicación

Microsoft Office.

En total, existen al menos 11 kits de phishing que ofrecen a los

ciberdelincuentes este tipo de ataque, todos ellos con señuelos realistas

inspirados en SaaS, protecciones antibot y aprovechando las plataformas en la

nube para su alojamiento.

Para bloquear los ataques de phishing con código de dispositivo, Push Security

recomienda a los usuarios deshabilitar este flujo cuando no sea necesario,

configurando políticas de acceso condicional en sus cuentas.

También se recomienda supervisar los registros en busca de eventos inesperados

de autenticación con código de dispositivo, direcciones IP inusuales y

sesiones.

Fuente:

BC