Microsoft está alertando sobre una nueva

campaña que utiliza mensajes de WhatsApp para distribuir archivos

maliciosos de Visual Basic Script (VBS).

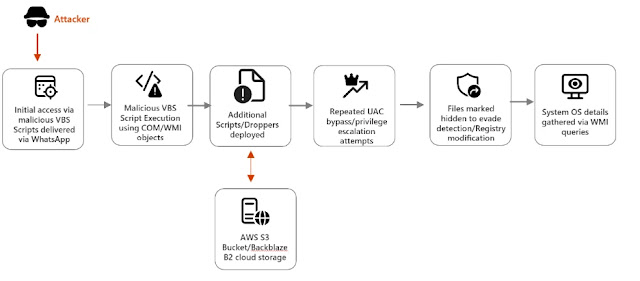

Esta actividad, que comenzó a finales de febrero de 2026, utiliza estos

scripts para iniciar una cadena de infección en varias etapas con el

fin de lograr persistencia y permitir el acceso remoto. Actualmente se

desconoce qué técnicas utilizan los ciberdelincuentes para engañar a los

usuarios y lograr que ejecuten los scripts.

«La campaña se basa en una combinación de ingeniería social y técnicas de

aprovechamiento de recursos del sistema», afirmó el Equipo de Investigación de Seguridad de Microsoft Defender.

«Utiliza utilidades de Windows renombradas para mimetizarse con la

actividad normal del sistema, obtiene cargas útiles de servicios en la nube

de confianza como AWS, Tencent Cloud y Backblaze B2, e instala paquetes

maliciosos de Microsoft Installer (MSI) para mantener el control del

sistema».

El uso de herramientas legítimas y plataformas de confianza es una combinación

letal, ya que permite a los ciberdelincuentes mimetizarse con la actividad

normal de la red y aumenta la probabilidad de éxito de sus ataques.

La actividad comienza con los atacantes distribuyendo archivos VBS maliciosos

a través de mensajes de WhatsApp que, al ejecutarse, crean carpetas ocultas en

«C:\ProgramData» y descargan versiones renombradas de utilidades

legítimas de Windows como «curl.exe» (renombrada como

«netapi.dll») y «bitsadmin.exe» (renombrada como

«sc.exe»).

Tras obtener acceso inicial, los atacantes buscan establecer persistencia y

escalar privilegios, instalando finalmente paquetes MSI maliciosos en los

sistemas de las víctimas. Esto se logra descargando archivos VBS auxiliares

alojados en AWS S3, Tencent Cloud y Backblaze B2 mediante binarios

renombrados.

«Una vez instaladas las cargas útiles secundarias, el malware comienza a

manipular la configuración del Control de cuentas de usuario (UAC) para

debilitar las defensas del sistema», explicó Redmond.

«Intenta continuamente ejecutar cmd.exe con privilegios elevados,

reintentándolo hasta que la elevación de UAC se realiza correctamente o el

proceso se finaliza forzosamente, modificando las entradas del registro en

HKLM\Software\Microsoft\Win e incorporando mecanismos de persistencia para

asegurar que la infección sobreviva a los reinicios del sistema».

Estas acciones permiten a los ciberdelincuentes obtener privilegios elevados

sin interacción del usuario mediante una combinación de manipulación del

registro y técnicas de elusión de UAC, y finalmente desplegar instaladores MSI

sin firmar. Esto incluye herramientas legítimas como AnyDesk, que proporcionan

a los atacantes acceso remoto persistente, lo que les permite extraer datos o

desplegar más malware.

«Esta campaña demuestra una sofisticada cadena de infección que combina

ingeniería social (distribución a través de WhatsApp), técnicas de sigilo

(herramientas legítimas renombradas, atributos ocultos) y alojamiento de

cargas útiles en la nube», declaró Microsoft.

Fuente:

THN