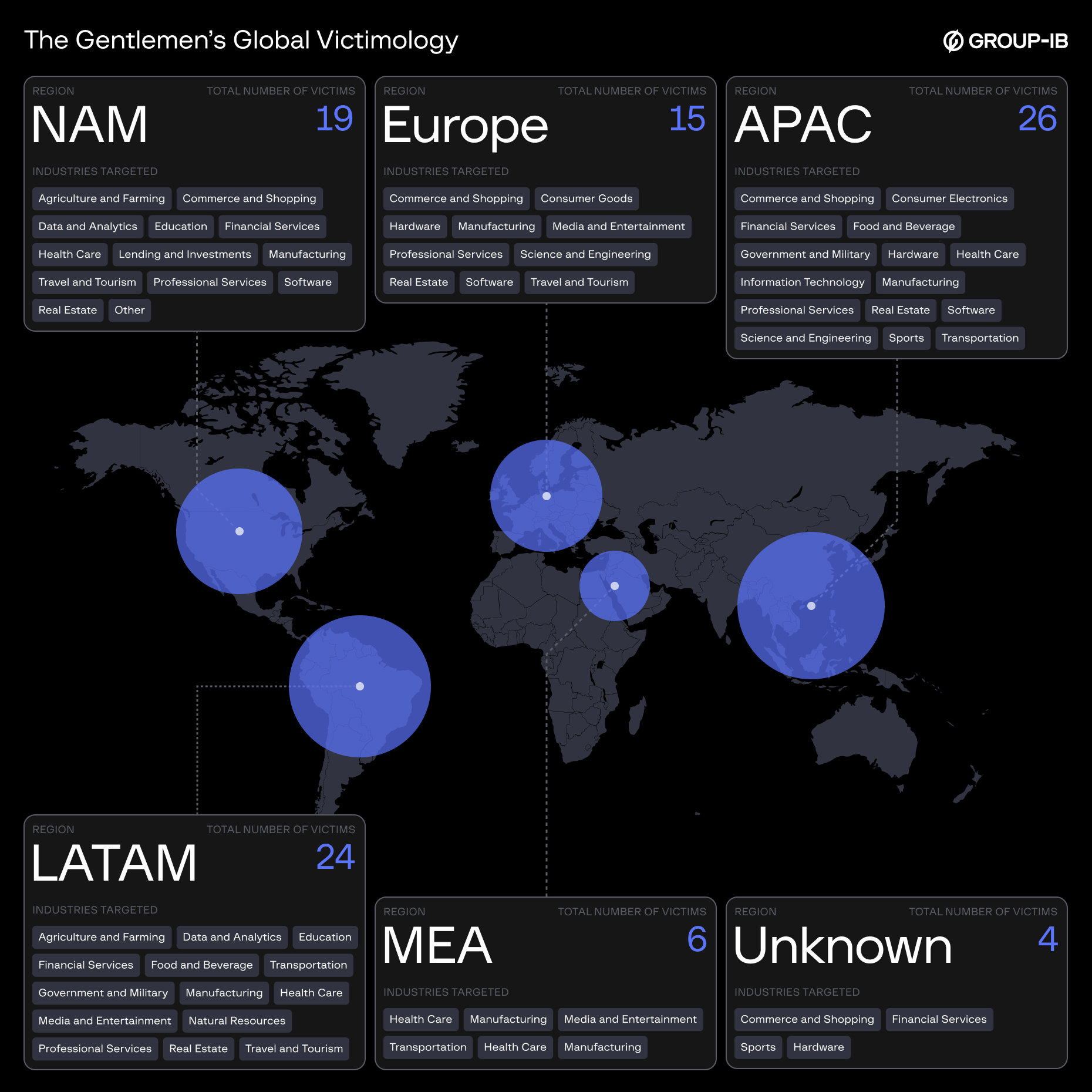

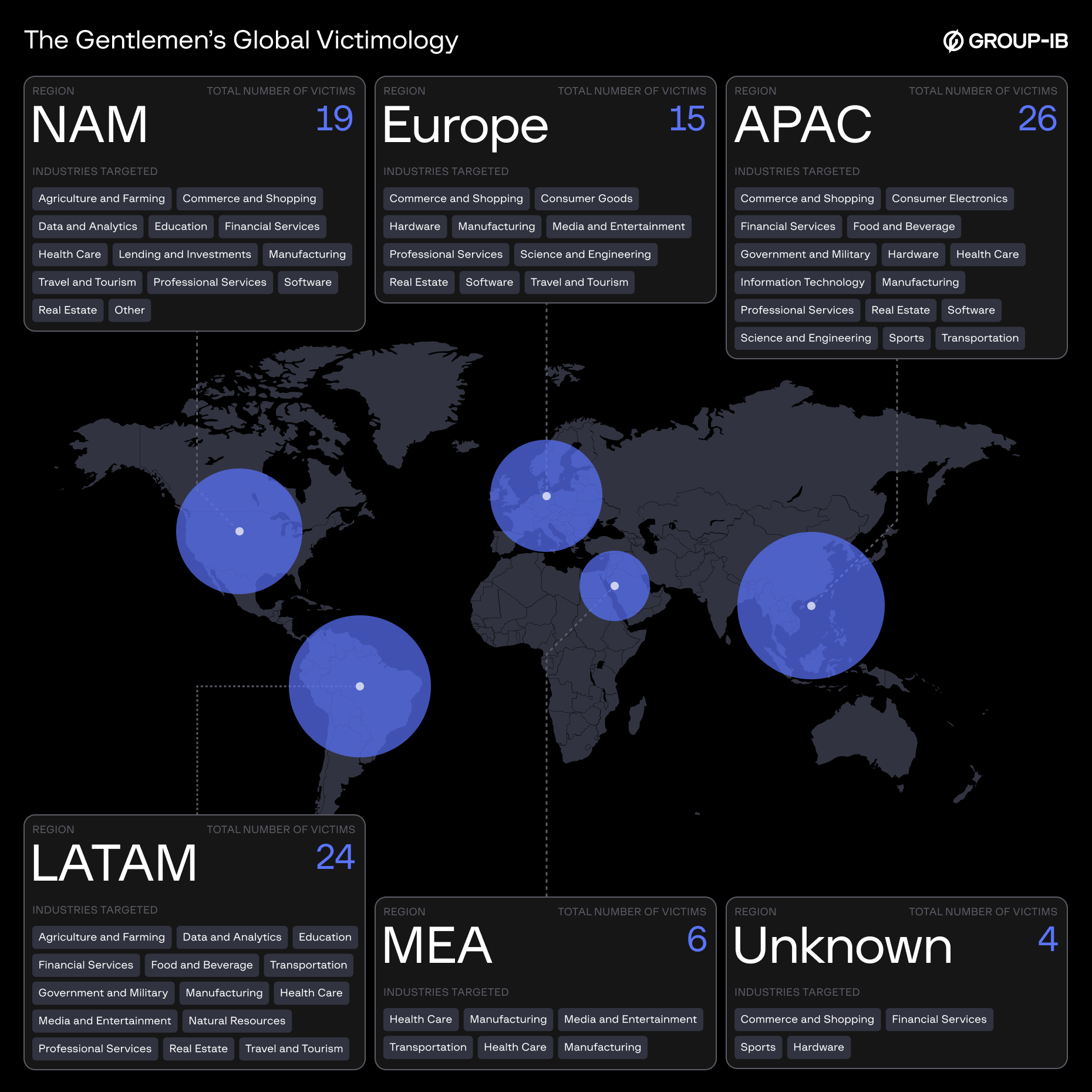

«The Gentlemen» apareció por primera vez alrededor de julio de 2025 y

rápidamente se consolidó como una seria amenaza, publicando 48 víctimas en su

sitio de filtración en la dark web entre septiembre y octubre de 2025.

The Gentlemen es un

grupo de ransomware relativamente nuevo, pero de rápida evolución, surgido de una disputa dentro de un ecosistema

RaaS existente con Qilin. Una

investigación de Group-IB, publicada el 19 de marzo, ofrece información valiosa sobre el

funcionamiento de este grupo de ransomware como servicio (RaaS), incluyendo su

infraestructura, métodos de ataque y relaciones con sus afiliados.

El ransomware opera como una plataforma de ransomware como servicio

(Ransomware-as-a-Service), lo que permite a sus afiliados lanzar

ataques mientras los operadores principales mantienen el control de la

infraestructura y los procesos de negociación.

The Gentlemen emplea una estrategia de extorsión dual que combina el cifrado

de archivos con el robo de datos. Este método no solo bloquea el acceso de las

víctimas a sus sistemas, sino que también ejerce presión adicional amenazando

con publicar la información robada en sitios de filtración de la dark web si

no se cumplen las exigencias del rescate.

Antes de lanzar su propia plataforma RaaS, los operadores experimentaron con varios modelos de afiliados de otros grupos de ransomware destacados, lo que les ayudó a perfeccionar sus métodos y desarrollar una operación más sofisticada.

Los investigadores identificaron que el ransomware se dirige a plataformas Windows, Linux y ESXi con herramientas de cifrado especializadas.

El malware utiliza algoritmos de cifrado XChaCha20 y Curve25519 para proteger los archivos, lo que hace que la recuperación sin la clave de descifrado sea extremadamente difícil.

Las actualizaciones recientes introdujeron la funcionalidad de reinicio automático y ejecución al arrancar, lo que mejoró la persistencia en los sistemas comprometidos.

Capacidades de propagación de red y movimiento lateral

La explotación sistemática de dispositivos VPN FortiGate expuestos mediante

vulnerabilidades o fuerza bruta sigue siendo un método principal de acceso

inicial. Una vez dentro, los afiliados implementan movimientos laterales

automatizados, robo de credenciales, interrupción de copias de seguridad y

cifrado de dominio completo, diseñados para maximizar el impacto y reducir el

tiempo de extorsión.

El grupo se enfoca principalmente en la explotación de servicios remotos

vulnerables expuestos a Internet, como RDWeb y SSL VPN, aprovechando en

muchos casos credenciales débiles o configuraciones por defecto.

Entre sus vectores de acceso inicial destaca la explotación de la vulnerabilidad

CVE-2024-55591 en productos Fortinet (FortiOS/FortiProxy), la cual permite la omisión de

autenticación y el compromiso total de dispositivos perimetrales. El grupo

mantiene una base de datos de aproximadamente 14.700 dispositivos FortiGate

comprometidos a nivel global y ha validado credenciales obtenidas mediante

ataques de fuerza bruta para al menos 969 instancias de VPN.

El ransomware se dirige a servicios y procesos críticos, incluidos motores de bases de datos como MSSQL y MySQL, utilidades de respaldo como Veeam y servicios de virtualización como VMware.

El ransomware se propaga a través de redes utilizando el instrumental de

administración de Windows y técnicas de comunicación remota de PowerShell.

Cuando se ejecuta, el malware requiere un argumento de contraseña para

comenzar su rutina de cifrado.

Admite múltiples modos operativos, incluido el cifrado a nivel de sistema

con privilegios de SYSTEM y el cifrado de recursos compartidos de red a

través de unidades asignadas y rutas UNC.

El grupo también utiliza métodos avanzados de evasión de defensa, como el uso de controladores vulnerables propios (BYOVD) y la eliminación agresiva de registros, para deshabilitar la detección de endpoints y las herramientas antivirus/EDR, y dificultar la investigación forense. El malware desactiva Windows Defender mediante la ejecución de comandos de

PowerShell que desactivan la protección en tiempo real y agregan

directorios y procesos a listas de exclusión.

Este enfoque antiforense obstaculiza significativamente los esfuerzos de respuesta a incidentes y hace que la reconstrucción del cronograma sea más desafiante para los equipos de seguridad que investigan el ataque. También permite el descubrimiento de redes y reglas de firewall, lo que

facilita el movimiento lateral a través de las redes corporativas.

Fuente:

Group-IB