Investigadores de ciberseguridad han revelado detalles de un

nuevo malware bancario dirigido a usuarios brasileños, escrito en Rust,

lo que representa una diferencia significativa con respecto a

otras familias de malware conocidas basadas en Delphi

y asociadas al ecosistema del cibercrimen latinoamericano.

Este malware, diseñado para infectar sistemas Windows y descubierto el mes

pasado, ha sido bautizado como VENON por la empresa brasileña de

ciberseguridad ZenoX. VENON destaca por compartir comportamientos similares a

los de troyanos bancarios ya conocidos que operan en la región, como

Grandoreiro, Mekotio y Coyote, especialmente en lo que respecta a

características como la lógica de superposición bancaria, la monitorización

activa de ventanas y un mecanismo de secuestro de accesos directos (LNK).

El malware no ha sido atribuido a ningún grupo o campaña documentada

previamente. Sin embargo, se ha encontrado una versión anterior del artefacto,

de enero de 2026, que expone rutas completas del entorno de desarrollo del

autor del malware. Estas rutas hacen referencia repetidamente al nombre de

usuario de la máquina Windows «byst4» (por ejemplo,

«C:\Users\byst4\…»).

«La estructura del código Rust presenta patrones que sugieren que el

desarrollador estaba familiarizado con las capacidades de los troyanos

bancarios latinoamericanos existentes, pero que utilizó IA generativa para

reescribir y ampliar estas funcionalidades en Rust, un lenguaje que requiere

una considerable experiencia técnica para alcanzar el nivel de sofisticación

observado»,

afirmó ZenoX.

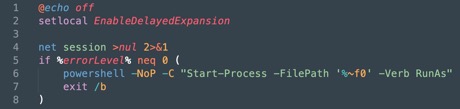

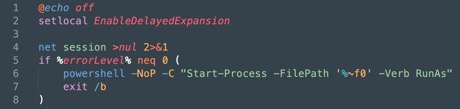

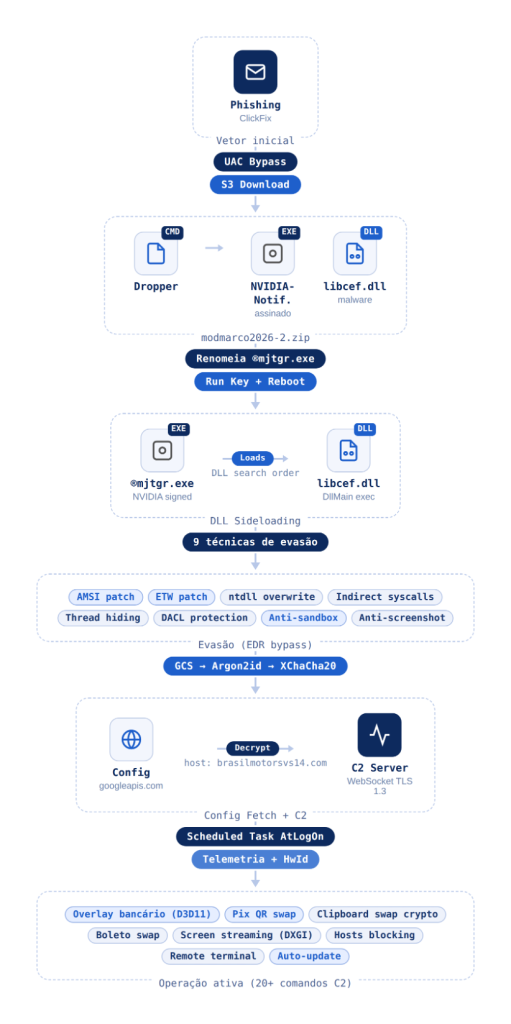

VENON se distribuye mediante una sofisticada cadena de infección que utiliza

la carga lateral de DLL para ejecutar una DLL maliciosa. Se sospecha que la

campaña aprovecha técnicas de ingeniería social como ClickFix para engañar a

los usuarios y que descarguen un archivo ZIP que contiene las cargas útiles

mediante un script de PowerShell.

Una vez ejecutada la DLL, realiza nueve técnicas de evasión, incluyendo

comprobaciones anti-sandbox, llamadas al sistema indirectas, elusión de ETW y

elusión de AMSI, antes de iniciar cualquier acción maliciosa. También se

conecta a una URL de Google Cloud Storage para recuperar una configuración,

instalar una tarea programada y establecer una conexión WebSocket con el

servidor de comando y control (C2).

También se extrajeron de la DLL dos bloques de Visual Basic Script que

implementan un mecanismo de secuestro de accesos directos dirigido

exclusivamente a la aplicación bancaria Itaú. Estos componentes funcionan

reemplazando los accesos directos legítimos del sistema con versiones

manipuladas que redirigen a la víctima a una página web controlada por el

atacante.

El ataque también incluye un paso de desinstalación para revertir las

modificaciones, lo que sugiere que el atacante puede controlar la operación de

forma remota para restaurar los accesos directos a su estado original y borrar

las huellas.

En total,

el malware bancario está diseñado para atacar a 33 instituciones

financieras

y plataformas de activos digitales mediante el monitoreo del título de la

ventana y el dominio del navegador activo, activándose solo cuando se abre

alguna de las aplicaciones o sitios web objetivo para facilitar el robo de

credenciales mediante la visualización de superposiciones falsas.

Esta revelación se produce en medio de campañas en las que

los atacantes están explotando la omnipresencia de WhatsApp en Brasil para

distribuir un gusano llamado SORVEPOTEL

a través de la versión web de escritorio de la plataforma de mensajería. El

ataque se basa en el abuso de chats previamente autenticados para enviar

señuelos maliciosos directamente a las víctimas, lo que finalmente resulta en

la instalación de malware bancario como Maverick, Casbaneiro o Astaroth.

«Un solo mensaje de WhatsApp enviado a través de una sesión SORVEPOTEL

comprometida fue suficiente para atraer a una víctima a una cadena de varias

etapas que culminó con la implantación de Astaroth ejecutándose

completamente en memoria»,

declaró Blackpoint Cyber.

«La combinación de herramientas de automatización local, controladores de

navegador sin supervisión y entornos de ejecución modificables por el

usuario creó un entorno inusualmente permisivo, permitiendo que tanto el

gusano como la carga útil final se establecieran con mínima fricción».

Fuente:

THN