Una vulnerabilidad de ejecución remota de código (RCE) de Microsoft SharePoint

divulgada recientemente como

CVE-2024-38094

está siendo explotada

para obtener acceso inicial a las redes corporativas.

Microsoft solucionó la vulnerabilidad el 9 de julio de 2024, como parte del

paquete del martes de parches de julio, marcando el problema como

«importante». La semana pasada, CISA agregó CVE-2024-38094 al Catálogo de

vulnerabilidades explotadas conocidas (KEV), pero no compartió cómo se está

aprovechando la falla en los ataques actuales.

Un nuevo informe de Rapid7 esta semana arroja luz sobre cómo los atacantes

explotan la falla de SharePoint, afirmando que se utilizó en una violación de

la red que fueron llamados a investigar.

«Nuestra investigación descubrió a un atacante que accedió a un servidor

sin autorización y se movió lateralmente a través de la red, comprometiendo

todo el dominio»,

se lee en el informe relacionado.

«El atacante no fue detectado durante dos semanas. Rapid7 determinó que el

vector de acceso inicial era la explotación de una vulnerabilidad, CVE

2024-38094, dentro del servidor SharePoint local».

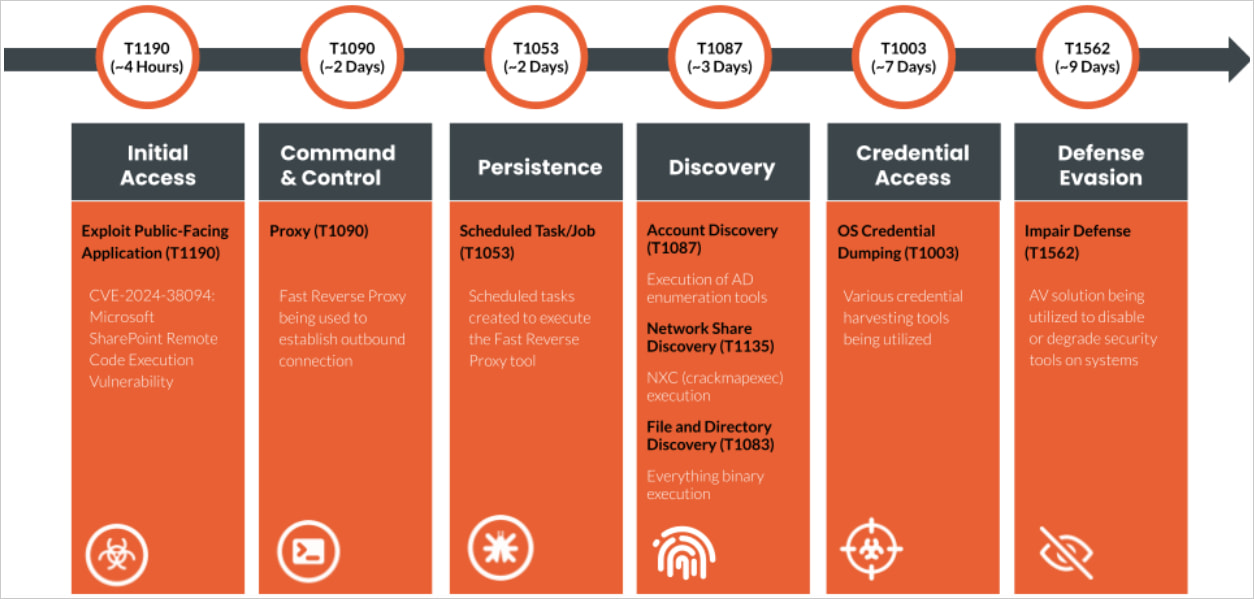

Rapid7 ahora informa que los atacantes utilizaron CVE-2024-38094 para obtener

acceso no autorizado a un servidor SharePoint vulnerable e instalar

una webshell. La investigación mostró que el servidor fue

explotado utilizando una

prueba de concepto de SharePoint divulgada públicamente. Aprovechando su acceso inicial, el atacante comprometió una cuenta de

servicio de Microsoft Exchange con privilegios de administrador de dominio y

obtuvo acceso elevado.

Luego, el atacante instaló Horoung Antivirus, lo que creó un conflicto que

deshabilitó las defensas de seguridad y perjudicó la detección. Horoung

Antivirus es un software antivirus legal y popular en China que se puede

instalar desde Microsoft Store. En particular, la instalación de Horoung

provocó un conflicto con los productos de seguridad activos del sistema. Esto

resultó en una caída de estos servicios. Detener las soluciones de seguridad

actuales del sistema permitió al atacante tener libertad para perseguir

objetivos posteriores, relacionando así esta actividad maliciosa con el

deterioro de las defensas, lo que les permitió instalar Impacket para el

movimiento lateral.

Específicamente, el atacante realizó las siguientes tareas:

-

utilizó un script (hrword install.bat) para instalar

Huorong Antivirus en el sistema, configurar un servicio personalizado

(sysdiag), ejecutar un controlador (sysdiag_win10.sys) y ejecutar

HRSword.exe usando un script VBS. -

Esta configuración provocó múltiples conflictos en la asignación de

recursos, los controladores cargados y los servicios activos, lo que provocó

que los servicios antivirus legítimos de la empresa fallaran y quedaran

impotentes. -

En la siguiente etapa, el atacante utilizó Mimikatz para la recolección de

credenciales, Fast Reverse Proxy (FRP) para acceso remoto y configuró tareas programadas para

persistencia. -

Para evitar la detección, desactivaron Windows Defender, alteraron los

registros de eventos y manipularon el registro del sistema en los sistemas

comprometidos. -

Se utilizaron herramientas adicionales como everything.exe,

Certify.exe y kerbrute para el escaneo de red, la generación

de certificados ADFS y los tickets de Active Directory por fuerza bruta. -

Las copias de seguridad de terceros también fueron objeto de destrucción,

pero los atacantes fracasaron en sus intentos de comprometerlas. -

Aunque intentar borrar las copias de seguridad es típico en los ataques de

ransomware, para evitar una fácil recuperación, Rapid7 no observó el cifrado

de datos, por lo que se desconoce el tipo de ataque.

Con la explotación activa en marcha, los administradores de sistemas que no

hayan aplicado actualizaciones de SharePoint desde junio de 2024 deben

hacerlo lo antes posible.

Fuente:

BC