En octubre de 2025, Microsoft bloqueó más de 13 millones de correos

electrónicos de phishing desde una sola plataforma. No se trataba de campañas

genéricas. Eran mensajes personalizados y contextualizados, generados a gran

escala.

Los atacantes de IA explotan las configuraciones incorrectas de Microsoft 365

a gran escala. La mayoría de las vulneraciones en Microsoft 365 no comienzan

con un Zero-Day, sino con una configuración que lleva dos años en «solo

informes». Microsoft 365 se ejecuta en millones de organizaciones. La mayoría

parecen casi idénticos: configuraciones estándar, patrones comunes, errores

similares. Para un atacante, esto es perfecto. Aprende a explotar un inquilino

mal configurado y habrás aprendido a explotar miles.

Por lo tanto, todo sigue mal configurado. La autenticación heredada permanece

habilitada «solo para esa aplicación». Los archivos adjuntos seguros se

configuran de forma menos agresiva para minimizar la interrupción del usuario

y la fricción operativa. Las políticas de riesgo de identidad se mantienen en

modo de informe porque nadie quiere bloquear accidentalmente al director

ejecutivo. Cada decisión de compromiso tiene sentido de forma aislada. Juntas,

crean una superficie de ataque que la IA puede explotar a gran escala.

Para los MSP que gestionan cientos de clientes, esta escala crea una situación

imposible. Y, cuando el mismo patrón de configuración errónea se repite en

docenas de inquilinos,

los atacantes de IA automatizados no encuentran solo una debilidad, sino

que la encuentran en todas partes, a la vez.

La IA cambió la economía de los ataques

Los atacantes tradicionales tenían que tomar decisiones. No podían atacar a

todos simultáneamente. Debían seleccionar objetivos, realizar reconocimiento

manual y diseñar ataques individualmente. Esto creaba cuellos de botella

naturales que daban a los defensores un margen de maniobra.

La IA eliminó esos cuellos de botella.

Una vez que los atacantes obtienen el acceso inicial, un solo agente de IA

puede enumerar permisos en cientos de inquilinos simultáneamente.

Puede identificar errores de configuración comunes a la velocidad de una

máquina. Puede crear correos electrónicos de phishing dirigidos y

contextualmente perfectos, ya que extrae datos de LinkedIn y sitios web

corporativos en segundos.

Al mismo tiempo, la cronología de la brecha de seguridad se desplomó. Lo que

antes llevaba semanas ahora sucede en horas, a menudo mientras el equipo está

durmiendo.

Lo que realmente explota la IA

La detección de riesgos de identidad existe, pero no se aplica. La MFA está

implementada y todos creen que el trabajo está hecho. Las políticas de acceso

condicional se configuraron hace dos años y nadie las ha actualizado desde

entonces. Safe Links se ejecuta en modo de auditoría porque causaba fricción.

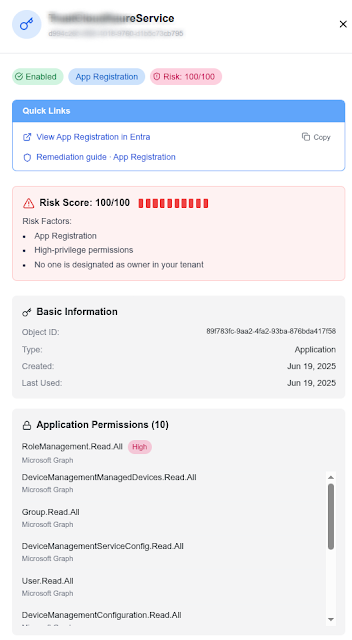

Los registros de aplicaciones proliferan sin que nadie revise los permisos

otorgados.

Esta brecha entre lo que se licencia y lo que realmente los protege es

precisamente lo que explota la IA. No necesita vulnerabilidades de día cero.

¿Por qué molestarse cuando las organizaciones funcionan con autenticación

heredada habilitada, entidades de servicio inactivas con permisos excesivos y

políticas de seguridad que no se han actualizado desde la implementación?

Las configuraciones incorrectas son diferentes a las vulnerabilidades

Cuando los investigadores encuentran un Zero-Day, aparece en los titulares.

Microsoft publica un parche. Los equipos de seguridad implementan

actualizaciones. Problema resuelto.

Las configuraciones incorrectas no funcionan así. Nadie publica un parche para

corregir las políticas de acceso condicional. Microsoft no puede auditar

automáticamente los registros de aplicaciones. No existe ninguna actualización

que aplique las políticas de riesgo de identidad ni que elimine esa entidad de

servicio con Mail.ReadWrite que alguien creó en 2022 y olvidó.

Microsoft no puede solucionar estos problemas. Son deficiencias operativas que

requieren tiempo, experiencia y mantenimiento continuo. Y es precisamente por

eso que persisten.

En junio de 2025, investigadores de Aim Security demostraron cómo podían

lograr que Copilot extrajera datos confidenciales mediante el envío de un

correo electrónico con instrucciones ocultas. Microsoft corrigió esa

vulnerabilidad específica en cuestión de semanas. Pero el problema principal

persiste. Las organizaciones están implementando agentes de IA con amplios

permisos en entornos llenos de configuraciones incorrectas. Incluso con ese

error corregido, la combinación de las capacidades de IA y una configuración

deficiente crea un riesgo constante que ningún parche soluciona.

La verdadera amenaza no son las vulnerabilidades no descubiertas que los

investigadores eventualmente encontrarán y que los proveedores parchearán. Son

los problemas de configuración conocidos que se encuentran actualmente en su

cartera de pedidos y que la IA puede explotar hoy.

Los atacantes de IA están buscando estas brechas de configuración a gran

escala ahora mismo. No esperan a que usted solucione los problemas. Las están

explotando en miles de inquilinos simultáneamente, más rápido de lo que los

defensores humanos pueden responder.

El riesgo en 2026 no es que los atacantes descubran algo nuevo. Es que la IA

descubra que todo lo que ya sabemos es incorrecto, más rápido de lo que

podemos solucionarlo. Microsoft 365 no es inseguro porque no tenga las

herramientas. Es inseguro porque el trabajo atrasado sigue creciendo.

Las herramientas existen. Los problemas son conocidos. En 2026, el mayor riesgo no es lo que descubrirán los atacantes, sino lo que automatizarán antes de que lo solucionen. No necesitas herramientas nuevas. Necesitas usar lo que ya tienes. Habilita

políticas de riesgo de identidad. Bloquea la autenticación heredada en todas

partes. Sin excepciones. Audita los registros de aplicaciones y revoca los que

nadie usa. Activa las funciones E5 por las que seguramente ya estés pagando.

Fuente: THN

Es una vulnerabilidad.