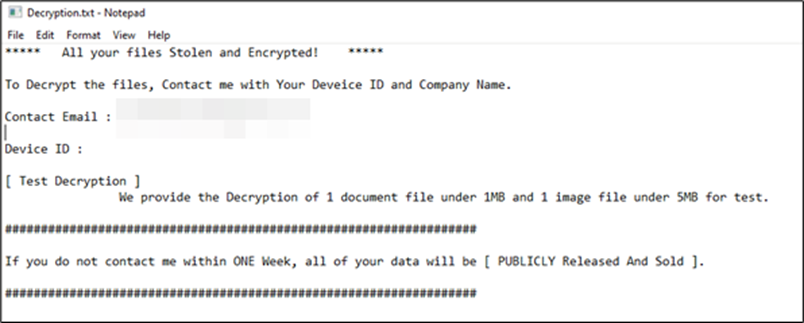

Los operadores del ransomware Crypto24 están llevando a cabo ataques

coordinados de varias etapas utilizando herramientas legítimas y malware

personalizado para obtener acceso, moverse lateralmente y evadir la detección.

Crypto24 ha estado atacando organizaciones en Asia, Europa y EE.UU. y América

Latina, con especial atención a sectores como servicios financieros,

manufactura, entretenimiento y tecnología.

La primera actividad del grupo de amenazas se informó en los foros de

BleepingComputer en

septiembre de 2024, aunque ya había

reportes anteriores de julio, aunque nunca alcanzó niveles notables de notoriedad.

El análisis de TrendMicro revela que el actor de amenazas opera con un alto nivel de

coordinación, lanzando ataques con frecuencia durante las horas de menor

actividad para evadir la detección y maximizar el impacto. Crypto24 ha estado

atacando a entidades de alto perfil dentro de grandes corporaciones y

organizaciones de nivel empresarial. La escala y la sofisticación de los

ataques recientes indican un enfoque deliberado en organizaciones con

importantes activos operativos y financieros.

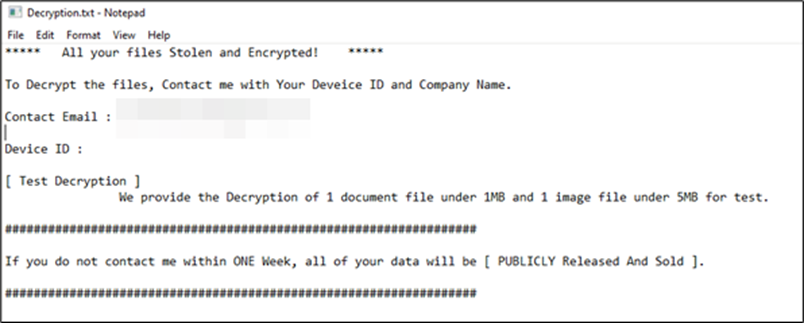

El ransomware implementa medidas antiforenses integrales, incluidas rutinas de

autoeliminación y, durante el cifrado los archivos se renombran agregando la

extensión .crypto24 a sus nombres originales y

despliega una nota de rescate llamada Decryption.txt que implementa

una estrategia de doble extorsión: combina el cifrado de datos con amenazas

de exposición de datos públicos para maximizar la presión para el pago del

rescate.:

Persistencia

La persistencia se mantiene mediante la creación de cuentas privilegiadas y

tareas programadas que integran actividades maliciosas con las operaciones

normales. Los atacantes utilizan métodos avanzados de evasión, incluyendo

herramientas personalizadas de evasión de EDR y manipulación selectiva de

soluciones de seguridad.

El actor de amenazas mantiene la persistencia en los sistemas comprometidos

mediante tareas programadas y servicios de Windows, aprovechando eficazmente

procesos legítimos como svchost.exe para integrarse en las

operaciones normales del sistema y evadir la detección.

El robo de datos y la vigilancia continua se logran mediante

keyloggers, exfiltración de Google Drive y acceso remoto persistente.

El movimiento lateral se realiza a través de comparticiones SMB, mientras que

la exfiltración de datos se lleva a cabo mediante una herramienta propia que

utiliza la API WinINET para transferir la información a Google Drive. Antes de

iniciar el cifrado, eliminan las Shadow Copies de volumen para impedir

la recuperación de los sistemas.

Este grupo de ransomware emplea un conjunto de herramientas diverso y

sofisticado. Su arsenal incluye PSExec para el movimiento lateral,

AnyDesk para el acceso remoto persistente, keyloggers para la recolección de

credenciales, diversos malware de puerta trasera y Google Drive para la

exfiltración sigilosa de datos.

Los actores de amenazas también emplean técnicas avanzadas de evasión, como la

implementación de una versión personalizada de

RealBlindingEDR

y el uso indebido de gpscript.exe, una utilidad legítima de directiva

de grupo, para ejecutar remotamente el desinstalador de herramientas antivirus

desde un recurso compartido de red.

Tácticas y técnicas de MITRE ATT&CK utilizadas

| Tactic | Technique | ID |

|---|---|---|

| Initial Access | Phishing with Office macros or PDFs, Remote portal abuse | T1566.001, T1133 |

| Execution | Custom batch services (WinMainSvc, MSRuntime), scheduled tasks | — |

| Persistence | Account creation, Windows services | — |

| Defense Evasion | Custom EDR evasion tool (RealBlindingEDR), uninstaller use | — |

| Credential Access | Keylogging via WinMainSvc.dll | — |

| Discovery & Exfiltration | Custom reconnaissance utilities, exfiltration via Google Drive | T1041 |

| Impact | Encryption with .crypto24, Shadow Copy Deletion | T1486 |

En los casos observados, los atacantes solo pudieron usar esta herramienta

tras obtener privilegios elevados (de administrador) mediante la vulneración

previa de los sistemas afectados.

La herramienta requiere permisos administrativos para ejecutarse y no puede

utilizarse indebidamente como vector de infección inicial.

Lo observado representa un ejemplo clásico de tácticas de

«Living-off-the-Land», donde los actores de amenazas utilizan

herramientas administrativas legítimas para impulsar sus ataques en escenarios

posteriores a una vulneración. En este caso, utilizaron nuestra propia

herramienta de mantenimiento para desactivar la protección de endpoints antes

de pasar a otros dispositivos. Sin embargo, los sistemas con controles de

seguridad correctamente configurados y una gestión de acceso robusta, de

acuerdo con el principio del mínimo privilegio, permanecen protegidos contra

estos ataques.

Cuentas locales válidas

Como parte de su rutina de ataque, el atacante reactivó las cuentas

administrativas predeterminadas y creó múltiples cuentas de usuario nuevas, a

menudo con nombres comunes o genéricos para evitar llamar la atención. Estas

cuentas se añadieron a grupos privilegiados, como Administradores, para

preservar el acceso elevado persistente.

Mediante comandos estándar de Windows net.exe, el atacante creó y

modificó cuentas, restableció contraseñas y reactivó perfiles previamente

desactivados. Este enfoque proporcionó múltiples puntos de entrada a los

sistemas comprometidos, a la vez que dificultó la detección durante las

auditorías de seguridad rutinarias.

Descubrimiento de cuentas

Para cada cuenta creada, el atacante utilizó un archivo BAT para recopilar

información del sistema, recuperar información sobre las particiones del disco

y consultar información sobre el sistema operativo mediante el comando WMIC

como parte de sus esfuerzos de reconocimiento.

La información recopilada incluye nombres, tamaños y tipos de particiones de

disco para comprender la configuración del almacenamiento; memoria física

total y título del sistema para evaluar las capacidades del hardware; cuentas

de usuario locales para mapear el acceso existente; y membresías de grupos

locales para identificar niveles de privilegio y objetivos de alto valor para

el movimiento lateral. Estos datos de reconocimiento permite al actor de la

amenaza perfilar el sistema comprometido y planificar las etapas de ataque

posteriores.

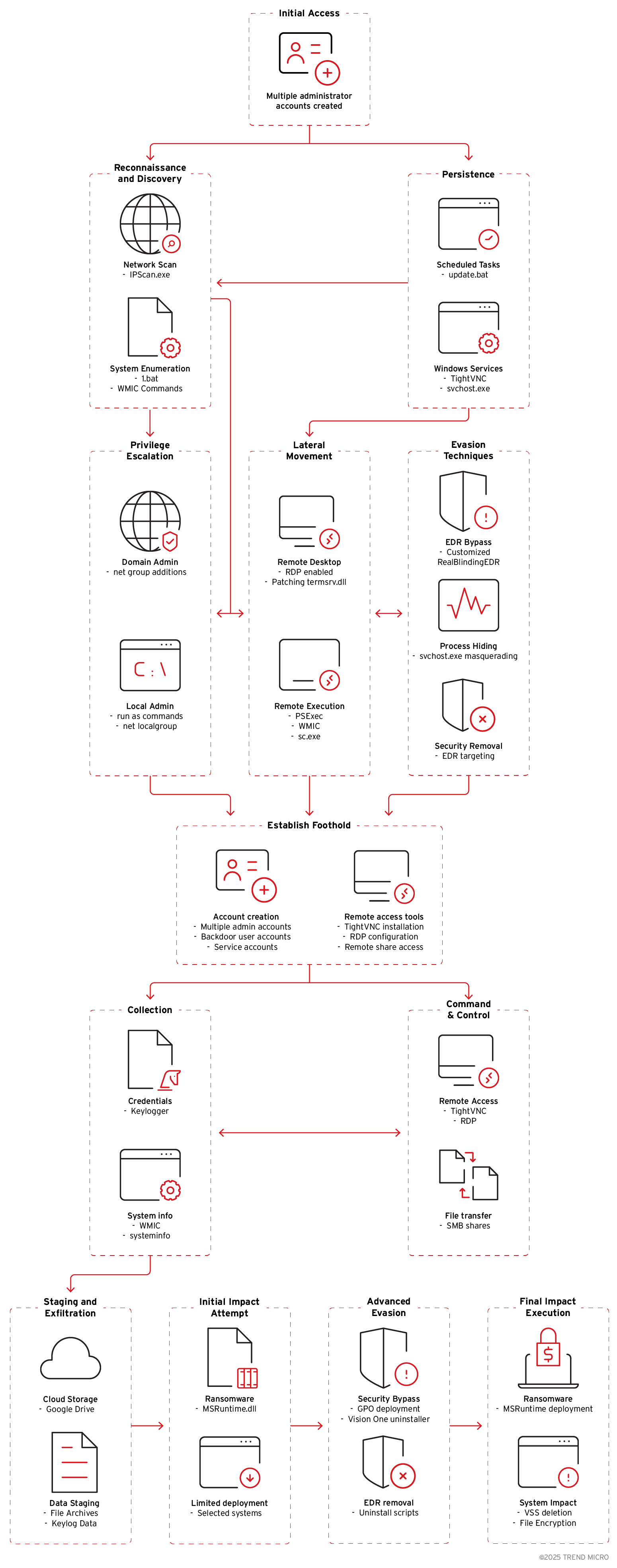

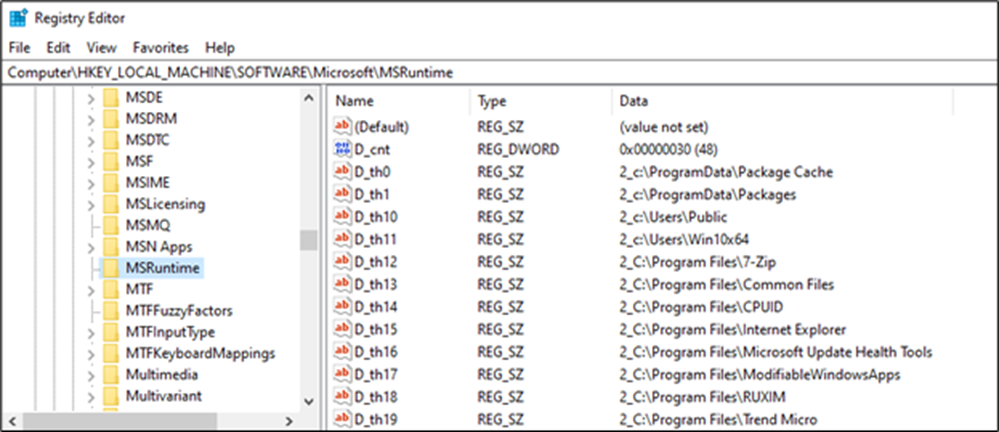

Se crear una clave de registro HKLM\SOFTWARE\Microsoft\MSRuntime para

almacenar temporalmente los directorios descubiertos.

Tareas programadas

Los archivos por lotes y scripts ubicados en %ProgramData%\Update\ se

ejecutan a intervalos regulares, lo que probablemente facilita la instalación

o ejecución de cargas maliciosas de forma oportuna.

Servicios maliciosos

El atacante utiliza sc.exe (control de servicios), una herramienta que

permite crear, administrar y controlar servicios de Windows, para establecer

nuevos servicios y desplegar un keylogger y el ransomware Crypto24:

Tras descubrir posibles cuentas de usuario, el atacante utiliza otro BAT para

crear una cuenta de usuario adicional. Esta cuenta se asigna a los grupos

Administradores y Usuarios de Escritorio Remoto, lo que le otorga privilegios

elevados y la capacidad de conectarse al sistema de forma remota.

Escalamiento de privilegios

Se utiliza el uso de runas.exe y PSExec para ejecutar procesos

con privilegios elevados.

Evasión de defensas

A lo largo del ciclo de vida del ataque, el actor de amenazas creó cuentas

administrativas de forma persistente, inició sesiones de protocolo de

escritorio remoto (RDP) y utilizó las herramientas mencionadas anteriormente

para mantener el acceso.

Los atacantes intensificaron sus actividades mediante la implementación de una

herramienta similar a RealBlindingEDR, una utilidad diseñada específicamente

para evadir los mecanismos de Detección y Respuesta de Endpoints (EDR).

Detectamos los archivos asociados a esta herramienta en varios endpoints:

La herramienta está programada para eliminar productos identificados como

pertenecientes a estas empresas:

- Gen Digital

- Kaspersky

- AVG Technologies

- Sophos

- SurfRight

- Trend Micro

- Malwarebytes

- Bitdefender

- Avira

- Symantec

- Broadcom

- Total Security

- Trellix

- Sentinel

- RSUPPORT

- AhnLab

- Cynet

- Panda

- Cylance

- Open Text

- Sangfor Technologies

- Quick Heal

- CoSoSys

- Cisco Systems

- McAfee

- Fortinet

- Comodo Security Solutions

- Acronis

- Citrix

Movimiento lateral: Servicios remotos

Tras la vulneración inicial del sistema y mediante la creación de una nueva

cuenta de usuario, el atacante escala mediante PsExec y ejecut comandos

específicos para consolidar su presencia y permitir el acceso remoto no

autorizado.

Recopilación y acceso a credenciales y captura de teclas

Tras el acceso remoto no autorizado, el atacante intensificó su actividad

mediante la implementación de un keylogger (WinMainSvc.dll) en

el host comprometido. El keylogger se configura para capturar datos

confidenciales, incluidas las credenciales, y así garantizar su persistencia

mediante la creación de una tarea programada.

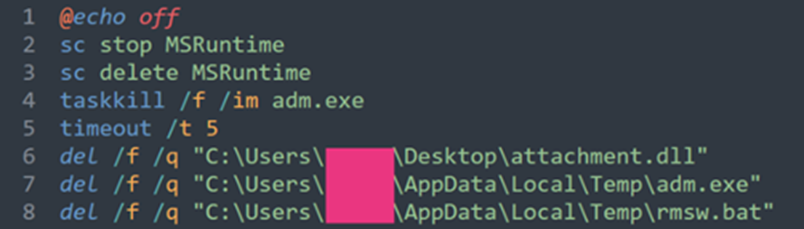

Autoeliminación

El ransomware también utiliza archivo BAT para autoeliminarse después

del cifrado.

Protección de Crypto24

El análisis revela que el ransomware esta reforzado con la virtualización

VMProtect para obstaculizar los esfuerzos de ingeniería inversa. El ransomware

implementa medidas antiforenses integrales, que incluyen rutinas de

autoeliminación y limpieza del registro, para eliminar cualquier rastro de su

presencia tras operaciones de cifrado exitosas.

Un atacante que utilice una herramienta anti-EDR personalizada como

RealBlindingEDR, que potencialmente explote controladores vulnerables nuevos o

desconocidos, podría atacar varios endpoints; sin embargo, el éxito de un

ataque de este tipo dependería de la solidez e integridad de los controles de

seguridad implementados en cada endpoint.

Recomendaciones

-

Audite y limite periódicamente la creación y el uso de cuentas

privilegiadas; deshabilite las cuentas administrativas predeterminadas no

utilizadas. -

Limite el uso de RDP y herramientas remotas (p. ej., PsExec,

AnyDesk) a los sistemas autorizados; habilite la autenticación

multifactor (MFA) y revise periódicamente las configuraciones del firewall. -

Detecte e investigue usos inusuales de las utilidades integradas de Windows

y herramientas de acceso remoto de terceros para detectar indicios de

movimiento lateral. -

Asegúrese de que EDR y otras soluciones de seguridad estén actualizadas y se

supervisen continuamente para detectar intentos de desinstalación o elusión. -

Inspeccione periódicamente las tareas programadas y la creación de servicios

para detectar actividad no autorizada o sospechosa. -

Supervise los cambios no autorizados en los archivos clave del sistema y el

tráfico saliente inusual, como la exfiltración de datos al almacenamiento en

la nube. -

Realice copias de seguridad periódicas sin conexión y verifique

periódicamente que los procesos de restauración funcionen correctamente. -

Asegúrese de que todos los sistemas, especialmente aquellos con acceso

administrativo, cuenten con la cobertura y la supervisión adecuadas de los

agentes de seguridad. -

Implemente un marco de confianza cero que se base en el principio de

«nunca confíe, siempre verifique». -

Capacite a los usuarios sobre los riesgos de phishing y credenciales, y

mantenga una estrategia eficaz de respuesta a incidentes.

Conclusiones

A diferencia de los grupos más convencionales, este actor de amenazas

demuestra un alto nivel de madurez operativa, combinando hábilmente

herramientas legítimas (PSExec, AnyDesk) con malware personalizado, lo que

le permite integrarse en las operaciones normales de TI mientras ejecuta

ataques de precisión durante las horas de menor actividad. Este enfoque multicapa se extiende más allá del cifrado e

incluye keyloggers para la recolección de credenciales y

Google Drive para la exfiltración de datos, lo que crea riesgos de exposición

persistentes que persisten después de la infección inicial.

Más importante aún, la implementación exitosa por parte de Crypto24 de una

variante personalizada de RealBlindingEDR (una herramienta de código abierto

para desactivar soluciones de seguridad) que neutraliza controles de

seguridad demuestra su capacidad para sortear las defensas modernas. La versión personalizada del actor de amenazas emplea evasión avanzada,

probablemente mediante controladores vulnerables desconocidos, lo que

demuestra una profunda experiencia técnica y un perfeccionamiento continuo de

las herramientas. La capacidad del grupo para mantener la persistencia antes

del cifrado refleja una paciencia y una planificación estratégica poco comunes

en el ransomware comercial.

Más allá de ser una campaña de ransomware más, los ataques de Crypto24

demuestran que los actores de amenazas han estudiado las soluciones de

seguridad, identificado debilidades sistemáticas y desarrollado herramientas

específicas para explotarlas. Las organizaciones que utilizan defensas

similares deben considerarse en riesgo inmediato, por lo que es fundamental

comprender la metodología de Crypto24 para adaptar nuestras estrategias

defensivas contra adversarios que ya han demostrado su capacidad para

derrotarlos.

La compañía de ciberseguridad ha compartido al final del informe una

lista de indicadores de compromiso (IoC)

que pueden utilizar para detectar y bloquear los ataques del ransomware

Crypto24 antes de que lleguen a las etapas finales.

Fuente:

TrendMicro