Una nueva operación de

ransomware Kyber está atacando recientemente sistemas Windows y servidores

VMware ESXi, con una variante que implementa el cifrado post-cuántico Kyber1024.

La empresa de ciberseguridad Rapid7 detectó y analizó dos variantes distintas

de Kyber en marzo de 2026 durante una intervención. Ambas variantes se

desplegaron en la misma red: una dirigida a VMware ESXi y la otra a servidores

de archivos Windows.

«La variante para ESXi está diseñada específicamente para entornos VMware,

con capacidades de cifrado de almacenes de datos, terminación opcional de

máquinas virtuales y alteración de interfaces de administración», explica

Rapid7.

«La variante para Windows, escrita en Rust, incluye una función

autodenominada ‘experimental’ para atacar Hyper-V».

Ambas variantes comparten el mismo ID de campaña e infraestructura de rescate

basada en Tor, por lo que fueron desplegadas por la misma filial de

ransomware, que probablemente buscaba maximizar el impacto cifrando todos los

servidores simultáneamente.

Hasta el momento de redactar este artículo,

BleepingComputer

solo ha encontrado una víctima registrada en el portal de extorsión de datos

de Kyber, que es un contratista de defensa y proveedor de servicios de TI

estadounidense multimillonario.

Rapid7 afirma que la variante ESXi enumera todas las máquinas virtuales (VM)

de la infraestructura, cifra los archivos de almacenamiento de datos y luego

modifica las interfaces ESXi con notas de rescate para guiar a las víctimas a

través del proceso de pago y recuperación.

Aunque anuncia un cifrado «postcuántico» basado en la

encapsulación de claves Kyber1024, Rapid7 ha comprobado que estas afirmaciones son falsas para el cifrador de

Linux ESXi.

En la versión para Linux, el ransomware utiliza ChaCha8 para el cifrado de

archivos y RSA-4096 para el cifrado de claves.

Los archivos pequeños («.xhsyw», mientras que los archivos entre 1 MB y 4 MB solo tienen

cifrado el primer MB. Los archivos de más de 4 MB se cifran de forma

intermitente según la configuración del operador.

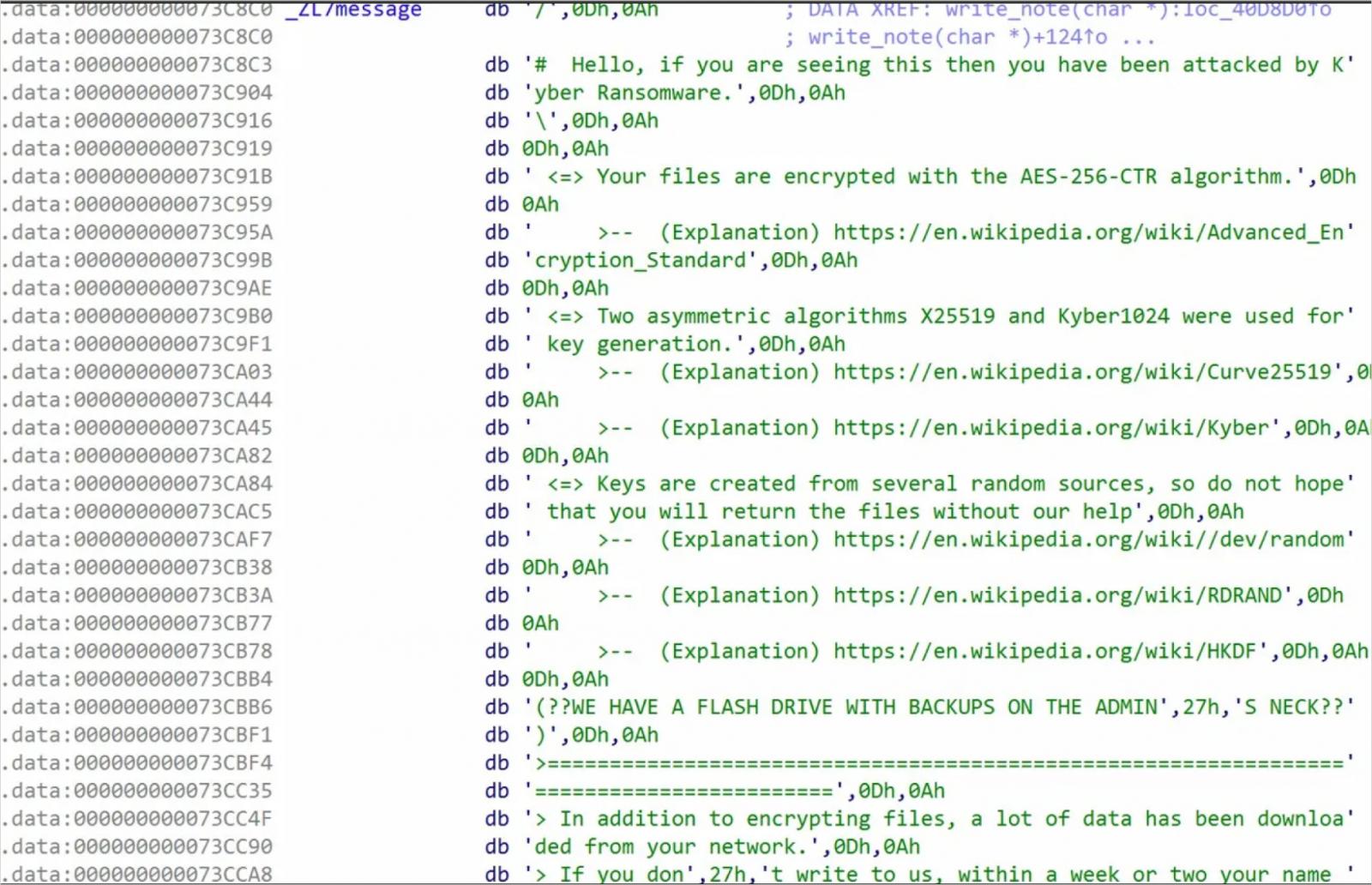

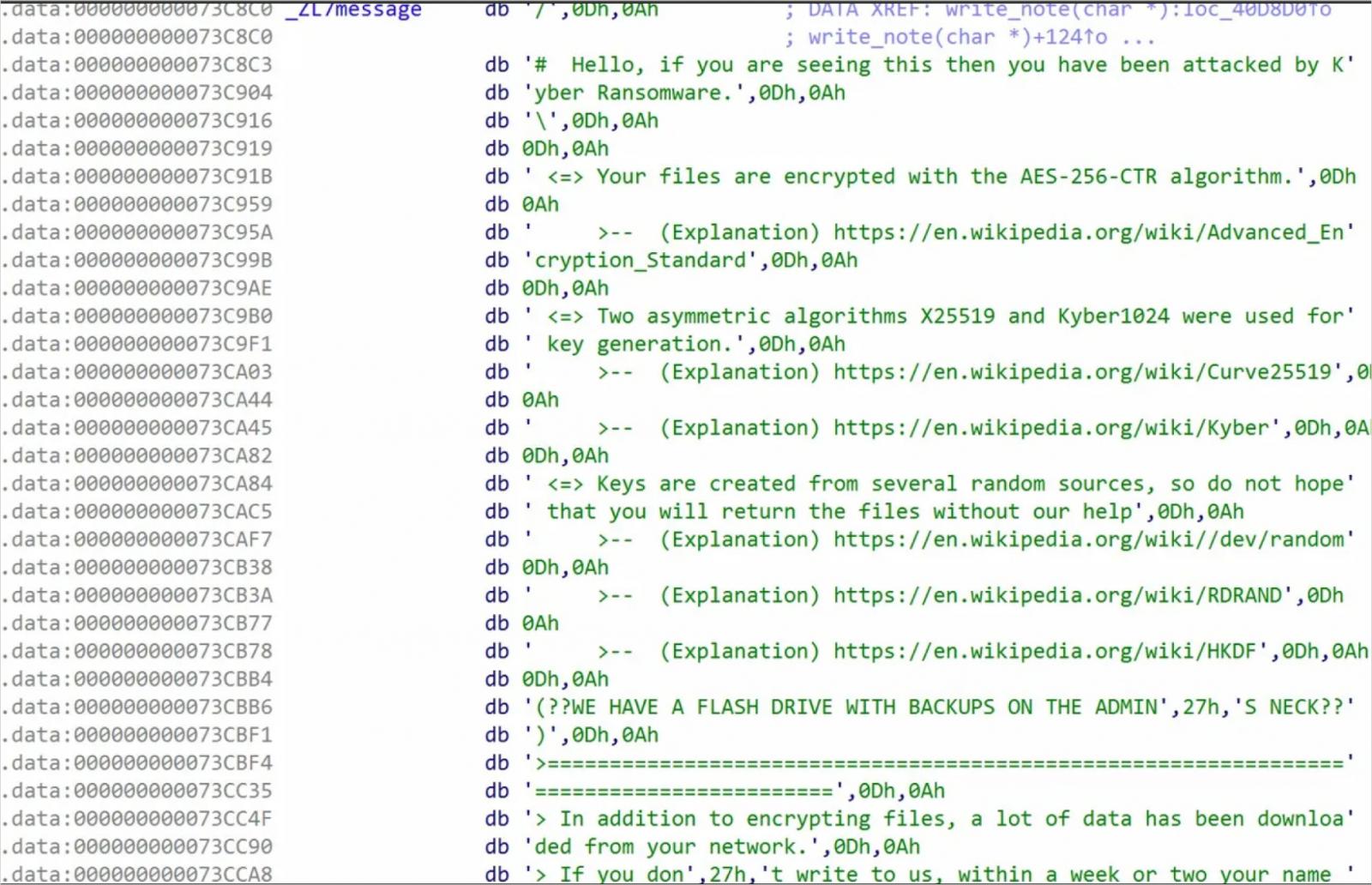

La variante para Windows, escrita en Rust, implementa Kyber1024 y X25519 para

la protección de claves, en consonancia con lo que afirma la nota de

rescate. «Esto confirma que Kyber no se utiliza para el cifrado directo de archivos.

En cambio, Kyber1024 protege el material de la clave simétrica, mientras que

AES-CTR se encarga del cifrado de grandes volúmenes de datos», explica Rapid7.

Si bien el uso de criptografía postcuántica es destacable, no cambia el

resultado para las víctimas. Independientemente de si el atacante utiliza RSA

o Kyber1024, los archivos siguen siendo irrecuperables sin acceso a la clave

privada del atacante.

La variante para Windows añade la extensión «.#~~~» a los archivos

cifrados, finaliza los servicios, elimina las copias de seguridad e incluye

una función experimental para apagar las máquinas virtuales Hyper-V.

La variante para Windows, escrita en Rust, implementa Kyber1024 y X25519 para

la protección de claves, en consonancia con las afirmaciones de la nota de

rescate. Está diseñada para eliminar una amplia gama de rutas de recuperación

de datos, borrando las instantáneas de usuario, deshabilitando la reparación

de arranque, deteniendo los servicios de SQL, Exchange y copias de seguridad,

borrando los registros de eventos y vaciando la Papelera de reciclaje de

Windows.

Rapid7 destacó una elección inusual de mutex en la versión de Kyber para

Windows, que parece hacer referencia a una canción de la plataforma musical

Boomplay. En general, la versión para Windows parece más madura técnicamente,

mientras que la versión para ESXi actualmente carece de algunas de sus

funcionalidades.

Fuente:

BC