RC4 debía morir hace mucho. Tras más de una década de ataques devastadores que lo

explotaron y que recientemente recibió duras críticas de un destacado senador

estadounidense,

Microsoft está eliminando

un cifrado obsoleto y vulnerable que Windows ha soportado y

dado problemas durante 26 años.

Cuando el fabricante de software lanzó Active Directory en el año 2000,

convirtió a RC4 en el único medio para proteger el componente de Windows, que

los administradores utilizan para configurar y aprovisionar cuentas de

administrador y usuario en grandes organizaciones.

RC4, abreviatura de Rivest Cipher 4, es un homenaje al matemático y criptógrafo

Ron Rivest, de RSA Security, quien desarrolló el cifrado de flujo en 1987. A

los pocos días de que el algoritmo, protegido por secreto comercial, se

filtrara en 1994, un investigador demostró un ataque criptográfico que

debilitó significativamente la seguridad que se creía que proporcionaba. A

pesar de su conocida vulnerabilidad, RC4 siguió siendo un elemento básico en

los protocolos de cifrado, incluyendo SSL y su sucesor, TLS, hasta hace

aproximadamente una década.

Adiós a lo viejo

Uno de los principales reticentes a dar soporte a RC4 ha sido Microsoft.

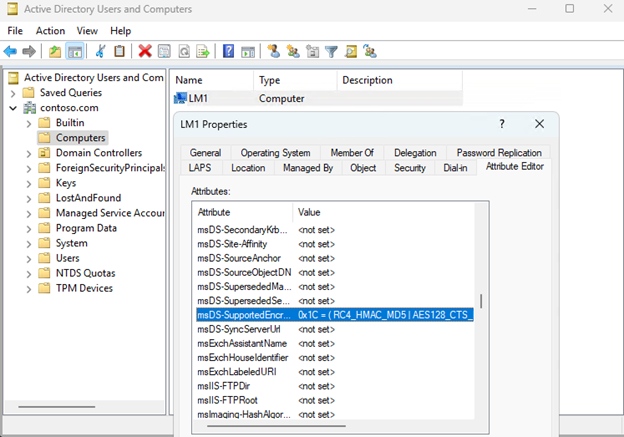

Finalmente, Microsoft actualizó Active Directory para que admitiera el

estándar de cifrado AES, mucho más seguro. Sin embargo, por defecto, los

servidores Windows han seguido respondiendo a las solicitudes de autenticación

basadas en RC4 y devolviendo una respuesta basada en RC4.

En intrusiones reales, los actores de amenazas han utilizado flujos Kerberos

con RC4 habilitado para descifrar contraseñas de cuentas de servicio sin

conexión y moverse lateralmente por las redes, a menudo evadiendo la detección

y sin activar alertas vinculadas a las defensas de endpoints o perimetrales.

Estas técnicas han ayudado a que los atacantes se centren en los sistemas de

identidad como objetivo principal.

El respaldo a RC4 ha sido una debilidad predilecta de los atacantes para

comprometer las redes empresariales. En septiembre, el senador estadounidense

Ron Wyden (demócrata por Oregón)

solicitó

a la Comisión Federal de Comercio que

«investigara a Microsoft por negligencia grave en ciberseguridad»,

citando la continua compatibilidad predeterminada con RC4.

La semana pasada,

Microsoft anunció

la descontinuación definitiva de RC4 y mencionó su susceptibilidad al

Kerberoasting Mitre ATT&CK T1558-003), un tipo de ataque conocido desde 2014 que fue la causa principal de la

intrusión inicial en la red de Ascension, en septiembre pasado.

«A mediados de 2026, actualizaremos la configuración predeterminada del

controlador de dominio para el Centro de Distribución de Claves Kerberos

(KDC) en Windows Server 2008 y versiones posteriores para permitir

únicamente el cifrado AES-SHA1», escribió Matthew Palko, gerente principal de programas de Microsoft.

«RC4 estará deshabilitado de forma predeterminada y solo se usará si un

administrador de dominio configura explícitamente una cuenta o el KDC para

su uso».

AES-SHA1, un algoritmo ampliamente considerado seguro, ha estado disponible en

todas las versiones compatibles de Windows desde el lanzamiento de Windows

Server 2008. Desde entonces, los clientes de Windows se autenticaban de forma

predeterminada utilizando este estándar, mucho más seguro, y los servidores

respondían utilizando el mismo. Sin embargo, los servidores Windows, también

por defecto, responden a las solicitudes de autenticación basadas en RC4 y

devuelven una respuesta basada en RC4, lo que deja las redes expuestas al

Kerberoasting.

Tras el cambio del próximo año,

la autenticación RC4 dejará de funcionar

a menos que los administradores realicen el trabajo adicional necesario para

habilitarla.

Mientras tanto, según Palko, es crucial que los administradores identifiquen

cualquier sistema dentro de sus redes que dependa del cifrado. A pesar de las

vulnerabilidades conocidas, RC4 sigue siendo el único medio que utilizan

algunos sistemas heredados de terceros para autenticarse en redes Windows.

Estos sistemas a menudo pasan desapercibidos en las redes, a pesar de ser

necesarios para funciones cruciales.

Para agilizar la identificación de estos sistemas,

Microsoft ofrece varias herramientas. Una de ellas es una actualización de los registros del KDC que rastreará

tanto las solicitudes como las respuestas que los sistemas realizan mediante

RC4 al realizar solicitudes a través de Kerberos. Kerberos es un protocolo de

autenticación utilizado en todo el sector para verificar la identidad de

usuarios y servicios en una red no segura.

Microsoft también está introduciendo nuevos scripts de PowerShell para

analizar los registros de eventos de seguridad e identificar con mayor

facilidad el uso problemático de RC4.

Microsoft afirmó haber trabajado incansablemente durante la última década para

descontinuar RC4, pero que la tarea no fue fácil.

Para determinar la mejor configuración para su entorno, consulte la

Serie de fortalecimiento de Active Directory – Parte 4: Aplicación de AES

para Kerberos

y

Descifrado de la selección de tipos de cifrado Kerberos compatibles.

Sin salt, sin iteración

«El problema, sin embargo, es que es difícil eliminar un algoritmo

criptográfico presente en todos los sistemas operativos lanzados durante los

últimos 25 años y que fue el algoritmo predeterminado durante tanto

tiempo», escribió Steve Syfuhs, quien dirige el equipo de Autenticación de Windows

de Microsoft, en

Bluesky.

«El problema no es que el algoritmo exista. El problema es cómo se elige el

algoritmo y las reglas que lo rigen a lo largo de 20 años de cambios de

código».

Durante esas dos décadas, los desarrolladores descubrieron una serie de

vulnerabilidades críticas de RC4 que requerían correcciones quirúrgicas.

Microsoft consideró descontinuar RC4 para este año, pero finalmente lo

descartó tras descubrir vulnerabilidades que requerían aún más correcciones.

Durante ese tiempo, Microsoft introdujo algunas «mejoras menores» que

favorecieron el uso de AES y, como resultado, su uso se redujo drásticamente.

«En un año, observamos que el uso de RC4 se redujo prácticamente a cero». Esto no es malo y, de hecho, nos dio mucha más flexibilidad para eliminarlo

por completo, porque sabíamos que realmente no iba a perjudicar a la gente, ya

que no lo estaban usando. Syfuhs continuó documentando desafíos adicionales

que Microsoft enfrentó y el enfoque que adoptó para resolverlos.

Si bien RC4 presenta vulnerabilidades de cifrado conocidas que lo hacen

inseguro, Kerberoasting explota una vulnerabilidad distinta. Tal como se

implementa en la autenticación de Active Directory, no utiliza salt

criptográfica y solo utiliza una ronda de la función hash MD4. La salt es una

técnica que añade información aleatoria a cada contraseña antes de que se

convierta en hash. Esto requiere que los atacantes inviertan una cantidad

considerable de tiempo y recursos para descifrar el hash. MD4, por otro lado,

es un algoritmo rápido que requiere pocos recursos. La implementación de

AES-SHA1 por parte de Microsoft es mucho más lenta e itera el hash para

ralentizar aún más los esfuerzos de descifrado. En conjunto, descifrar

contraseñas con hash AES-SHA1 requiere aproximadamente 1.000 veces más tiempo

y recursos.

Los administradores de Windows deberían auditar sus redes para detectar

cualquier uso de RC4.

Dada su amplia adopción y uso continuo en toda la industria, es posible que

aún esté activo, para sorpresa y disgusto de quienes se encargan de la defensa

contra los atacantes.

Fuente:

Arstechnica