Google anunció

un

nuevo «proceso avanzado» para la instalación de aplicaciones de

desarrolladores no verificados en Android, que requiere un período de espera obligatorio de 24 horas para instalar

apps, con el objetivo de equilibrar la apertura con la seguridad.

Estos cambios se producen tras la implementación de un

mandato de verificación de desarrolladores

que el gigante tecnológico anunció el año pasado. Dicho mandato

exige

que

todas las apps de Android estén registradas por desarrolladores verificados

para poder instalarse en dispositivos Android certificados. La medida, añadió, se implementó para detectar con mayor rapidez a los

ciberdelincuentes y evitar que distribuyan malware.

Esto también incluye posibles escenarios en los que los ciberdelincuentes

engañan a usuarios desprevenidos que instalan estas aplicaciones de forma no

verificada,

otorgándoles privilegios elevados que les permiten desactivar Play Protect, la función antimalware integrada en

todos los dispositivos Android certificados por Google.

Sin embargo, los

requisitos de registro obligatorio

han

recibido críticas de más de 50 desarrolladores

de aplicaciones y mercados, incluyendo F-Droid, Brave, The Electronic Frontier

Foundation, Proton, The Tor Project y Vivaldi, quienes afirman que podrían

generar fricción y barreras de entrada, además de suscitar preocupaciones

sobre la privacidad y la vigilancia ante la falta de claridad sobre qué

información personal deben proporcionar los desarrolladores, cómo se

almacenarán, protegerán y utilizarán estos datos, y si podrían estar sujetos a

solicitudes gubernamentales o procesos legales.

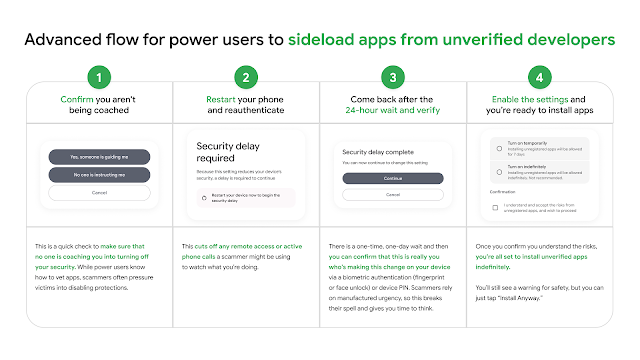

Para mitigar algunos de estos problemas, Google ha destacado que el nuevo

flujo avanzado permite a los usuarios avanzados instalar aplicaciones de

desarrolladores no verificados mediante un proceso único que requiere seguir

los siguientes pasos:

- Activar el modo desarrollador en la configuración del sistema.

-

Confirmar que realizan este paso voluntariamente y sin recibir

instrucciones. -

Reiniciar el teléfono y volver a autenticarse para evitar que un estafador

supervise las acciones del usuario. -

Espere 24 horas y confirme que realmente están realizando este cambio

mediante autenticación biométrica o PIN del dispositivo. -

Instalar aplicaciones de desarrolladores no verificados una vez que los

usuarios comprendan los riesgos, ya sea de forma indefinida o por un período

de siete días.

más difícil persistir en su ataque»,

declaró Sameer Samat, presidente del ecosistema de Android, a Ars Technica.

«En ese tiempo, es probable que descubras que tu ser querido no está

realmente en la cárcel o que tu cuenta bancaria no está siendo atacada».

Google también anunció que planea ofrecer

«cuentas de distribución limitada gratuitas» que permitirán a

desarrolladores aficionados y estudiantes compartir aplicaciones con hasta 20

dispositivos sin necesidad de

«proporcionar una identificación oficial ni pagar una cuota de registro».

Cabe destacar que este proceso no se aplica a las instalaciones realizadas a

través de Android Debug Bridge (ADB). Las cuentas de distribución limitada

para estudiantes y aficionados, así como el flujo avanzado para usuarios,

estarán disponibles en agosto de 2026, antes de que entren en vigor los nuevos

requisitos de verificación para desarrolladores al mes siguiente.

«Sabemos que un enfoque único para todos no funciona para nuestro diverso

ecosistema», afirmó Google.

«Queremos garantizar que la verificación de identidad no sea un obstáculo,

por lo que ofrecemos diferentes opciones que se adaptan a sus necesidades

específicas».

Este desarrollo coincide con la aparición de un nuevo malware para Android

llamado

Perseus, que ataca activamente a usuarios en Turquía e Italia con el objetivo de

realizar robo de dispositivos y fraude financiero.

En los últimos cuatro meses, se han detectado al menos 17 familias de malware

para Android. Entre ellas se incluyen

FvncBot, SeedSnatcher, ClayRat,

Wonderland, Cellik, Frogblight, NexusRoute,

ZeroDayRAT, Arsink (and its improved variant SURXRAT), deVixor, Phantom,

Massiv,

PixRevolution, TaxiSpy RAT, BeatBanker, Mirax, y Oblivion RAT.

Fuente:

THN