Más de 1.370 servidores SharePoint con acceso a Internet siguen sin parchearse

contra la vulnerabilidad CVE-2026-32201, una falla de suplantación de

identidad que, según Microsoft, fue explotada como una vulnerabilidad de día

cero.

«Una validación de entrada incorrecta en Microsoft Office SharePoint

permite que un atacante no autorizado realice suplantación de identidad a

través de una red», indicó Microsoft en su

aviso de abril.

La vulnerabilidad, identificada como CVE-2026-32201,

afecta a SharePoint Enterprise Server 2016, SharePoint Server 2019 y

SharePoint Server Subscription Edition. Estas plataformas se utilizan ampliamente para la gestión de documentos y

la colaboración empresarial. CISA añadió simultáneamente la vulnerabilidad a su catálogo KEV el 14 de abril, citando evidencia confirmada de explotación activa.

Dado que estos sistemas alojan datos confidenciales y dan soporte a las

operaciones diarias, su explotación podría provocar accesos no autorizados,

modificaciones de datos y un impacto empresarial más amplio.

A pesar de que Microsoft publicó parches durante el

Patch Tuesday de abril de 2026, la exposición sigue siendo alta, con más de 1.300 sistemas SharePoint

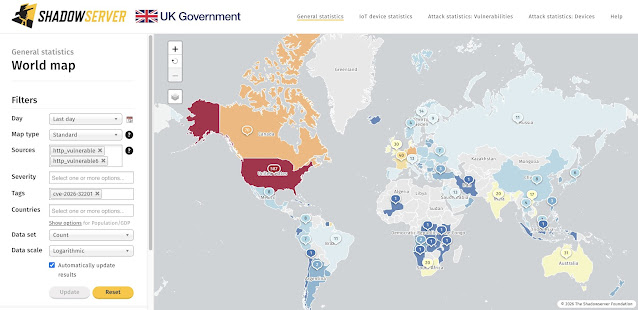

conectados aún sin parchear, según Shadowserver.

La vulnerabilidad se origina en una debilidad de validación de entrada

incorrecta que permite la suplantación de red, lo que permite a los atacantes

manipular el procesamiento de entradas de SharePoint, suplantando así fuentes

confiables o alterando los flujos de datos. Debido a que

requiere poca complejidad de ataque y no requiere interacción del

usuario, es más fácil de explotar a gran escala, especialmente en entornos expuestos

a internet o con poca seguridad.

Microsoft ha confirmado que la vulnerabilidad CVE-2026-32201 fue explotada en

la práctica como una vulnerabilidad Zero-Day antes de que se publicaran los

parches. Sin embargo, no ha revelado detalles específicos sobre los métodos de

ataque ni ha atribuido la actividad a un actor de amenazas específico.

Cómo mitigar el riesgo de SharePoint

Dado que la vulnerabilidad ha sido explotada y afecta a sistemas expuestos

externamente, las organizaciones deben adoptar un enfoque más amplio que vaya

más allá de la simple aplicación de parches.

Los equipos de seguridad también deben centrarse en reducir la exposición,

reforzar los controles de acceso y mejorar la visibilidad ante posibles usos

indebidos.

-

Se debe aplicar el último parche para todas las versiones afectadas de

SharePoint

y validar las implementaciones antes de su lanzamiento a producción. -

Restrinja o elimine la exposición a Internet colocando los servidores de

SharePoint detrás de VPN, proxies inversos o controles de acceso como listas

blancas de IP. -

Rote las credenciales cuando sea necesario y revise los permisos para

garantizar el principio de mínimo privilegio en todos los entornos de

SharePoint. -

Invalide o revise los datos confidenciales y supervise los cambios no

autorizados que podrían indicar suplantación de identidad o manipulación. -

Refuerce la supervisión y la detección habilitando el registro detallado,

reenviando los registros a un SIEM y buscando patrones inusuales de acceso o

modificación. -

Implemente controles de defensa en profundidad, como la segmentación de red,

las protecciones WAF y configuraciones reforzadas de SharePoint para reducir

la superficie de ataque. -

Pruebe los planes de respuesta a incidentes, incluyendo simulaciones de

ataques para escenarios de suplantación de identidad y acceso no autorizado.

Este incidente refleja una tendencia más amplia de los atacantes que se

centran en plataformas empresariales de uso generalizado, en particular

aquellas que tardan más en recibir actualizaciones oportunas. Las herramientas

de colaboración como SharePoint siguen siendo objetivos frecuentes, ya que

almacenan datos empresariales confidenciales y suelen estar expuestas a redes

externas.

Al mismo tiempo, los avances en IA y automatización permiten a los atacantes

identificar y explotar vulnerabilidades con mayor rapidez, reduciendo el

tiempo entre la publicación de parches y la explotación activa.

Fuente:

TechRepublic