Bitwarden CLI se ha visto comprometida como parte de la

campaña de cadena de suministro Checkmarx

recientemente descubierta y en curso, según nuevos hallazgos de JFrog y

Socket.

Cuando se le contactó para hacer comentarios, Bitwarden confirmó el

incidente, pero enfatizó que no se accedió a datos del usuario final como

parte del ataque.

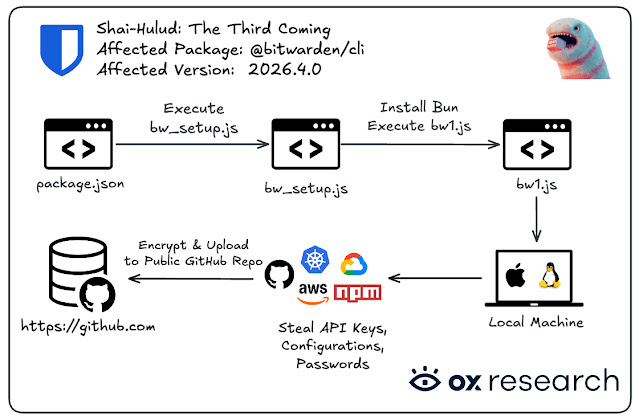

«La versión del paquete afectado parece ser

@bitwarden/[email protected], y el código malicioso fue publicado en ‘bw1.js’, un archivo incluido en

el contenido del paquete», dijo la compañía de seguridad de aplicaciones.

«El ataque parece haber aprovechado una GitHub Action comprometida en el

proceso de CI/CD de Bitwarden, consistente con el patrón observado en otros

repositorios afectados en esta campaña».

En una publicación en X,

JFrog dijo

que la versión fraudulenta del paquete

«roba tokens de GitHub/npm, .ssh, .env, historial de shell, acciones de

GitHub y secretos de la nube, luego filtra los datos a dominios privados y a

medida que GitHub se compromete».

Si bien la versión maliciosa ya no está disponible para descargar desde npm,

Socket dijo

que el compromiso sigue el mismo vector de cadena de suministro de GitHub

Actions identificado en la campaña Checkmarx.

Como parte del esfuerzo, se descubrió que

los actores de amenazas abusan de tokens de GitHub robados

para inyectar un nuevo flujo de trabajo de GitHub Actions que captura secretos

disponibles para la ejecución del flujo de trabajo y utiliza credenciales NPM

recopiladas para enviar versiones maliciosas del paquete para leer el malware

a los usuarios posteriores.

Según el investigador de seguridad Adnan Khan, se dice que el

actor de amenazas utilizó

un flujo de trabajo malicioso para publicar la CLI de bitwarden maliciosa.

«Creo que esta es la primera vez que un paquete que utiliza la publicación

confiable de NPM se ve comprometido»,

agregó Khan.

Se sospecha que el actor de amenazas conocido como TeamPCP está detrás del

último ataque dirigido a Checkmarx. Al momento de escribir este artículo,

la cuenta X de TeamPCP ha sido suspendida

por violar las reglas de la plataforma.

OX Security, en un desglose del ataque, dijo que identificó la cadena

«Shai-Hulud: The Third Coming» en el paquete, lo que sugiere que esta

es probablemente la siguiente fase de la campaña de ataque a la cadena de

suministro que salió a la luz el año pasado.

«El último incidente de Shai Hulud es sólo el último de una larga cadena de

amenazas dirigidas a desarrolladores de todo el mundo. Los datos de los

usuarios se están filtrando públicamente a GitHub, a menudo pasando

desapercibidos porque las herramientas de seguridad normalmente no señalan

los datos que se envían allí»,

dijo

Moshe Siman Tov Bustan, líder del equipo de investigación de seguridad de OX

Security.

«Esto hace que el riesgo sea significativamente más peligroso: cualquiera

que busque en GitHub puede potencialmente encontrar y acceder a esas

credenciales. En ese punto, los datos confidenciales ya no están en manos de

un solo actor de amenazas, sino que están expuestos a cualquiera».

La investigación de Bitwarden no encontró evidencia de que se hubiera

accedido a los datos de la bóveda del usuario final o que estuvieran en

riesgo, o que los datos o sistemas de producción estuvieran

comprometidos.

Una vez que se detectó el problema, se revocó el acceso comprometido, la

versión maliciosa de npm quedó obsoleta y se iniciaron medidas de reparación

de inmediato.

El problema afectó el mecanismo de distribución de NPM para la CLI durante esa

ventana limitada,

no la integridad del código base legítimo de la CLI de Bitwarden ni los

datos almacenados de la bóveda.

Los usuarios que no descargaron el paquete de NPM durante esa ventana no se

vieron afectados.

Fuente:

THN