Más de 100 extensiones maliciosas en la Chrome Web Store oficial intentan

robar tokens Bearer de Google OAuth2, desplegar puertas traseras y cometer

fraude publicitario. Investigadores de la empresa de seguridad de aplicaciones

Socket descubrieron

que estas extensiones forman parte de una campaña coordinada que utiliza la

misma infraestructura de comando y control (C2).

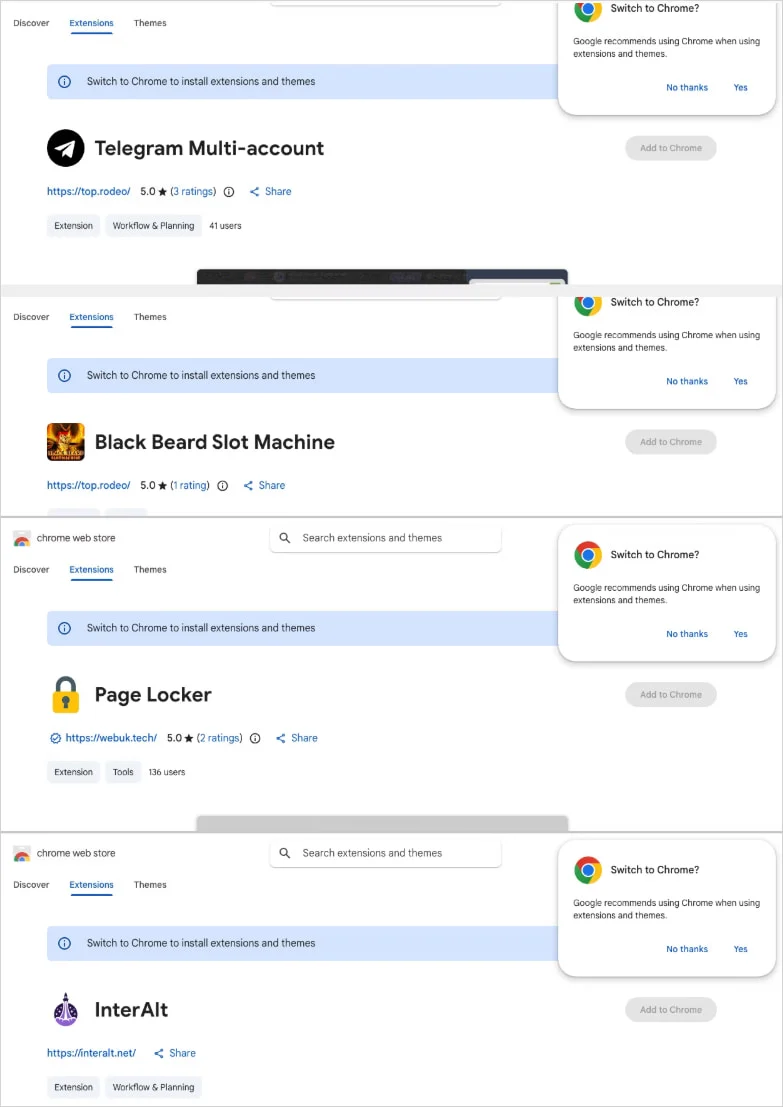

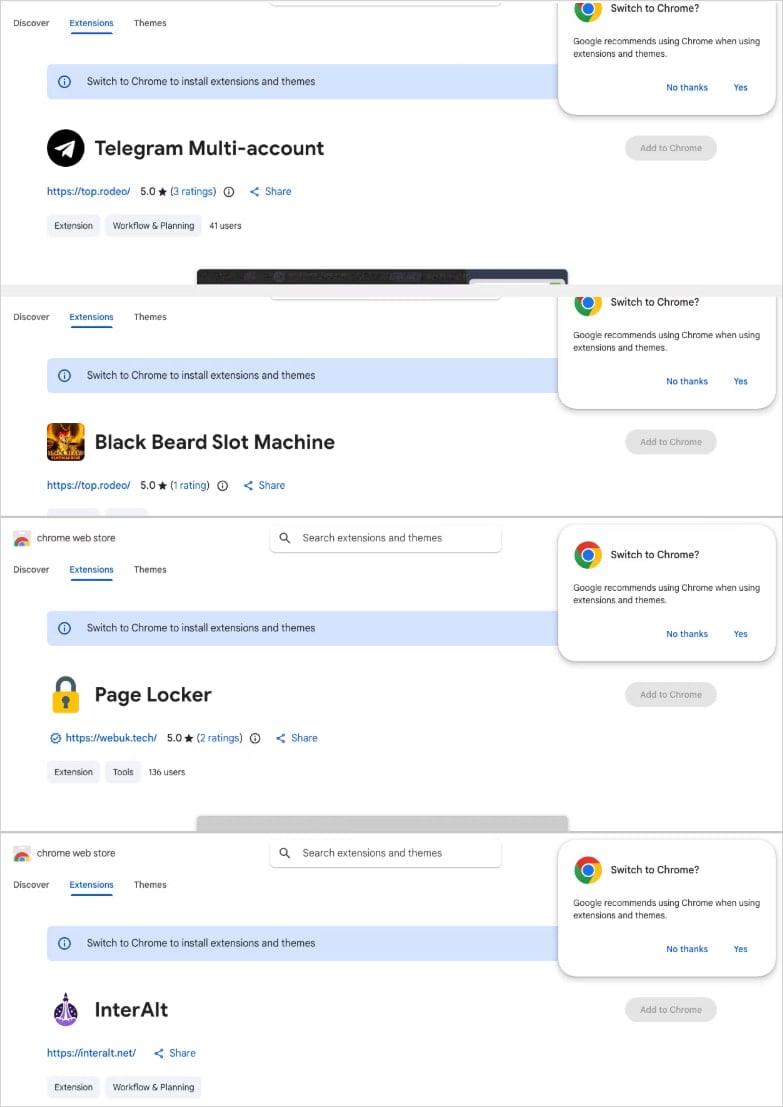

El atacante publicó las extensiones bajo cinco identidades de editor distintas

en diversas categorías: clientes para la barra lateral de Telegram, juegos de

tragamonedas keno, optimizadores para YouTube y TikTok, una herramienta de

traducción de texto y utilidades.

Según los investigadores, la campaña utiliza un servidor central alojado en un

VPS de Contabo, con múltiples subdominios que gestionan el secuestro de

sesiones, la recopilación de identidades, la ejecución de comandos y las

operaciones de monetización.

Socket ha encontrado indicios de una operación rusa de malware como servicio

(MaaS), basándose en comentarios en el código relacionados con la

autenticación y el robo de sesiones.

Recopilación de datos y secuestro de cuentas

El grupo más grande, compuesto por 78 extensiones, inyecta código HTML

controlado por el atacante en la interfaz de usuario mediante la propiedad

innerHTML.

El segundo grupo más grande, con 54 extensiones, utiliza

chrome.identity.getAuthToken para recopilar el correo electrónico, el

nombre, la foto de perfil y el ID de la cuenta de Google de la víctima.

También roban el token de acceso OAuth2 de Google, un token de acceso temporal

que permite a las aplicaciones acceder a los datos del usuario o actuar en su

nombre.

Un tercer lote de 45 extensiones incluye una función oculta que se ejecuta al iniciar el navegador, actuando como una puerta trasera que obtiene comandos del servidor C2 (cloudapi[.]stream) y puede abrir URL arbitrarias. Esta función no requiere la interacción del usuario con la extensión.

Una extensión, destacada por Socket como «la más peligrosa», roba sesiones

de Telegram Web cada 15 segundos, extrae los datos de sesión del

almacenamiento local (localStorage) y el token de sesión de Telegram Web, y

envía la información al servidor C2; esto permite al atacante tomar control

de la cuenta sin necesidad de credenciales ni MFA.

«La extensión también gestiona un mensaje entrante

(set_session_changed) que realiza la operación inversa: borra el

almacenamiento local de la víctima, lo sobrescribe con datos de sesión

proporcionados por el atacante y fuerza la recarga de Telegram.

«Esto permite al atacante cambiar el navegador de cualquier víctima a una

cuenta de Telegram diferente sin que esta lo sepa».

Los investigadores también encontraron tres extensiones que eliminan los

encabezados de seguridad e insertan anuncios en YouTube y TikTok, una que

redirige las solicitudes de traducción a través de un servidor malicioso y una

extensión inactiva para el robo de sesiones de Telegram que utiliza

infraestructura simulada.

Socket ha notificado a Google sobre la campaña, pero advierte que todas las

extensiones maliciosas siguen disponibles en la Chrome Web Store al momento

de publicar su informe. BleepingComputer ha confirmado que muchas de las extensiones mencionadas en el informe de Socket aún

están disponibles al momento de la publicación.

Se recomienda a los usuarios que busquen las extensiones instaladas con los

identificadores publicados

por Socket y desinstalen inmediatamente cualquier coincidencia.

Fuente:

Socket