Adobe ha publicado una

actualización de seguridad de emergencia para Acrobat Reader,

corrigiendo la vulnerabilidad CVE-2026-34621, una vulnerabilidad crítica de

contaminación de prototipos que ha sido

explotada activamente desde al menos noviembre de 2025.

Esta vulnerabilidad permite la ejecución de código arbitrario cuando un

usuario abre un archivo PDF especialmente diseñado.

Adobe publicó la solución bajo el

boletín APSB26-43

el 11 de abril de 2026, con Prioridad 1, su máxima prioridad.

La vulnerabilidad fue descubierta por el investigador de seguridad Haifei Li a

través de

EXPMON, una plataforma pública basada en un entorno aislado (sandbox)

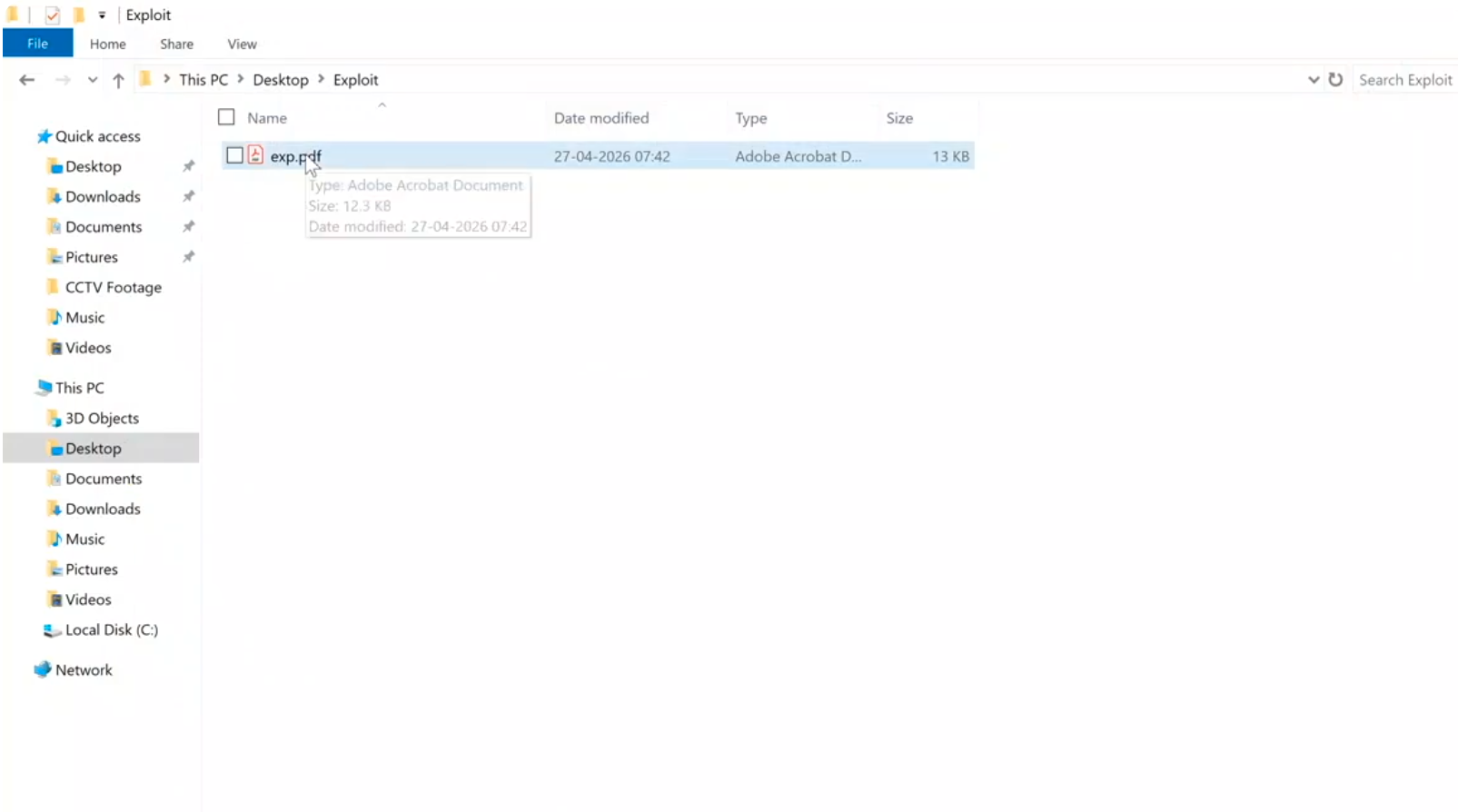

diseñada para detectar exploits avanzados basados en archivos. Un PDF

sospechoso enviado a la plataforma el 26 de marzo fue detectado por su motor

de detección automática a pesar de tener bajas tasas de detección antivirus en

VirusTotal (13 de 64 motores).

Cómo funciona la contaminación de prototipos en Acrobat

La contaminación de prototipos es una clase de vulnerabilidad de JavaScript

donde un atacante puede agregar o modificar propiedades en el objeto base

`Object.prototype`. Dado que casi todos los objetos JavaScript heredan

de este prototipo, las propiedades inyectadas se propagan por toda la

aplicación. Cuando un código legítimo accede posteriormente a una propiedad

que no existe en un objeto específico, la búsqueda en la cadena de prototipos

de JavaScript accede al valor controlado por el atacante.

En el contexto de Adobe Acrobat Reader, la vulnerabilidad funciona insertando

código JavaScript malicioso dentro de un PDF manipulado. Cuando la víctima

abre el archivo, la vulnerabilidad de contaminación de prototipos permite al

atacante manipular las estructuras internas de los objetos dentro del motor

JavaScript de Acrobat. Esto puede escalar hasta permitir la llamada a API

privilegiadas de Acrobat que normalmente están restringidas.

Según el análisis de EXPMON, la vulnerabilidad observada utilizó la API

util.readFileIntoStream() para leer archivos arbitrarios del sistema

local a los que el proceso de Reader (ejecutándose en un entorno aislado)

podía acceder. Los PDF maliciosos estaban diseñados para identificar el

sistema objetivo y extraer información para el atacante, lo que sugiere que se

trataba de una campaña de reconocimiento dirigida, en lugar de una operación

indiscriminada.

Cinco meses de explotación antes de su detección. La vulnerabilidad ha

estado activa desde al menos noviembre de 2025, pero no se identificó hasta el

26 de marzo de 2026, cuando se envió una muestra a EXPMON. El largo tiempo de

permanencia evidencia la brecha entre la detección antivirus tradicional y el

análisis de vulnerabilidades basado en entornos aislados (sandbox). En el

momento del descubrimiento, solo 13 de los 64 motores de VirusTotal detectaron

el PDF malicioso.

Versiones y parches afectados

La vulnerabilidad afecta a varias líneas de productos de Acrobat y Reader,

tanto para Windows como para macOS. Adobe ha publicado versiones parcheadas

bajo el boletín APSB26-43:

- Acrobat DC / Acrobat Reader DC (Windows/Mac) 26.001.21411

- Acrobat 2024 (Windows) 24.001.30362

- Acrobat 2024 (macOS) 24.001.30360

Se ha confirmado la vulnerabilidad en las versiones 26.001.21367 y

24.001.30356, así como en versiones anteriores.

Qué hacer

Se debe actualizar Acrobat Reader inmediatamente.

-

Desactivar JavaScript en los PDF siempre que sea posible. Acrobat Reader

permite a los administradores desactivar la ejecución de JavaScript en los

PDF mediante preferencias o directivas de grupo. Esto elimina la principal

superficie de ataque para este tipo de vulnerabilidad. -

Bloquear el indicador conocido. Los equipos de seguridad deben supervisar y

bloquear todo el tráfico HTTP/HTTPS que contenga

«Adobe Synchronizer» en el campo Agente de usuario, que se asoció con

la actividad de explotación observada. -

Buscar antecedentes de compromisos. Dado que la ventana de explotación se

remonta a noviembre de 2025, las organizaciones deben revisar la telemetría

de los puntos finales en busca de actividad sospechosa relacionada con PDF

durante los últimos cinco meses, en particular llamadas inesperadas a

util.readFileIntoStream() o conexiones salientes inusuales desde

procesos de Acrobat.

Panorama general

Tradicionalmente, la contaminación de prototipos se ha considerado una

vulnerabilidad de aplicaciones web, explotada con mayor frecuencia en Node.js

y en contextos de JavaScript de navegador. Su aparición en un lector de PDF de

escritorio demuestra que este tipo de ataque se extiende a cualquier

aplicación con un motor JavaScript suficientemente complejo.

El entorno de ejecución JavaScript integrado de Acrobat Reader, utilizado para

formularios, anotaciones y automatización de documentos, ofrece una superficie

de ataque suficiente para que los atacantes encadenen la contaminación de

prototipos con la ejecución completa del código.

El lapso de cinco meses entre el inicio de la explotación y su descubrimiento

es un claro recordatorio de las limitaciones de la detección basada en firmas.

Los PDF maliciosos eludieron la mayoría de los motores antivirus y solo fueron

detectados por una plataforma de análisis de vulnerabilidades (sandbox)

diseñada específicamente para este fin. Las organizaciones que dependen

exclusivamente de la protección tradicional de endpoints podrían haber estado

expuestas durante todo este período sin saberlo.

Adobe Acrobat Reader sigue siendo una de las aplicaciones de escritorio más

utilizadas en el mundo, instalada en cientos de millones de sistemas en

entornos empresariales y domésticos. Cualquier vulnerabilidad de ejecución de

código que pueda activarse simplemente abriendo un PDF lo convierte en un

objetivo de alto valor tanto para actores estatales que llevan a cabo campañas

de espionaje como para atacantes con fines lucrativos que distribuyen malware

mediante phishing.

Fuente:

DarkWebInformer