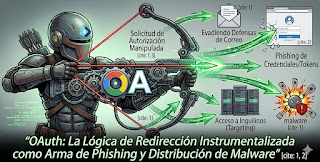

Investigadores de Microsoft han revelado una campaña de phishing activa que está abusando del mecanismo de redirección de autenticación OAuth. El objetivo es evadir las defensas convencionales del correo electrónico y del navegador.

Los atacantes se dirigen a organizaciones gubernamentales y del sector público, redirigiendo a usuarios desprevenidos desde páginas de inicio de sesión legítimas hacia su propia infraestructura para distribuir malware o capturar credenciales de acceso.

El ataque desde la perspectiva de la víctima

El mecanismo de redirección de autenticación OAuth es una función de inicio de sesión confiable utilizada por Microsoft, Google y otros proveedores. Permite a los usuarios iniciar sesión a través de un proveedor de identidad central y luego ser redirigidos automáticamente de vuelta a una aplicación aprobada.

Sin embargo, en esta campaña, los atacantes manipularon ese flujo de redirección para que las víctimas fueran enviadas desde una página de autenticación legítima hacia sitios maliciosos que alojan kits de phishing o malware.

El ataque comienza con un correo electrónico de apariencia legítima que contiene un enlace que parece apuntar a una página de inicio de sesión auténtica de Microsoft o Google, o bien un archivo PDF adjunto que incluye dicho enlace.

Tras hacer clic, la víctima aterriza brevemente en una página de inicio de sesión de OAuth genuina alojada en un dominio confiable. La URL parece auténtica y el diseño de la página coincide con lo que el usuario ve a diario. No obstante, en cuestión de instantes, el navegador redirige de nuevo al usuario a un sitio controlado por el atacante.

Dependiendo de la variante de la campaña, la víctima puede ver una página de inicio de sesión falsa pero convincente, diseñada para capturar credenciales o tokens de sesión, o una página que descarga automáticamente un archivo ZIP o un archivo de acceso directo (.lnk) disfrazado como el documento, grabación o informe prometido.

De ZIP a carga útil maliciosa (Fuente: Microsoft)

Abuso de OAuth

En esta campaña, los atacantes explotan debilidades en la lógica de redirección de OAuth mediante la creación de solicitudes de autorización con parámetros deliberadamente inválidos (por ejemplo, un scope imposible o una solicitud de «autenticación silenciosa» que no puede completarse con éxito).

Parámetros utilizados por los atacantes (Fuente: Microsoft)

Cuando el proveedor de identidad (por ejemplo, Microsoft Entra ID) intenta procesar dicha solicitud, se activa una redirección estándar de manejo de errores hacia una URI de redirección «registrada» que los atacantes controlan.

«Por diseño, los flujos de OAuth pueden redirigir a los usuarios tras ciertas condiciones de error. Los atacantes explotan este comportamiento para sondear silenciosamente los puntos de enlace (endpoints) de autorización e inferir la presencia de sesiones activas o la aplicación de medidas de autenticación», explicaron los investigadores.

«Aunque todavía se requiere la interacción del usuario para hacer clic en el enlace, la ruta de redirección aprovecha los dominios de confianza del proveedor de identidad para hacer avanzar el ataque».

Los atacantes persisten a pesar del cierre de aplicaciones

El abuso de una redirección de autenticación confiable hace que el ataque se camufle con la actividad empresarial legítima, reduciendo la probabilidad de que la víctima se dé cuenta de que ha ocurrido algo malicioso.

Además, los cebos de correo electrónico utilizados por los atacantes no son inusuales: invitaciones para ver un documento, una grabación de una reunión de Teams, una invitación para ver un informe de empleados, una solicitud de validación de contraseña de Microsoft 365, una solicitud de firma electrónica o una invitación de calendario. Según Microsoft, también se han utilizado temas relacionados con la seguridad social, finanzas y política.

Los investigadores no precisaron qué tan extendidas están estas campañas, pero confirmaron que, a pesar de que Microsoft Entra ha desactivado las aplicaciones OAuth observadas, creadas y utilizadas por los atacantes, «la actividad de OAuth relacionada persiste y requiere una monitorización continua».

«Para reducir el riesgo, las organizaciones deben gestionar estrechamente las aplicaciones OAuth limitando el consentimiento del usuario, revisando regularmente los permisos de las aplicaciones y eliminando aquellas que no se utilicen o tengan privilegios excesivos. Combinadas con la protección de identidad, las políticas de Acceso Condicional y la detección multidominio en el correo electrónico, la identidad y los endpoints, estas medidas ayudan a evitar que los flujos de autenticación confiables sean mal utilizados para el phishing o la distribución de malware», concluyeron los investigadores de Microsoft.

Fuente: HelpNetSecurity