Investigadores de seguridad han expuesto una falla crítica de privacidad

denominada «Careless Whisper» (¿susurro descuidado?) que permite a los

atacantes monitorear la actividad de los usuarios en WhatsApp y Signal

mediante confirmaciones de entrega silenciosas, sin alertar a las víctimas ni

requerir contacto previo.

Al crear mensajes ocultos, como reacciones a contenido inexistente o ediciones

con tiempo de espera agotado, los atacantes activan respuestas de tiempo de

ida y vuelta (RTT) que revelan el estado del dispositivo, todo lo cual se

puede explotar con solo un número de teléfono.

Esto afecta a más de tres mil millones de usuarios de WhatsApp y millones

de usuarios de Signal, lo que permite el seguimiento rutinario o la descarga

de batería.

Los atacantes envían acciones invisibles, reacciones automáticas, eliminación

de reacciones o eliminaciones no válidas que generan confirmaciones de entrega

individuales desde cada dispositivo objetivo, incluso sin chats en curso.

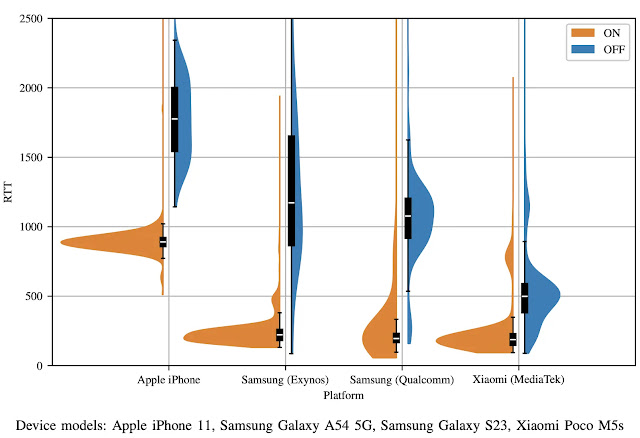

Estas confirmaciones revelan variaciones de RTT: aproximadamente un segundo

con la pantalla encendida, dos segundos con la pantalla apagada y 300

milisegundos si la aplicación se ejecuta en primer plano en iPhones.

Los pings de alta frecuencia, de hasta menos de un segundo en WhatsApp,

aumentan la precisión sin notificaciones, a diferencia de los métodos

anteriores, que estaban limitados por las alertas. Las configuraciones

multidispositivo agravan las fugas, ya que los clientes complementarios (web y

de escritorio) responden por separado, lo que dificulta la detección de

cambios en el estado de conexión, como el inicio del escritorio que indica la

llegada a la oficina,

según el informe.

En pruebas reales, los investigadores rastrearon las conexiones Wi-Fi/LTE, las

llamadas y la sincronización de portátiles de un teléfono Xiaomi a través de

distintas redes.

Los patrones RTT identifican los sistemas operativos mediante el orden de los

mensajes recibidos, son independientes en WhatsApp para Android/iOS y se

apilan de forma inversa en macOS. La fluctuación distingue entre chipsets como

Qualcomm y Exynos.

Los atacantes infieren horarios, tiempo de pantalla o uso de aplicaciones,

escalando desde la geolocalización a nivel de país en trabajos anteriores

hasta comportamientos con una granularidad de pocos segundos.

Las reacciones de gran tamaño (cargas útiles de 1 MB) generan un tráfico de

3,7 MB/segundo, 13 GB/hora, lo que aumenta silenciosamente el consumo de datos

o agota las baterías entre un 14% y un 18% por hora en iPhones/Samsungs. No

existen límites de velocidad que frenen estas ráfagas sostenidas.

Reportado en septiembre de 2024, Meta confirmó el informe, pero no emitió

ningún parche después de 14 meses; Signal simplemente ignoró los hallazgos.

Los investigadores recomiendan a los los usuarios que limitar los mensajes

desconocidos en la configuración de privacidad como medida de defensa

provisional.

Fuente:

CyberSecurityNews