Es difícil exagerar el papel que desempeña el Wi-Fi en prácticamente todos los

aspectos de la vida. La organización que gestiona el protocolo inalámbrico

afirma

que se han distribuido más de 48 mil millones de dispositivos con Wi-Fi desde

su debut a finales de la década de 1990. Se

estima

que el número de usuarios individuales es de 6 mil millones, aproximadamente

el 70 % de la población mundial.

A pesar de la dependencia y la inconmensurable cantidad de datos

confidenciales que fluyen a través de las transmisiones Wi-Fi,

la historia del protocolo ha estado plagada de problemas de seguridad

derivados tanto de las debilidades de confidencialidad heredadas de su

predecesor, Ethernet (antes era posible que cualquier persona en una red

leyera y modificara el tráfico enviado a cualquier otra), como de la capacidad

de cualquier persona cercana para recibir las señales de radio de las que

depende el Wi-Fi.

Un fantasma en la máquina

En sus inicios, las redes Wi-Fi públicas solían parecerse al Viejo Oeste,

donde eran comunes los ataques de suplantación de ARP que permitían a usuarios

no autorizados leer el tráfico de otros usuarios. La solución fue construir

protecciones criptográficas que impidieran que las partes cercanas, ya fuera

un usuario autorizado en la red o alguien cerca del punto de acceso (AP),

leyeran o manipularan el tráfico de cualquier otro usuario.

Una nueva investigación muestra que los comportamientos que ocurren en los

niveles más bajos de la pila de red hacen que el cifrado, en cualquier

forma, no solo aquellos que han sido vulnerados en el pasado, sea incapaz de

proporcionar aislamiento de cliente, una protección basada en cifrado

prometida por todos los fabricantes de routers, cuyo objetivo es bloquear la

comunicación directa entre dos o más clientes conectados.

El aislamiento puede anularse eficazmente mediante AirSnitch, el nombre

que los investigadores dieron a una serie de ataques que aprovechan las

vulnerabilidades recién descubiertas. Diversas formas de AirSnitch funcionan

en una amplia gama de routers, incluyendo los de Netgear, D-Link, Ubiquiti,

Cisco y aquellos que ejecutan DD-WRT y OpenWrt.

AirSnitch

«rompe el cifrado de Wi-Fi mundial y podría tener el potencial de permitir

ciberataques avanzados», declaró Xin’an Zhou, autor principal del artículo de investigación, en una

entrevista. «Los ataques avanzados pueden aprovechar nuestras primitivas para

robar cookies y envenenar el DNS y la caché. Nuestra investigación intercepta

físicamente la red para que estos ataques sofisticados funcionen. Es una

verdadera amenaza para la seguridad de las redes mundiales». Zhou presentó su

investigación el miércoles en el

Simposio de Seguridad de Redes y Sistemas Distribuidos de 2026.

El coautor del artículo, Mathy Vanhoef, declaró pocas horas después de la

publicación que el ataque podría describirse mejor como una «evasión» del

cifrado de Wi-Fi,

«en el sentido de que podemos eludir el aislamiento del cliente. No

rompemos la autenticación ni el cifrado de Wi-Fi. El cifrado a menudo se

elude en lugar de romperse. Y lo evitamos ;)». Quienes no dependen del aislamiento del cliente o de la red, añadió, están

a salvo. Los ataques Wi-Fi anteriores que de la noche a la mañana vulneraron

las protecciones existentes, como WEP y WPA, funcionaban explotando

vulnerabilidades en el cifrado subyacente.

AirSnitch, en cambio, se dirige a una superficie de ataque previamente

ignorada: los niveles más bajos de la pila de red, una jerarquía de

arquitectura y protocolos basada en sus funciones y comportamientos.

El nivel más bajo, Capa 1, abarca dispositivos físicos como cableado, nodos

conectados y todo lo que les permite comunicarse. El nivel más alto, Capa 7,

es donde se ejecutan aplicaciones como navegadores, clientes de correo

electrónico y otro software de Internet. Los niveles 2 a 6 se conocen como

capas de Enlace de Datos, Red, Transporte, Sesión y Presentación,

respectivamente.

Crisis de identidad

A diferencia de los ataques Wi-Fi anteriores, AirSnitch explota las

características principales de las Capas 1 y 2 y la falla al vincular y

sincronizar un cliente a través de estas y capas superiores, otros nodos y

otros nombres de red como SSID (Identificadores de conjunto de servicios).

Esta desincronización de identidad entre capas es el factor clave de los

ataques AirSnitch.

El ataque más poderoso de este tipo es un ataque completo y bidireccional de

máquina en el medio (MitM), lo que significa que el atacante puede ver y

modificar datos antes de llegar al destinatario previsto. El atacante puede

estar en el mismo SSID, en uno separado o incluso en un segmento de red

separado vinculado al mismo AP.

Funciona con pequeñas redes Wi-Fi tanto en hogares como en oficinas y con

grandes redes en empresas.

Con la capacidad de interceptar todo el tráfico de la capa de enlace (es

decir, el tráfico que pasa entre las Capas 1 y 2), un atacante puede realizar

otros ataques en capas superiores. La consecuencia más nefasta ocurre cuando

una conexión a Internet no está cifrada, algo que Google estimó recientemente

que ocurrió cuando hasta el 6 por ciento y el 20 por ciento de las páginas se

cargaron en Windows y Linux, respectivamente. En estos casos,

el atacante puede ver y modificar todo el tráfico de forma clara y robar

cookies de autenticación, contraseñas, detalles de tarjetas de pago y

cualquier otro dato confidencial.

Dado que muchas intranets empresariales se envían en texto plano, también se

puede interceptar el tráfico procedente de ellas.

Incluso cuando HTTPS está implementado, un atacante aún puede interceptar el

tráfico de búsqueda de dominio y utilizar el envenenamiento de la caché de DNS

para dañar las tablas almacenadas por el sistema operativo del objetivo.

AirSnitch MitM también coloca al atacante en posición de lanzar ataques contra

vulnerabilidades que tal vez no se puedan parchear. Los atacantes también

pueden ver las direcciones IP externas que alojan las páginas web que se

visitan y, a menudo, correlacionarlas con la URL precisa.

Dada la gama de posibilidades que ofrece, AirSnitch brinda a los atacantes

capacidades que no han sido posibles con otros ataques Wi-Fi, incluido

KRACK de 2017

y

2019

y ataques Wi-Fi más recientes que, como AirSnitch, inyectan datos (conocidos

como marcos) en

túneles GRE

remotos y eluden las listas de control de acceso a la red.

«Este trabajo es impresionante porque, a diferencia de otros métodos de

inyección de fotogramas, el atacante controla un flujo bidireccional», dijo HD Moore, experto en seguridad y fundador y director ejecutivo de

runZero.

Atrapado en el medio contigo

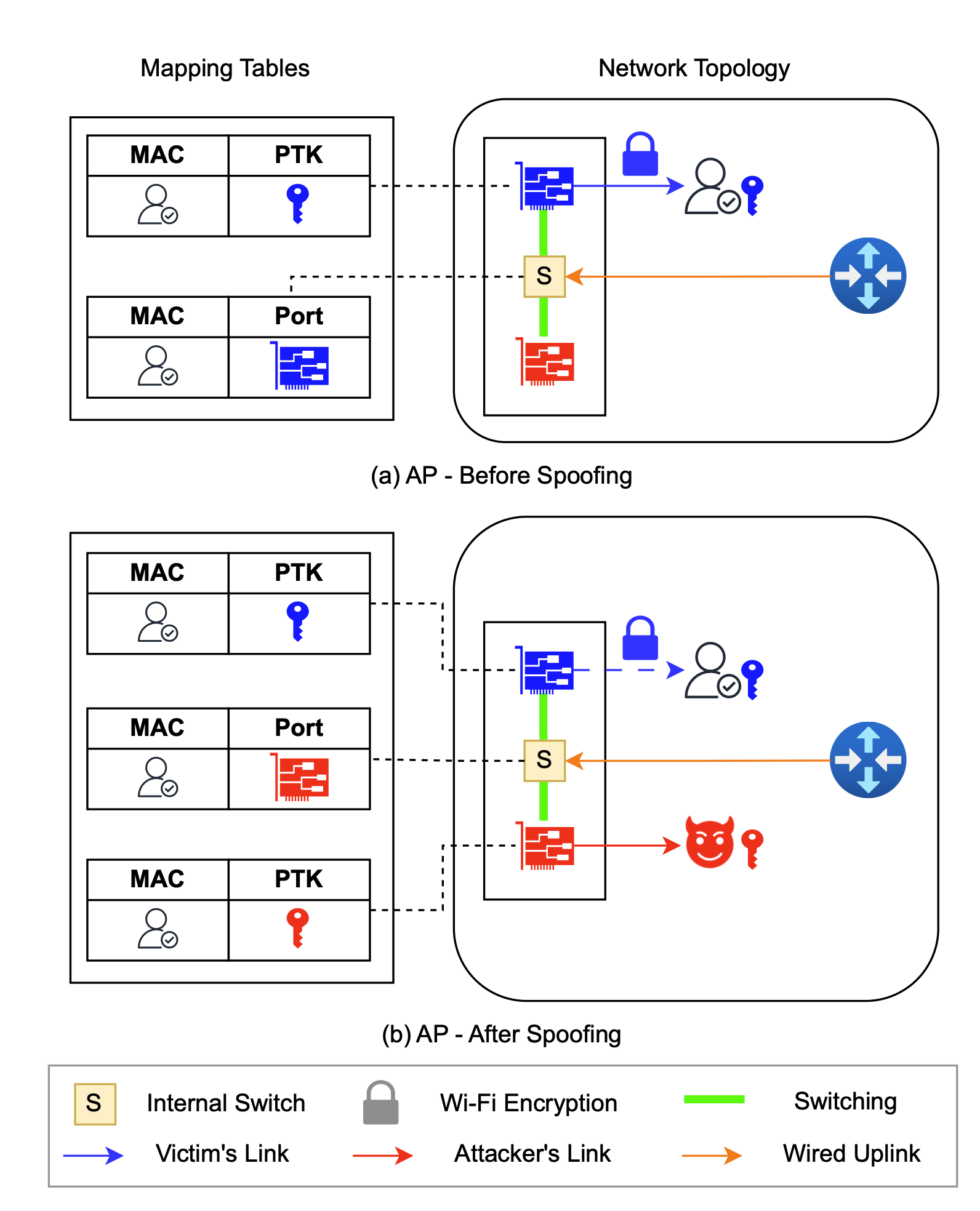

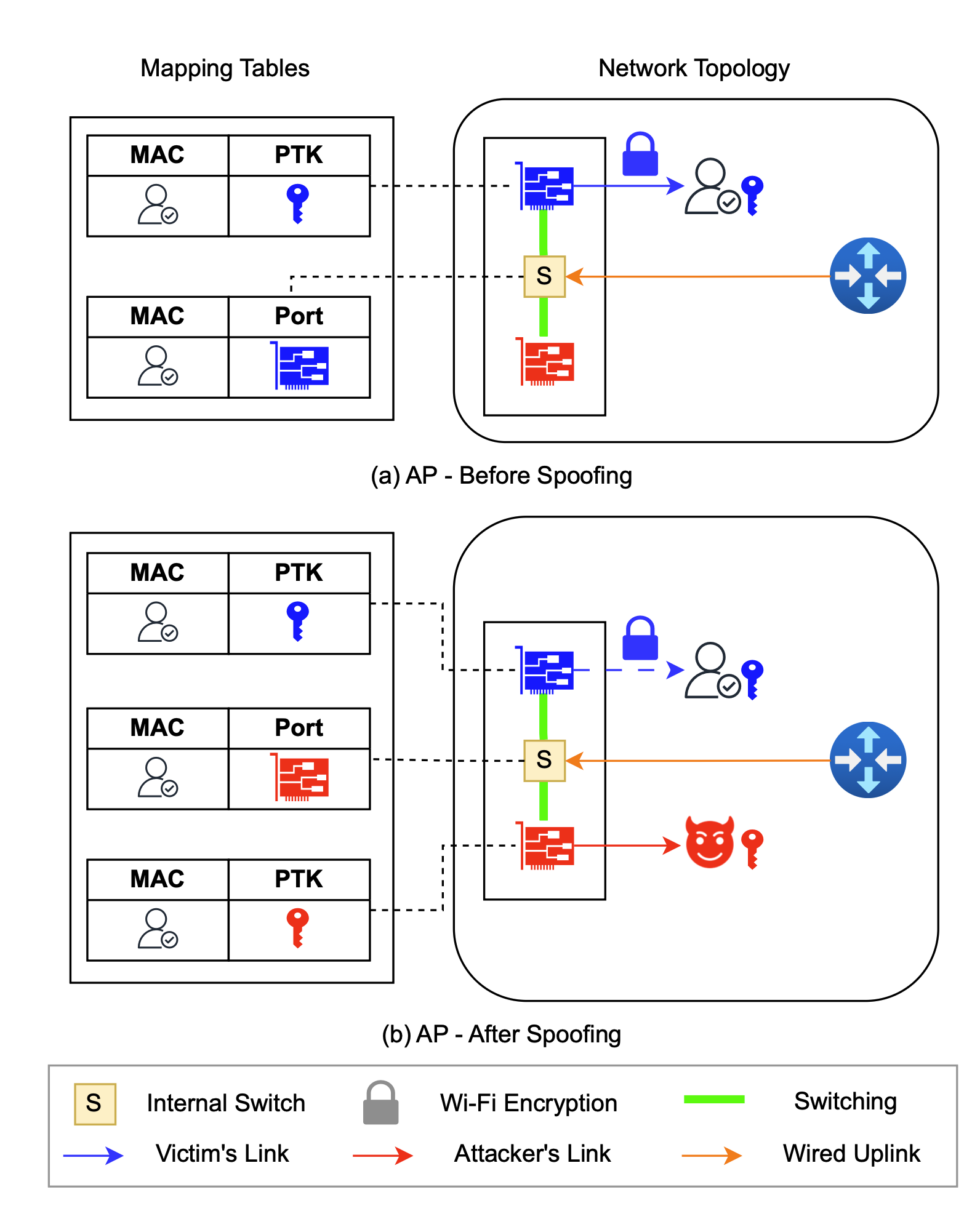

El MitM apunta a las Capas 1 y 2 y la interacción entre ellas. Comienza con el

robo de puertos, una de las primeras clases de ataque de Ethernet que está

adaptada para funcionar contra Wi-Fi. Un atacante lo lleva a cabo modificando

el mapeo de Capa 1 que asocia un puerto de red con la MAC de la víctima, una

dirección única que identifica cada dispositivo conectado. Al conectarse al

BSSID que une el AP a una frecuencia de radio que el objetivo no está usando

(generalmente 2,4 GHz o 5 GHz) y completar un protocolo de enlace Wi-Fi de

cuatro vías, el atacante reemplaza la MAC del objetivo con una propia.

En otras palabras, el atacante se conecta a la red Wi-Fi utilizando la MAC

del objetivo y luego recibe el tráfico del objetivo.

Con esto, un atacante obtiene todo el tráfico de enlace descendente (datos

enviados desde el enrutador) destinado al objetivo. Una vez que el conmutador

de Capa 2 ve la respuesta, actualiza su tabla de direcciones MAC para

preservar la nueva asignación durante el tiempo que el atacante lo necesite.

Esto completa la primera mitad del MitM, permitiendo que todos los datos

fluyan hacia el atacante. Eso por sí solo daría lugar a poco más que una

denegación de servicio para el objetivo. Para evitar que el objetivo se dé

cuenta (y, lo que es más importante, para obtener la capacidad MitM

bidireccional necesaria para realizar ataques más avanzados), el atacante

necesita una forma de restaurar el mapeo original (el que asigna la MAC de la

víctima al puerto de Capa 1). Un atacante realiza esta restauración enviando

un ping ICMP desde una MAC aleatoria. El ping, que debe estar incluido en una

clave temporal de grupo compartida entre todos los clientes, desencadena

respuestas que hacen que la asignación de Capa 1 (es decir, los estados de los

puertos) vuelva a ser la original.

«En un conmutador de Capa 2 normal, el conmutador aprende la MAC del

cliente al verlo responder con su dirección de origen», explicó Moore.

«Este ataque confunde al AP haciéndole creer que el cliente se reconectó en

otro lugar, lo que permite al atacante redirigir el tráfico de Capa 2. A

diferencia de los conmutadores Ethernet, los AP inalámbricos no pueden

vincular un puerto físico del dispositivo a un solo cliente; los clientes

son móviles por diseño».

El cambio de MAC de un lado a otro del atacante al objetivo, y viceversa,

puede continuar tanto tiempo como el atacante lo desee. Con ello se ha

conseguido el MitM bidireccional. Luego, los atacantes pueden realizar una

serie de otros ataques, tanto relacionados con AirSnitch como como el

envenenamiento de caché discutido anteriormente. Dependiendo del enrutador que

esté utilizando el objetivo, el ataque se puede realizar incluso cuando el

atacante y el objetivo están conectados a SSID separados conectados por el

mismo AP. En algunos casos, dijo Zhou, el atacante puede incluso conectarse

desde Internet.

«Incluso cuando el SSID del invitado tiene un nombre y una contraseña

diferentes, aún puede compartir partes de la misma infraestructura de red

interna que su Wi-Fi principal», explicó el investigador.

«En algunas configuraciones, esa infraestructura compartida puede permitir

una conectividad inesperada entre dispositivos invitados y dispositivos

confiables».

No, las defensas empresariales no te protegerán.

Variantes del ataque anulan el aislamiento de cliente prometido por los

fabricantes de routers empresariales, que suelen utilizar credenciales y una

clave de cifrado maestra únicas para cada cliente. Uno de estos ataques

funciona con varios puntos de acceso cuando comparten un sistema de

distribución cableado, como es habitual en redes empresariales y de campus.

Este descubrimiento expone un punto ciego en el aislamiento de cliente:

incluso los puntos de acceso físicamente separados, que transmiten diferentes

SSID, ofrecen un aislamiento ineficaz si se conectan a un sistema de

distribución común. Al redirigir el tráfico en el conmutador de distribución,

los atacantes pueden interceptar y manipular el tráfico de las víctimas a

través de los límites de los puntos de acceso, ampliando así el modelo de

amenaza para las redes Wi-Fi modernas.

Los investigadores demostraron que sus ataques pueden permitir la vulneración

de RADIUS, un protocolo de autenticación centralizado para mejorar la

seguridad en redes empresariales.

«Al suplantar la dirección MAC de una puerta de enlace y conectarse a un

punto de acceso», escribieron los investigadores,

«un atacante puede robar paquetes RADIUS de enlace ascendente». El

atacante puede, a su vez, vulnerar un autenticador de mensajes utilizado para

la protección de la integridad y, a partir de ahí, obtener una contraseña

compartida.

«Esto le permite configurar un servidor RADIUS fraudulento y un punto de

acceso WPA2/3 fraudulento asociado, lo que permite que cualquier cliente

legítimo se conecte, interceptando así su tráfico y credenciales».

Los investigadores probaron los siguientes 11 dispositivos:

- Netgear Nighthawk x6 R8000

- Tenda RX2 Pro

- D-LINK DIR-3040

- TP-LINK Archer AXE75

- ASUS RT-AX57

- DD-WRT v3.0-r44715

- OpenWrt 24.10

- Ubiquiti AmpliFi Alien Router

- Ubiquiti AmpliFi Router HD

- LANCOM LX-6500

- Cisco Catalyst 9130

Como se mencionó anteriormente, todos los routers probados fueron vulnerables

a al menos un ataque. Zhou afirmó que algunos fabricantes de routers ya han

publicado actualizaciones que mitigan algunos de los ataques y que se esperan

más actualizaciones en el futuro. Sin embargo, también indicó que algunos

fabricantes le han comentado que algunas de las debilidades sistémicas solo

pueden abordarse mediante cambios en los chips subyacentes que compran a los

fabricantes de silicio.

Los fabricantes de hardware se enfrentan a otro desafío: los mecanismos de

aislamiento del cliente varían según el fabricante. Al no existir un estándar

para toda la industria, estas soluciones únicas están fragmentadas y es

posible que no reciban la atención de seguridad concertada que se les da a los

protocolos formales.

¿Qué tan peligroso es realmente AirSnitch?

Con un conocimiento básico de AirSnitch, el siguiente paso es contextualizarlo

y evaluar la magnitud de su amenaza en el mundo real. En algunos aspectos, se

asemeja al

ataque PTW de 2007

(llamado así por sus creadores, Andrei Pyshkin, Erik Tews y Ralf-Philipp

Weinmann), que rompió el protocolo WEP completa e inmediatamente, dejando a

los usuarios de Wi-Fi de todo el mundo sin medios para protegerse de los

adversarios cercanos. Por ahora, el aislamiento del cliente se ha anulado de

forma similar, casi por completo y de la noche a la mañana, sin una solución

inmediata disponible.

Al mismo tiempo, el requisito para lanzar ataques WEP era significativamente

menor, ya que estaba disponible para cualquiera dentro del alcance de un punto

de acceso.

AirSnitch, en cambio, requiere que el atacante ya tenga algún tipo de

acceso a la red Wi-Fi.

Para muchos, esto puede significar evitar por completo las redes Wi-Fi

públicas.

Si la red está correctamente protegida (es decir, con una contraseña segura

que solo conocen los usuarios autorizados), AirSnitch podría no ser de gran

utilidad para un atacante. La cuestión es que, incluso si un atacante no tiene

acceso a un SSID específico, podría usar AirSnitch si tiene acceso a otros

SSID o BSSID que utilicen el mismo punto de acceso u otra infraestructura de

conexión.

Otra diferencia con el ataque PTW (y otros posteriores que vulneraron las

protecciones WPA, WPA2 y WPA3) es que se limitaron a ataques mediante señales

de radio terrestres, un escenario mucho más limitado que el de AirSnitch. En

definitiva, los ataques de AirSnitch son más amplios, pero menos graves.

Además, a diferencia de los ataques anteriores, las mitigaciones mediante

firewall pueden ser más problemáticas.

«Ampliamos el modelo de amenazas, mostrando que un atacante puede estar en

otro canal o puerto, o puede provenir de Internet», afirmó Zhou. Los firewalls también son dispositivos de red. Solemos decir

que un firewall es un dispositivo de Capa 3 porque funciona en la capa IP.

Pero, fundamentalmente, está conectado por cable a diferentes elementos de la

red. Ese cable no es seguro.

Algunas de las amenazas se pueden mitigar mediante el uso de VPN, pero esta

solución presenta todas las desventajas habituales. Por un lado, las VPN son

conocidas por filtrar metadatos, consultas DNS y otro tráfico que puede ser

útil para los atacantes, lo que limita la protección. Por otro lado, encontrar

un proveedor de VPN confiable y de buena reputación ha resultado ser

históricamente extremadamente difícil, aunque la situación ha mejorado

recientemente. En definitiva, una VPN no debería considerarse más que una

solución provisional.

Otra posible mitigación es el uso de VLAN inalámbricas para aislar un SSID de

otro. Zhou afirmó que estas opciones no están disponibles universalmente y

que, además, son muy fáciles de configurar incorrectamente. En concreto,

explicó que las VLAN a menudo pueden implementarse de forma que permitan el

salto de vulnerabilidades. Además, Moore ha argumentado por qué las VLAN no

son una barrera práctica contra todos los ataques AirSnitch.

La solución más eficaz podría ser adoptar una postura de seguridad conocida

como confianza cero, que trata a cada nodo de una red como un adversario potencial hasta que

demuestre que es confiable. Este modelo es difícil de adoptar incluso para

empresas con una sólida financiación, aunque cada vez es más fácil. No está

claro si alguna vez será viable para usuarios ocasionales de Wi-Fi en hogares

y pequeñas empresas.

Probablemente la respuesta más razonable sea ser prudente con todas las

redes Wi-Fi administradas por desconocidos. Siempre que sea posible, utilice

una VPN fiable en puntos de acceso públicos o, mejor aún, conecte una

conexión desde un teléfono móvil.

El Wi-Fi siempre ha sido una opción arriesgada, y AirSnitch solo aumenta el

potencial de malicia. Sin embargo, las nuevas capacidades pueden tener poca

importancia en el mundo real, donde los ataques de gemelo maligno logran

muchos de los mismos objetivos con mucha menos dificultad.

Moore afirmó que los ataques posibles antes del aislamiento del cliente solían

ser tan sencillos como ejecutar ettercap o herramientas similares en cuanto se

establecía una conexión Wi-Fi normal. Los ataques AirSnitch requieren

considerablemente más trabajo, al menos hasta que alguien desarrolle un script

fácil de usar que los automatice.

«Será interesante ver si los proveedores de servicios inalámbricos se

preocupan lo suficiente como para resolver estos problemas por completo y si

los atacantes se preocupan lo suficiente como para integrar todo esto cuando

podría haber opciones más sencillas (como ejecutar un punto de acceso

falso)», declaró Moore.

«Como mínimo, debería hacer la vida de los pentesters más interesante, ya

que abre una gran cantidad de vulnerabilidades con las que muchos podrían no

tener experiencia».

Fuente:

Arstechnica