En julio de 2024, Google introdujo una nueva función para proteger mejor las

cookies en Chrome: el

Cifrado de Cookies AppBound. Esta nueva función revolucionó el mundo de los troyano tipo

info-stealers,

obligando a los desarrolladores de malware a modificar rápidamente su

malware

para adaptarse a las protecciones más recientes. En la nueva era de la

protección de cookies, el malware ladrón de información necesita acceso

directo al proceso de Chrome o ejecutarse con privilegios elevados.

Durante muchos años, Google, al igual que el resto del mundo,

ha luchado para proteger las cookies

del robo de información por parte de malware. Dado que Chrome abarca una parte

significativa del mercado de navegadores, y la mayoría de los demás

navegadores se basan en Chromium (p. ej., Edge, Opera, Brave), las medidas de

seguridad que Google implementa para Chrome también las implementa la mayor

parte del mundo.

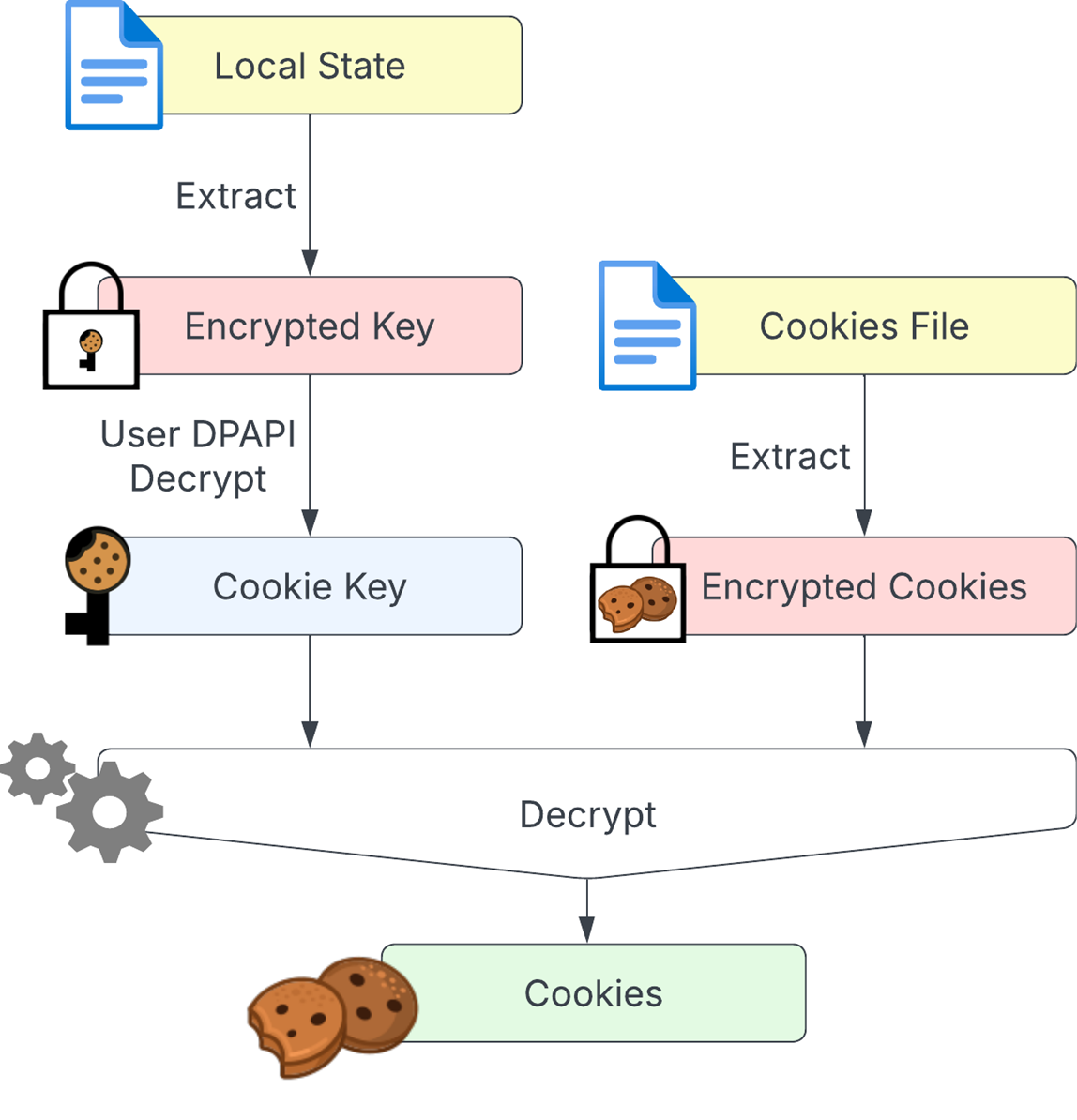

en equipos Windows, necesitaba acceder a dos archivos: un archivo SQLite

llamado Cookies, donde se almacenan las cookies cifradas, y un archivo JSON

llamado Local State, que almacena una clave necesaria para descifrar las

cookies. La clave de cookie se cifra con la API de protección de datos de

Windows (DPAPI) para proteger aún más las cookies del robo. Para descifrar los

blobs cifrados DPAPI, un proceso debe ejecutarse en el mismo contexto de

usuario que el proceso que los

cifró.

Este antiguo método de protección de cookies podría ser eficaz contra

atacantes que roban el archivo de cookies con herramientas como WinSCP o

RClone, pero no es una solución muy eficaz contra el malware. Dado que Chrome

se ejecuta en el contexto de un usuario con pocos privilegios al cifrar la

clave de la cookie, cualquier malware que se ejecute como usuario con pocos

privilegios también puede usar la DPAPI para descifrar la clave de la cookie

y, posteriormente, las cookies. Por eso, Google introdujo un nuevo método de

protección de cookies.

Todas las vulnerabilidades descubiertas durante esta investigación se comunicaron responsablemente a Google y Microsoft antes de su publicación, como parte del compromiso de contribuir a la comunidad de código abierto.

La técnica descripta también permitió abusar de la nueva función de seguridad de Google para atacar equipos Windows y acceder a datos que normalmente solo deberían estar disponibles para el usuario privilegiado del SYSTEM.

Ataque al cifrado AppBound

La configuración del cifrado de cookies AppBound es compleja y depende en gran medida de DPAPI, lo cual es de por sí muy complejo, pero existen muchos métodos prometedores para empezar a buscar:

- Intentar suplantar la identidad de Chrome para que el servicio de elevación proporcione la clave.

- Intentar suplantar la identidad del servicio de elevación para que Chrome encripte las cookies con una clave creada por el malware.

- Interceptar la comunicación entre Chrome y el servicio de elevación para obtener la clave de las cookies.

- Un ataque de degradación para que Chrome utilice el antiguo método de cifrado de cookies, de modo que un malware con pocos privilegios también pueda descifrarlas.

Finalmente, aunque parecía improbable, se eligió atacar el cifrado.

Muchas variantes de estos métodos eran bastante factibles para un administrador. Por ejemplo, crear un malware llamado chrome-decrypt.exe y guardarlo en la misma carpeta que Chrome permite suplantar la identidad de Chrome para obtener la clave de las cookies del servicio de elevación (esto es posible porque parte de la ruta se recorta al realizar la validación). Otro ejemplo sería reemplazar el binario del servicio de elevación por uno malicioso. De igual forma, mediante la directiva de grupo, se puede desactivar el cifrado AppBound.

Sin embargo, el objetivo fin al era el acceso para usuarios con pocos privilegios, y esas ideas requerían derechos administrativos. Para usuarios con pocos privilegios, encontraron dos ataques eficaces que se describen en el informe.

Fuente: CyberArk