El investigador de seguridad Yohanes Nugroho ha lanzado un

descifrador para la variante Linux del ransomware Akira, que utiliza la

potencia de la GPU para recuperar la clave de descifrado y desbloquear

archivos de forma gratuita.

Nugroho desarrolló el descifrador tras la solicitud de ayuda de un amigo,

quien consideró que el sistema cifrado se podía resolver en una semana,

basándose en cómo Akira genera claves de cifrado mediante marcas de tiempo.

Uso de GPU para forzar la clave

El descifrador de Nugroho no funciona como una herramienta de descifrado

tradicional, donde los usuarios proporcionan una clave para desbloquear sus

archivos. En cambio, fuerza bruta las claves de cifrado (únicas para cada

archivo) aprovechando que el cifrador Akira genera sus claves basándose en la

hora actual (en nanosegundos) como semilla.

Una semilla de cifrado son datos que se utilizan con funciones criptográficas

para generar claves de cifrado robustas e impredecibles. Dado que la semilla

influye en la generación de claves, mantenerla en secreto es fundamental para

evitar que los atacantes recreen las claves de cifrado o descifrado mediante

fuerza bruta u otros ataques criptográficos.

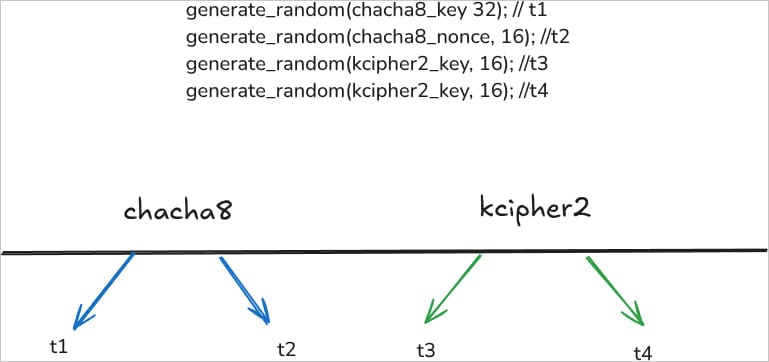

El ransomware Akira genera dinámicamente claves de cifrado únicas para cada

archivo utilizando cuatro semillas de marca de tiempo diferentes con precisión

de nanosegundos y algoritmos hash con 1.500 rondas de SHA-256. Estas claves

están cifradas con RSA-4096 y se añaden al final de cada archivo cifrado, por

lo que descifrarlas sin la clave privada es difícil.

La precisión temporal de las marcas de tiempo crea más de mil millones de

valores posibles por segundo, lo que dificulta la fuerza bruta para acceder a

las claves. Además, Nugroho afirma que el ransomware Akira en Linux cifra

varios archivos simultáneamente mediante multihilo, lo que dificulta

determinar la marca de tiempo utilizada y añade mayor complejidad.

El investigador redujo las posibles marcas de tiempo para la fuerza bruta

examinando los archivos de registro compartidos por su amigo. Esto le permitió

ver cuándo se ejecutó el ransomware, los metadatos del archivo para estimar

los tiempos de finalización del cifrado y generar pruebas de rendimiento de

cifrado en diferentes hardware para crear perfiles predecibles.

Los intentos iniciales con una RTX 3060 fueron demasiado lentos, con un límite

de tan solo 60 millones de pruebas de cifrado por segundo. Actualizar a una

RTC 3090 tampoco fue de gran ayuda. Finalmente, el investigador recurrió a los

servicios de GPU en la nube RunPod y Vast.ai, que ofrecían suficiente potencia

a un precio razonable para confirmar la eficacia de su herramienta.

En concreto, utilizó dieciséis GPU RTX 4090 para forzar la clave de descifrado

en aproximadamente 10 horas. Sin embargo, dependiendo de la cantidad de

archivos cifrados que se necesiten recuperar, el proceso puede tardar un par

de días.

El investigador señaló en su informe que los expertos en GPU aún podrían

optimizar su código, por lo que es probable que el rendimiento mejore.

Nugroho ha puesto el

descifrador disponible en GitHub, con instrucciones para recuperar archivos cifrados con Akira.

Fuente:

BC