El sitio web del popular gestor de descargas JDownloader fue comprometido a

principios de esta semana para distribuir instaladores maliciosos para Windows

y Linux. Se descubrió que la carga útil para Windows desplegaba un troyano de

acceso remoto basado en Python.

El ataque a la cadena de suministro afecta a quienes descargaron

instaladores del sitio web oficial entre el 6 y el 7 de mayo de 2026 a

través de los enlaces de «Descargar instalador alternativo» para Windows o

del instalador de shell para Linux.

Según los desarrolladores, los atacantes modificaron los enlaces de descarga

del sitio web para que redirigieran a programas maliciosos de terceros en

lugar de a instaladores legítimos.

El problema

fue reportado inicialmente en Reddit, quien notó que Microsoft Defender estaba marcando como sospechosos los

instaladores descargados.

«He estado usando JDownloader y hace unas semanas cambié de PC. Por suerte

tenía el instalador en una memoria USB, pero decidí descargar la última

versión. La página web es oficial, pero Windows detecta todos los

ejecutables para Windows como software malicioso y el desarrollador aparece

como ‘Zipline LLC’. Otras veces aparece como ‘The Water Team’.»

Los desarrolladores de

JDownloader confirmaron

posteriormente que el sitio había sido comprometido y lo desconectaron para

investigar el incidente. En un informe de incidentes, los desarrolladores

indicaron que su sitio web fue comprometido por atacantes que explotaron una

vulnerabilidad sin parchear que les permitió modificar las listas de control

de acceso y el contenido del sitio web sin autenticación.

El atacante no obtuvo acceso a la arquitectura del servidor subyacente; en

particular, no tuvo acceso al sistema de archivos del host ni a un control más

amplio del sistema operativo, más allá del contenido web gestionado por el

CMS.

Los desarrolladores

indicaron

que la vulnerabilidad afectó únicamente a los enlaces de descarga del

instalador alternativo para Windows y al enlace del instalador para la consola

de Linux. Las actualizaciones integradas en la aplicación, las descargas para

macOS, Flatpak, Winget, los paquetes Snap y el paquete JAR principal de

JDownloader no se modificaron.

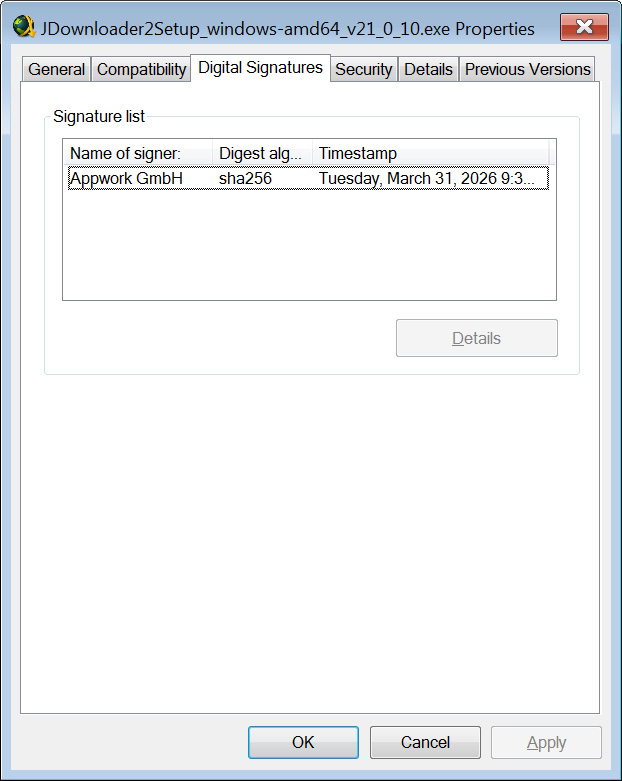

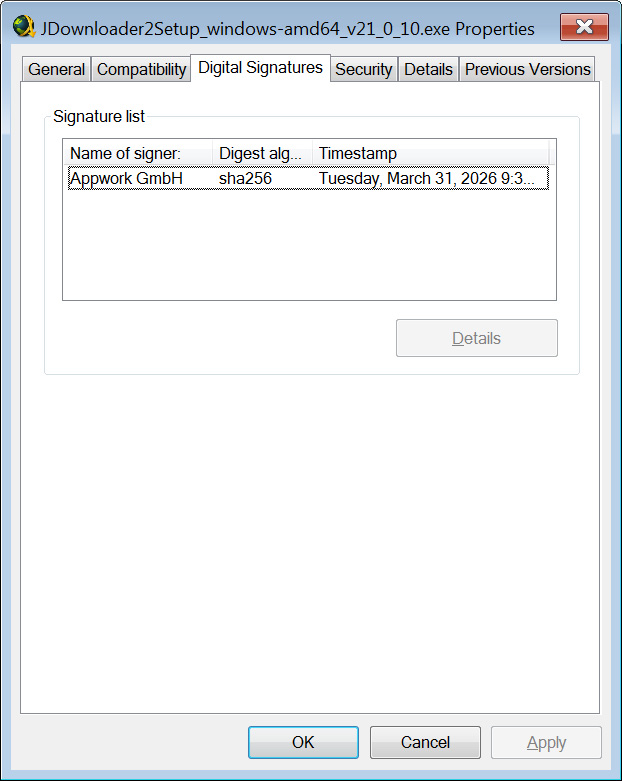

Los desarrolladores también señalaron que los usuarios pueden verificar la

legitimidad de un instalador haciendo clic derecho en el archivo,

seleccionando Propiedades y, a continuación, haciendo clic en la pestaña

Firmas digitales. Si Firmas digitales muestra que está firmado por

«AppWork GmbH», entonces es legítimo. Sin embargo, si el archivo no

está firmado o tiene un nombre diferente, debe evitarse.

El investigador de ciberseguridad

Thomas Klemenc analizó los ejecutables maliciosos

de Windows y compartió indicadores de compromiso (IOC) del malware. Según

Klemenc, el malware actúa como un cargador que despliega un RAT (Tanque de

Acceso Remoto) basado en Python, altamente ofuscado.

Klemenc explicó que la carga útil de Python actúa como un bot modular y un

marco de trabajo RAT, lo que permite a los atacantes ejecutar código Python

enviado desde los servidores de comando y control (C2).

El

análisis de BleepingComputer

del instalador de shell de Linux modificado detectó código malicioso

inyectado en el script que descarga un archivo de

‘checkinnhotels[.]com’ disfrazado como un archivo SVG.

Dado que el malware podría haber ejecutado código arbitrario en los

dispositivos infectados, se recomienda a quienes instalaron los instaladores

maliciosos que reinstalen sus sistemas operativos. También es posible que las

credenciales de los dispositivos se hayan visto comprometidas, por lo que se

recomienda encarecidamente restablecer las contraseñas después de limpiarlos.

Este año, los delincuentes han atacado cada vez más los sitios web de

herramientas de software populares para distribuir malware a usuarios

desprevenidos. En abril,

comprometieron el sitio web de CPUID

para modificar los enlaces de descarga que distribuían ejecutables maliciosos

para las populares herramientas CPU-Z y HWMonitor.

A principios de este mes, ciberdelincuentes

comprometieron el sitio web de DAEMONTOOLS

para distribuir instaladores troyanizados con una puerta trasera.

Fuente:

BC