Se han observado cuatro clústeres distintos de actividad de amenazas que

utilizan un cargador de malware conocido como CastleLoader, lo que refuerza la

evaluación previa de que la herramienta se ofrece a otros actores de amenazas

bajo un modelo de malware como servicio (MaaS).

El grupo Insikt de Recorded Future, que anteriormente lo rastreaba como

TAG-150, ha asignado el nombre GrayBravo al actor de amenazas responsable de CastleBot (o CastleLoader)

GrayBravo se caracteriza por sus rápidos ciclos de desarrollo, sofisticación

técnica, capacidad de respuesta a los informes públicos y una infraestructura

expansiva y en constante evolución, según declaró la empresa propiedad de

Mastercard en un análisis publicado hoy.

Algunas de las herramientas destacadas del conjunto de herramientas del actor

de amenazas incluyen un troyano de acceso remoto llamado CastleRAT y un

framework de malware conocido como CastleBot, que consta de tres componentes:

un instalador/descargador de shellcode, un cargador y una puerta trasera

principal.

El loader CastleBot se encarga de inyectar el módulo principal, que está

equipado para contactar con su servidor de comando y control (C2) para

recuperar tareas que le permiten descargar y ejecutar cargas útiles DLL, EXE y

PE (ejecutables portátiles). Algunas de las familias de malware distribuidas a

través de este framework son

DeerStealer,

RedLine Stealer,

StealC Stealer,

NetSupport RAT,

SectopRAT,

MonsterV2,

WARMCOOKIE

e incluso otros loaders como

Hijack Loader.

El último análisis de Recorded Future ha descubierto cuatro grupos de

actividad, cada uno con tácticas distintas:

-

Cluster 1 (TAG-160), que se dirige al sector logístico mediante phishing y

técnicas de ClickFix para distribuir CastleLoader (activo desde al menos

marzo de 2025); -

Cluster 2 (TAG-161), que utiliza campañas de ClickFix con temática de

Booking.com para distribuir CastleLoader y

Matanbuchus

3.0 (activo desde al menos junio de 2025); -

Cluster 3, que utiliza una infraestructura que suplanta a Booking.com

junto con ClickFix y las páginas de la comunidad de Steam como un

solucionador de punto muerto para distribuir CastleRAT a través de

CastleLoader (activo desde al menos marzo de 2025); -

Cluster 4, que utiliza publicidad maliciosa y señuelos de

actualizaciones de software falsas que se hacen pasar por Zabbix y RVTools

para distribuir CastleLoader y NetSupport RAT (activo desde al menos abril

de 2025);

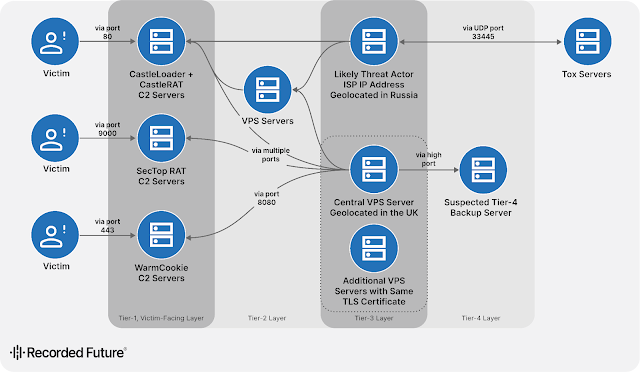

Se ha descubierto que GrayBravo aprovecha infraestructura multinivel para

respaldar sus operaciones. Esto incluye servidores C2 de nivel 1 orientados a

las víctimas, asociados con familias de malware como CastleLoader, CastleRAT,

SectopRAT y WARMCOOKIE, así como múltiples servidores VPS que probablemente

funcionan como respaldo.

Los ataques de TAG-160 también se caracterizan por usar cuentas fraudulentas o

comprometidas creadas en plataformas de comparación de cargas como DAT Freight

& Analytics y Loadlink Technologies para aumentar la credibilidad de sus

campañas de phishing. Esta actividad, añadió Recorded Future, demuestra un

profundo conocimiento de las operaciones del sector, suplantando a empresas de

logística legítimas, explotando plataformas de comparación de cargas y

replicando comunicaciones auténticas para aumentar su engaño e impacto.

Se ha evaluado con baja certeza que la actividad podría estar relacionada con

otro clúster

no atribuido que atacó a empresas de transporte y logística en Norteamérica el

año pasado para distribuir diversas familias de malware.

«GrayBravo ha ampliado significativamente su base de usuarios, como lo

demuestra el creciente número de actores de amenazas y clústeres operativos

que aprovechan su malware CastleLoader», declaró Recorded Future. Esta tendencia destaca cómo las herramientas

técnicamente avanzadas y adaptables, en particular las de un actor de amenazas

con la reputación de GrayBravo, pueden proliferar rápidamente dentro del

ecosistema cibercriminal una vez que se demuestra su eficacia.

Fuente:

THN