Investigadores de ciberseguridad han descubierto una vulnerabilidad crítica,

intencionada, en la arquitectura del

Protocolo de Contexto de Modelo (MCP)

que podría facilitar la ejecución remota de código y tener un efecto en

cascada en la cadena de suministro de inteligencia artificial (IA).

«Esta vulnerabilidad permite la ejecución arbitraria de comandos (RCE) en

cualquier sistema que ejecute una implementación vulnerable de MCP,

otorgando a los atacantes acceso directo a datos confidenciales de usuarios,

bases de datos internas, claves API e historiales de chat», afirmaron los investigadores de OX Security, Moshe Siman Tov Bustan,

Mustafa Naamnih, Nir Zadok y Roni Bar, en un

análisis publicado

la semana pasada.

La empresa de ciberseguridad indicó que la vulnerabilidad sistémica está

integrada en el kit de desarrollo de software (SDK) oficial de MCP de

Anthropic para cualquier lenguaje compatible, incluidos Python, TypeScript,

Java y Rust. En total, afecta a más de 7.000 servidores y paquetes de software

de acceso público, con más de 150 millones de descargas.

El problema radica en la configuración predeterminada insegura del

funcionamiento de MCP a través de la interfaz de transporte

STDIO

(entrada/salida estándar), lo que ha dado lugar al descubrimiento de 10

vulnerabilidades que afectan a proyectos populares como LiteLLM, LangChain,

LangFlow, Flowise, LettaAI y LangBot.

- CVE-2025-65720 (GPT Researcher)

- CVE-2026-30623 (LiteLLM) – Patched

- CVE-2026-30624 (Agent Zero)

- CVE-2026-30618 (Fay Framework)

- CVE-2026-33224 (Bisheng) – Patched

- CVE-2026-30617 (Langchain-Chatchat)

- CVE-2026-33224 (Jaaz)

- CVE-2026-30625 (Upsonic)

- CVE-2026-30615 (Windsurf)

- CVE-2026-26015 (DocsGPT) – Patched

- CVE-2026-40933 (Flowise)

Estas vulnerabilidades se dividen en cuatro categorías principales, que

permiten la ejecución remota de comandos en el servidor:

- Inyección de comandos autenticados y no autenticados a través de MCP STDIO

-

Inyección de comandos no autenticados mediante configuración directa de

STDIO con omisión de medidas de seguridad -

Inyección de comandos no autenticados mediante edición de configuración de

MCP a través de inyección de mensajes sin clics -

Inyección de comandos no autenticados a través de los mercados de MCP

mediante solicitudes de red, lo que activa configuraciones ocultas de STDIO

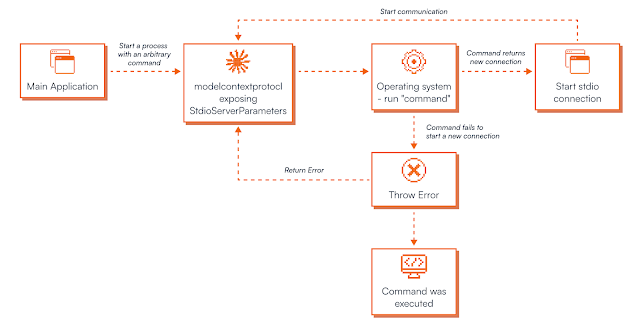

«El Protocolo de Contexto de Modelo de Anthropic permite la ejecución

directa de comandos a través de su interfaz STDIO en todas sus

implementaciones, independientemente del lenguaje de programación», explicaron los investigadores.

«Este código estaba diseñado para iniciar un servidor STDIO local y

devolver un identificador de STDIO al LLM. Sin embargo, en la práctica,

permite ejecutar cualquier comando arbitrario del sistema operativo. Si el

comando crea correctamente un servidor STDIO, devuelve el identificador;

pero si se le proporciona un comando diferente, devuelve un error tras su

ejecución.»

Curiosamente, durante el último año se han reportado de forma independiente

vulnerabilidades basadas en el mismo problema central. Entre ellas se incluyen

CVE-2025-49596

(MCP Inspector), CVE-2026-22252 (LibreChat), CVE-2026-22688 (WeKnora),

CVE-2025-54994 (@akoskm/create-mcp-server-stdio) y CVE-2025-54136 (Cursor).

Anthropic, sin embargo, se ha negado a modificar la arquitectura del

protocolo, alegando que el comportamiento era «previsible». Si bien algunos

proveedores han publicado parches, la deficiencia persiste en la

implementación de referencia de MCP de Anthropic, lo que provoca que los

desarrolladores hereden los riesgos de ejecución de código.

Los hallazgos ponen de manifiesto cómo las integraciones basadas en IA pueden

ampliar inadvertidamente la superficie de ataque. Para contrarrestar la

amenaza, se recomienda bloquear el acceso a servicios mediante IP pública,

monitorizar las invocaciones de herramientas MCP, ejecutar los servicios

habilitados para MCP en un entorno aislado, considerar la entrada de

configuración externa de MCP como no confiable e instalar servidores MCP

únicamente desde fuentes verificadas.

«Lo que convirtió esto en un evento de la cadena de suministro, en lugar de

una única vulnerabilidad CVE, es que una decisión arquitectónica, tomada una

sola vez, se propagó silenciosamente a todos los lenguajes, todas las

bibliotecas derivadas y todos los proyectos que confiaron en que el

protocolo fuera lo que parecía ser», afirmó OX Security.

«Trasladar la responsabilidad a los implementadores no transfiere el

riesgo. Simplemente oculta quién lo creó».

Fuente:

THN