Durante años, la ciberseguridad se ha basado en una premisa simple: detectar

malware y detener el ataque. Este modelo está empezando a fallar.

Los atacantes ya no dependen principalmente de archivos maliciosos o cargas

útiles obvias.

En cambio, recurren cada vez más a lo que ya existe en su entorno:

herramientas de confianza, binarios nativos y utilidades administrativas

legítimas. Estas se utilizan para moverse lateralmente, escalar privilegios y

mantener la persistencia, a menudo sin activar las alertas de seguridad

tradicionales.

¿El problema? La mayoría de las organizaciones no reconocen esta

vulnerabilidad hasta que el daño ya está hecho. Esto es lo que realmente

sucede en los entornos modernos y por qué los atacantes prefieren usar sus

propias herramientas en su contra.

¿La herramienta más mal utilizada? Netsh.exe

Si bien las herramientas de bajo costo son un tema ampliamente tratado, la mayoría de los análisis previos se han basado en la experiencia, no en

datos concretos. Estos datos se basan en el análisis de la frecuencia de uso

de las herramientas, en lugar del daño que podrían causar.

Lo que resultó evidente de inmediato es que las herramientas más utilizadas

por los atacantes también lo son por los administradores. Los sospechosos

habituales, como powershell.exe, wscript.exe y cscript.exe,

estaban presentes. Sin embargo, uno de los hallazgos más sorprendentes fue

que netsh.exe era la herramienta más utilizada indebidamente, apareciendo en un tercio de los ataques importantes. Si bien revisar la

configuración del firewall es un paso inicial lógico para los atacantes, esto

demuestra claramente cómo el análisis de datos puede revelar tendencias que

los operadores humanos podrían pasar por alto instintivamente. Estas son las

cinco herramientas más utilizadas indebidamente:

-

Netsh.exe: Los administradores utilizan esta utilidad de línea de comandos

para la gestión de la configuración de red, incluyendo firewalls, interfaces

y enrutamiento. -

PowerShell.exe: Conocido como la «navaja suiza» de la administración de

Windows, PowerShell es un intérprete de comandos y lenguaje de scripting

versátil. -

Reg.exe: Esta herramienta de línea de comandos permite a los administradores

consultar, modificar, agregar o eliminar entradas del registro, y los

ciberdelincuentes la utilizan con frecuencia para establecer persistencia. C -

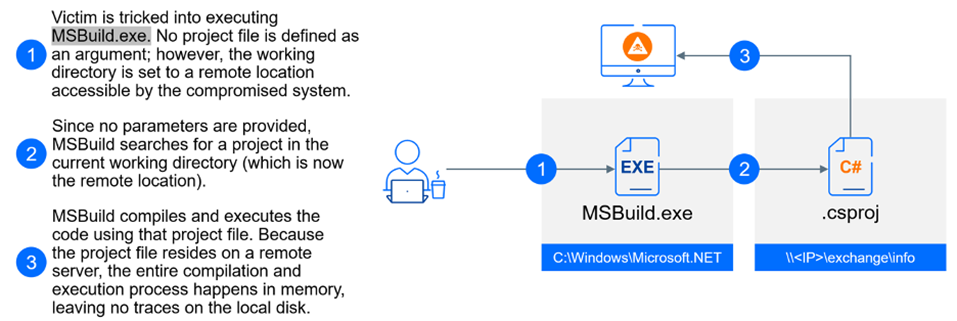

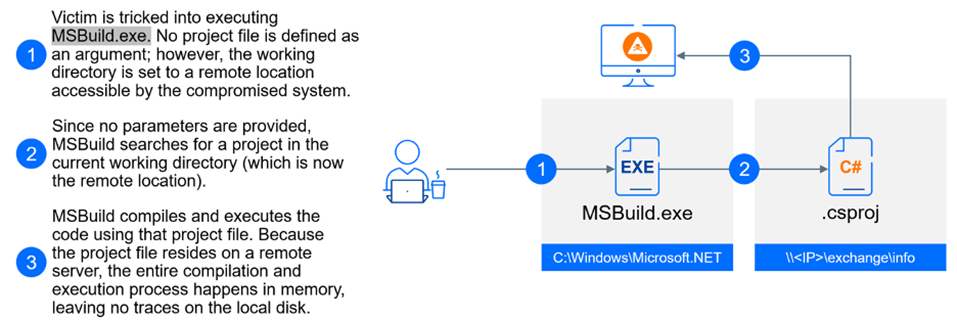

sc.exe: El compilador de C# de Microsoft es una herramienta de línea de

comandos para compilar código fuente de C# en ensamblados ejecutables

(archivos .exe) o bibliotecas de vínculos dinámicos (archivos .dll). -

Rundll32.exe: Esta utilidad del sistema carga y ejecuta funciones exportadas

desde archivos DLL. Se usa frecuentemente para ataques de carga lateral de

DLL.

La popularidad de las herramientas entre los atacantes suele reflejar su

popularidad entre los administradores legítimos. Esta tendencia general se

mantuvo en la mayoría de los casos, pero surgieron algunas excepciones

notables. En concreto, los ciberdelincuentes utilizan herramientas

como mshta.exe, pwsh.exe y bitsadmin.exe, pero los administradores

rara vez las usan.

Los ataques están diseñados para no parecer ataques.

Los ciberdelincuentes modernos no quieren destacar, sino pasar desapercibidos.

Los datos de más de 700.000 incidentes de alta gravedad muestran un patrón

claro: el 84% de los ataques implican el uso indebido de herramientas

legítimas para evitar ser detectados. Este enfoque, conocido como

«aprovecharse de las herramientas existentes» (LOTL, por sus siglas en

inglés), se ha convertido en la norma.

En lugar de introducir ejecutables maliciosos, los atacantes recurren a

utilidades integradas como PowerShell, WMIC o Certutil, herramientas que ya

son de confianza y ampliamente utilizadas por los equipos de TI. Su actividad

imita fielmente las operaciones normales, lo que dificulta enormemente

distinguir entre la administración legítima y el comportamiento malicioso.

Esto crea un punto ciego importante. Los equipos de seguridad ya no se limitan

a buscar indicadores conocidos de compromiso, sino que intentan interpretar la

intención basándose en el comportamiento, a menudo en tiempo real y sin el

contexto completo.

Para cuando algo parece claramente sospechoso, el atacante suele estar ya bien

posicionado dentro del entorno.

Tu superficie de ataque es mayor —y menos controlada— de lo que crees.

La mayoría de las organizaciones subestiman la exposición de su entorno.

Tomemos como ejemplo un equipo estándar con Windows 11. De fábrica, incluye

cientos de binarios nativos, muchos de los cuales pueden utilizarse en ataques

tipo LOTL (Load to Live). Estas herramientas gozan de confianza inherente,

están profundamente integradas en el sistema operativo y, a menudo, son

necesarias para un uso legítimo.

Esto plantea un dilema complejo:

-

Bloquearlas por completo puede interrumpir flujos de trabajo críticos para

el negocio. - Supervisarlas de cerca puede generar un ruido abrumador.

Además, en muchos casos, las organizaciones carecen de visibilidad clara sobre

dónde y cómo se puede acceder a estas herramientas.

Las investigaciones demuestran que hasta el 95% del acceso a herramientas

potencialmente riesgosas es innecesario. En muchos entornos, los usuarios —y a

veces las aplicaciones— tienen mucho más acceso del que realmente necesitan. A

esto se suma que a menudo se permite a las herramientas realizar todas las

funciones disponibles, incluidas aquellas que rara vez se utilizan en las

operaciones diarias, pero que los atacantes explotan con frecuencia.

Cada permiso innecesario amplía la superficie de ataque. Cuando los atacantes

pueden operar completamente dentro de los recursos ya disponibles, las

defensas tradicionales se encuentran inmediatamente en desventaja.

La detección por sí sola ya no es suficiente.

Las tecnologías de detección no han fallado; han obligado a los atacantes a

adaptarse.

Soluciones como EDR y XDR siguen siendo muy eficaces para identificar malware

y comportamientos claramente anómalos. Pero cuando los atacantes operan con

herramientas legítimas, la detección se vuelve mucho más ambigua. Los equipos

de seguridad se preguntan: ¿Es este comando de PowerShell el esperado? ¿Es

normal la ejecución de este proceso?

Al mismo tiempo, la velocidad de los ataques está aumentando.

Las campañas modernas, a menudo aceleradas por la automatización y la IA,

pueden avanzar más rápido de lo que los equipos pueden investigar. Para cuando

se valida una alerta, los atacantes ya pueden haber logrado moverse

lateralmente y establecido persistencia.

Por eso, confiar únicamente en la detección ya no es suficiente. El reto no

consiste solo en detectar las amenazas, sino en reducir las oportunidades que

tienen los atacantes desde un principio.

La brecha de visibilidad: Lo que la mayoría de los equipos no ven

Comprender la superficie de ataque interna parece sencillo en teoría. En la

práctica, rara vez se hace bien.

La mayoría de las organizaciones tienen dificultades para responder preguntas

fundamentales:

- ¿Qué herramientas son realmente accesibles en todo el entorno?

- ¿Dónde el acceso es excesivo o innecesario?

-

¿Cómo se traducen estos patrones de acceso en rutas de ataque reales y

explotables?

Incluso cuando los equipos son conscientes del riesgo conceptualmente,

cuantificarlo —y priorizar las acciones— es difícil. Esa falta de claridad es

precisamente lo que permite que estas vulnerabilidades persistan.

De reactivo a proactivo

Cerrar esta brecha no comienza con la implementación de otra herramienta de

seguridad. Comienza con la visibilidad.

La evaluación de la superficie de ataque interna proporciona una visión clara

y basada en datos de cómo las herramientas de confianza pueden estar

aumentando la exposición. Ayuda a identificar el acceso innecesario, resaltar

el riesgo real y priorizar la remediación, sin interrumpir a los usuarios ni

generar costos operativos adicionales.

Vea su entorno como lo ven los atacantes.

Las técnicas LOTL se están convirtiendo rápidamente en la norma, en lugar de

la excepción. Esto cambia el enfoque de la seguridad.

Los riesgos más importantes ya no son externos ni desconocidos: ya están

dentro de su entorno.

Comprender cómo los atacantes pueden moverse utilizando herramientas de

confianza es el primer paso para limitar esas vías y detener un ataque antes

de que se desarrolle por completo.

Para comprender mejor cómo se manifiesta este riesgo en entornos reales,

Bitdefender ofrece una Evaluación Interna de la Superficie de Ataque

gratuita: una forma práctica y sencilla de descubrir dónde las herramientas de

confianza pueden estar trabajando en su contra.

Fuente:

THN