PamDOORa: Backdoor para Linux

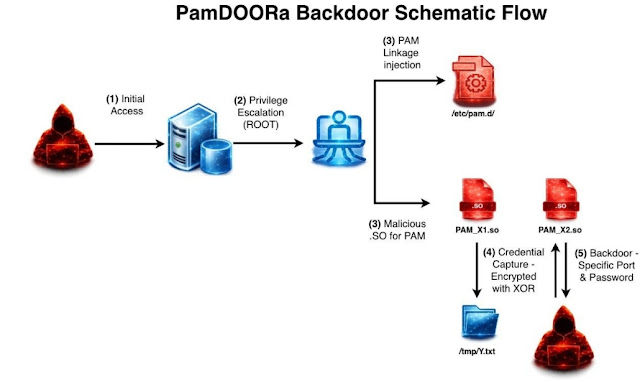

Investigadores de ciberseguridad han revelado detalles de una nueva puerta

trasera para Linux llamada PamDOORa, que un actor malicioso conocido como

«darkworm» anuncia en el foro ruso de ciberdelincuencia Rehub por 1600

dólares.

Esta puerta trasera está diseñada como un kit de herramientas de

post-explotación basado en el Módulo de Autenticación Conectable (PAM) que

permite el acceso persistente a SSH mediante una contraseña mágica y una

combinación específica de puerto TCP. También es capaz de obtener las

credenciales de todos los usuarios legítimos que se autentiquen a través del

sistema comprometido.

«La herramienta, llamada PamDOORa, es una nueva puerta trasera basada en

PAM, diseñada para funcionar como puerta trasera de post-explotación,

permitiendo la autenticación en servidores a través de OpenSSH»,

afirmó

Assaf Morag, investigador de Flare.io, en un informe técnico.

«Supuestamente, permanecería activa en sistemas Linux (x86_64)».

PamDOORa es la segunda puerta trasera para Linux que ataca la pila PAM,

después de

Plague. PAM es un marco de seguridad en los sistemas operativos Unix/Linux que

permite a los administradores de sistemas incorporar o actualizar múltiples

mecanismos de autenticación (por ejemplo, pasando de contraseñas a datos

biométricos) en un sistema existente mediante módulos conectables, sin

necesidad de reescribir las aplicaciones existentes.

Dado que los módulos PAM suelen ejecutarse con privilegios de administrador,

un módulo comprometido, mal configurado o malicioso puede introducir riesgos

de seguridad significativos y abrir la puerta al robo de credenciales y al

acceso no autorizado.

«A pesar de sus ventajas, la modularidad del Módulo de Autenticación

Conectable (PAM) introduce riesgos, ya que las modificaciones maliciosas de

los módulos PAM pueden crear puertas traseras o robar credenciales de

usuario, especialmente porque PAM no almacena contraseñas, sino que

transmite valores en texto plano»,

señaló Group-IB

en septiembre de 2024.

Quasar Linux roba credenciales de desarrolladores para comprometer la cadena

de suministro de software.

Un implante de Linux hasta ahora desconocido, con nombre en clave Quasar Linux

RAT (QLNX), ataca los sistemas de los desarrolladores para establecer una

presencia silenciosa y facilitar una amplia gama de funcionalidades

posteriores a la intrusión, como la obtención de credenciales, el registro de

pulsaciones de teclas, la manipulación de archivos, la monitorización del

portapapeles y la creación de túneles de red.

«QLNX ataca las credenciales de desarrolladores y de DevOps en toda la

cadena de suministro de software»,

afirmaron

los investigadores de Trend Micro, Aliakbar Zahravi y Ahmed Mohamed Ibrahim,

en un análisis técnico del malware.

Su recolector de credenciales extrae información confidencial de archivos de

alto valor como .npmrc (tokens de npm), .pypirc (credenciales de

PyPI), .git-credentials, .aws/credentials, .kube/config,

.docker/config.json, .vault-token, credenciales de Terraform,

tokens de GitHub CLI y archivos .env. La vulneración de estos recursos

podría permitir al atacante distribuir paquetes maliciosos a los registros de

NPM o PyPI, acceder a la infraestructura en la nube o manipular los flujos de

trabajo de CI/CD.

La capacidad del malware para recopilar sistemáticamente una amplia gama de

credenciales representa un grave riesgo para los entornos de desarrollo. Un

atacante que implemente QLNX con éxito contra el mantenedor de un paquete

obtiene acceso no autorizado a su canalización de publicación, lo que le

permite distribuir versiones infectadas que pueden provocar una cascada de

consecuencias negativas.

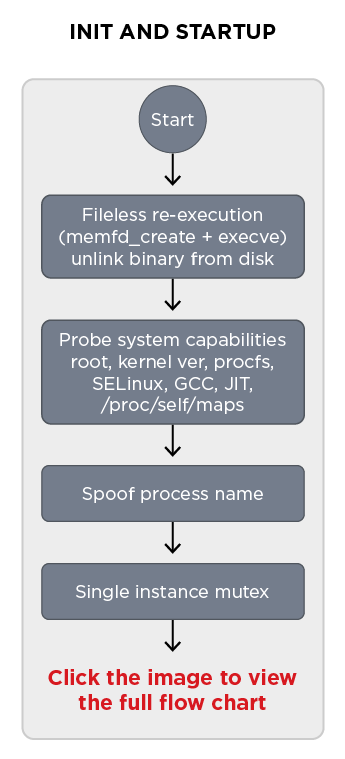

QLNX se ejecuta sin archivos desde la memoria, se hace pasar por un hilo del

kernel (por ejemplo, kworker o ksoftirqd) y es capaz de perfilar

el host para detectar entornos en contenedores, borrar los registros del

sistema para ocultar rastros y establecer persistencia mediante al menos siete

métodos diferentes, incluyendo systemd, crontab e inyección de shell en

.bashrc.

Además, extrae los datos recopilados a una infraestructura controlada por el

atacante y recibe comandos que permiten ejecutar comandos de shell, gestionar

archivos, inyectar código en procesos, tomar capturas de pantalla, registrar

pulsaciones de teclas, establecer proxies SOCKS y túneles TCP, ejecutar

archivos de objeto Beacon (BOF) e incluso gestionar una red mallada

peer-to-peer (P2P).

Se desconoce la forma exacta en que se distribuye el malware. Sin embargo, una

vez establecido el acceso, entra en una fase operativa primaria ejecutando un

bucle persistente que intenta continuamente establecer y mantener comunicación

con el servidor de comando y control (C2) a través de TCP, HTTPS y HTTP sin

cifrar. En total, QLNX admite 58 comandos distintos que otorgan a los

operadores control total del host comprometido.

QLNX también incluye una puerta trasera de gancho en línea para el Módulo de

Autenticación Conectable (PAM) que intercepta las credenciales en texto plano

durante los eventos de autenticación, registra los datos de la sesión SSH

saliente y los transmite al servidor C2. El malware también admite un segundo

registrador de credenciales basado en PAM que se carga automáticamente en cada

proceso vinculado dinámicamente para extraer el nombre del servicio, el nombre

de usuario y el token de autenticación.

Emplea una arquitectura de rootkit de dos niveles: un rootkit en espacio de

usuario desplegado a través del mecanismo LD_PRELOAD del enlazador dinámico de

Linux para garantizar que los artefactos y procesos del implante permanezcan

ocultos. También existe un componente eBPF a nivel de kernel que utiliza el

subsistema BPF para ocultar procesos, archivos y puertos de red a herramientas

estándar de espacio de usuario como ps, ls y netstat al recibir instrucciones

del servidor C2.