Se ha detectado un grupo de amenazas previamente no documentado, conocido como

UNC6692, que

utiliza tácticas de ingeniería social a través de Microsoft Teams para

desplegar un conjunto de malware personalizado

en equipos comprometidos.

«Al igual que muchas otras intrusiones en los últimos años, UNC6692 se basó

en gran medida en la suplantación de identidad de empleados del servicio de

asistencia técnica de TI, convenciendo a la víctima de aceptar una

invitación de chat de Microsoft Teams desde una cuenta ajena a su

organización»,

afirmó Mandiant, propiedad de Google, en un informe publicado hoy.

Se ha atribuido a UNC6692 una campaña masiva de correo electrónico diseñada

para saturar la bandeja de entrada de la víctima con un aluvión de correos no

deseados, creando una falsa sensación de urgencia. El atacante se pone en

contacto con la víctima a través de Microsoft Teams enviando un mensaje en el

que afirma ser del equipo de soporte técnico de TI para ofrecer ayuda con el

problema del bombardeo de correo electrónico.

Cabe destacar que esta combinación de bombardeo de la bandeja de entrada de

correo electrónico de la víctima, seguido de la suplantación de identidad del

servicio de asistencia técnica a través de Microsoft Teams, es una táctica

utilizada desde hace tiempo por antiguos afiliados de

Black Basta. A pesar de que el grupo cesó sus operaciones de ransomware a principios del

año pasado, esta táctica no muestra signos de desaceleración.

En un informe publicado la semana pasada,

ReliaQuest reveló

que

se está utilizando para atacar a ejecutivos y empleados de alto nivel con

el fin de obtener acceso inicial a las redes corporativas

para el posible robo de datos, el movimiento lateral, el despliegue de

ransomware y la extorsión. En algunos casos, las conversaciones se iniciaron

con tan solo 29 segundos de diferencia.

El objetivo de la conversación es engañar a las víctimas para que instalen

herramientas legítimas de monitoreo y administración remota (RMM), como Quick

Assist o Supremo Remote Desktop, para permitir el acceso directo, y luego

utilizarlas como arma para instalar cargas maliciosas adicionales.

«Del 1 de marzo al 1 de abril de 2026, el 77% de los incidentes observados

tuvieron como objetivo a empleados de alto nivel, un aumento con respecto al

59% registrado en los dos primeros meses de 2026», afirmaron los investigadores de ReliaQuest, John Dilgen y Alexa Feminella.

«Esta actividad demuestra que las tácticas más efectivas de un grupo de

ciberdelincuentes pueden perdurar mucho más allá de la propia desaparición

del grupo».

La cadena de ataque detallada por Mandiant, por otro lado, se desvía de este

enfoque, ya que se instruye a la víctima a hacer clic en un enlace de phishing

compartido a través del chat de Teams para instalar un parche local que

solucione el problema del spam. Al hacer clic, se descarga un script de

AutoHotkey desde un bucket de AWS S3 controlado por el atacante. La página de

phishing se llama «Mailbox Repair and Sync Utility v2.1.5».

El script está diseñado para realizar un reconocimiento inicial y luego

instalar SNOWBELT, una extensión de navegador maliciosa basada en Chromium, en

el navegador Edge, ejecutándola en modo sin interfaz gráfica junto con el

parámetro de línea de comandos «–load-extension».

«El atacante utilizó un script de control diseñado para garantizar que la

carga útil se entregue solo a los objetivos previstos, evadiendo así los

entornos de pruebas de seguridad automatizados», afirmaron los investigadores de Mandiant JP Glab, Tufail Ahmed, Josh Kelley

y Muhammad Umair.

El script también verifica el navegador de la víctima. Si el usuario no

utiliza Microsoft Edge, la página muestra una advertencia superpuesta

persistente. Mediante la extensión SNOWBELT, UNC6692 descargó archivos

adicionales, incluyendo SNOWGLAZE, SNOWBASIN, scripts de AutoHotkey y

un archivo ZIP que contiene un ejecutable de Python portátil y las bibliotecas

necesarias.

La página de phishing también está diseñada para mostrar un Panel de

administración de configuración con un botón destacado de «Verificación de

estado» que, al hacer clic, solicita a los usuarios que ingresen sus

credenciales de correo electrónico con un supuesto fin de autenticación, pero

que, en realidad, se utiliza para recopilar y extraer los datos a otro bucket

de Amazon S3.

El ecosistema de malware SNOW es un conjunto de herramientas modulares que

funcionan en conjunto para facilitar los objetivos del atacante. Mientras que

SNOWBELT es una puerta trasera basada en JavaScript que recibe comandos y los

reenvía a SNOWBASIN para su ejecución, SNOWGLAZE es un tunelizador basado en

Python que crea un túnel WebSocket seguro y autenticado entre la red interna

de la víctima y el servidor de comando y control (C2) del atacante.

El tercer componente es SNOWBASIN, que funciona como una puerta trasera

persistente para permitir la ejecución remota de comandos mediante

«cmd.exe» o «powershell.exe», la captura de pantallas, la carga

y descarga de archivos y la autodestrucción. Se ejecuta como un servidor HTTP

local en los puertos 8000, 8001 o 8002.

Algunas de las acciones posteriores a la explotación que realiza UNC6692 tras

obtener acceso inicial son las siguientes:

-

Utiliza un script de Python para escanear la red local en busca de

movimientos laterales en los puertos 135, 445 y 3389, establece una sesión

PsExec con el sistema de la víctima mediante la utilidad de

tunelización SNOWGLAZE e inicia una sesión RDP a través del túnel SNOWGLAZE

desde el sistema de la víctima a un servidor de respaldo. -

Utiliza una cuenta de administrador local para extraer la memoria del

proceso LSASS del sistema con el Administrador de tareas de Windows para

escalar privilegios. -

Utiliza la técnica Pass-The-Hash para acceder lateralmente a los

controladores de dominio de la red mediante los hashes de contraseñas de

usuarios con privilegios elevados, descargue y ejecute FTK Imager para

capturar datos confidenciales (por ejemplo, archivos de la base de datos de

Active Directory) y escríbalos en la carpeta \Downloads, y exfiltre

dichos datos mediante la herramienta de carga de archivos LimeWire.

«La campaña UNC6692 demuestra una interesante evolución en las tácticas, en

particular el uso de ingeniería social, malware personalizado y una

extensión de navegador maliciosa, que se aprovecha de la confianza inherente

de la víctima en varios proveedores de software empresarial», declaró el gigante tecnológico.

Un elemento crucial de esta estrategia es el abuso sistemático de servicios

legítimos en la nube para la distribución y exfiltración de malware, así como

para la infraestructura de comando y control (C2). Al alojar componentes

maliciosos en plataformas en la nube de confianza, los atacantes suelen eludir

los filtros de reputación de red tradicionales y mimetizarse con el elevado

volumen de tráfico legítimo en la nube.

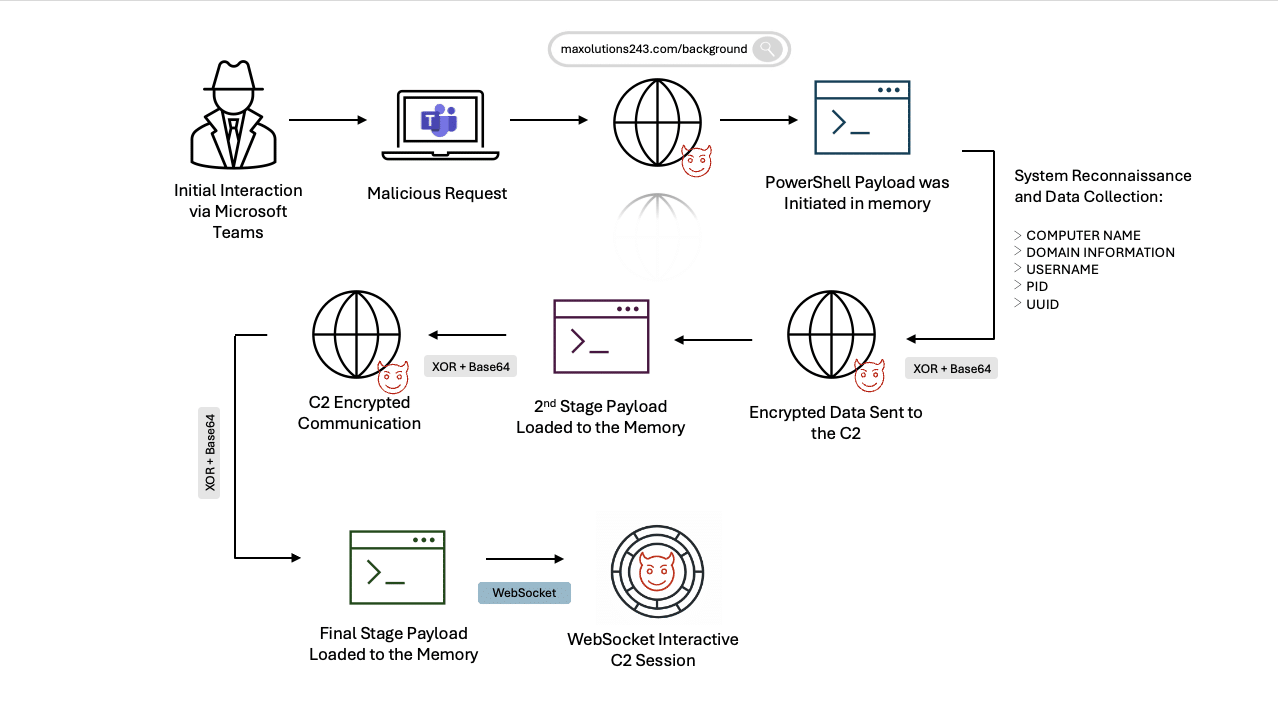

Esta revelación surge a raíz de que

Cato Networks detallara

una campaña de phishing por voz que utiliza una suplantación de identidad

similar a la de un servicio de asistencia técnica en Microsoft Teams para

guiar a las víctimas a ejecutar un troyano basado en WebSocket, denominado

PhantomBackdoor, mediante un script de PowerShell ofuscado obtenido de un servidor externo.

«Este incidente demuestra cómo la suplantación de identidad del servicio de

asistencia técnica, realizada a través de una reunión de Microsoft Teams,

puede reemplazar el phishing tradicional y tener el mismo resultado: la

ejecución simulada de PowerShell seguida de una puerta trasera WebSocket», afirmó la empresa de ciberseguridad.

«Los responsables de la seguridad deben considerar las herramientas de

colaboración como superficies de ataque prioritarias, reforzando los flujos

de trabajo de verificación del servicio de asistencia técnica, reforzando

los controles externos de Teams y de uso compartido de pantalla, y

protegiendo PowerShell».

Fuente:

THN