Atacantes estatales

interceptaron el tráfico de actualización de Notepad++

a través de una brecha de seguridad del proveedor de alojamiento, redirigiendo

a los usuarios a descargas maliciosas desde junio de 2025.

Según el

análisis de Rapid7, el ataque implicó una vulneración a nivel de infraestructura que permitió a

actores maliciosos interceptar y redirigir el tráfico de actualizaciones

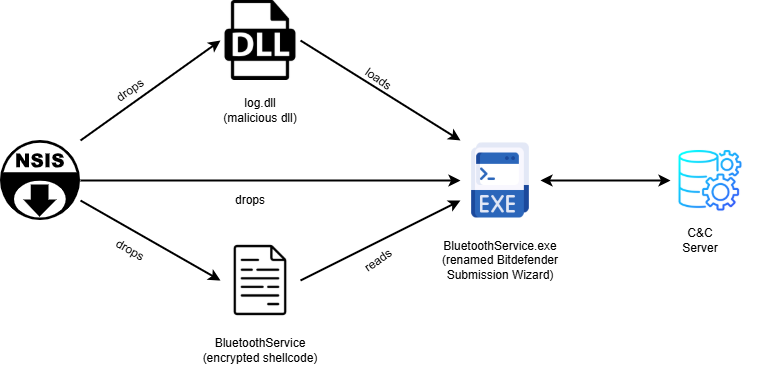

destinado a Notepad-plus-plus.org. La empresa ha descubierto una sofisticada campaña atribuida al grupo chino de APT Lotus Blossom. Activo desde 2009, el grupo es conocido por sus campañas de espionaje dirigidas, que afectan principalmente a organizaciones del Sudeste Asiático y, más recientemente, de Centroamérica, centrándose en los sectores gubernamental, de telecomunicaciones, aviación, infraestructuras críticas y medios de comunicación.

Tras la divulgación de seguridad publicada en el anuncio de la versión v8.8.9, la investigación de ataques a Notepad++ ha continuado en colaboración con

expertos externos y con la plena participación del proveedor anterior de

alojamiento compartido. La investigación identificó un incidente de seguridad derivado de una sofisticada vulneración de la infraestructura que aloja Notepad++, que posteriormente se utilizó para instalar una puerta trasera personalizada, no documentada previamente, a la que han denominado Chrysalis.

El responsable de Notepad++ ha revelado que atacantes patrocinados por el

estado secuestraron el mecanismo de actualización de la utilidad para

redirigir el tráfico de actualizaciones a servidores maliciosos.

«El ataque implicó una vulnerabilidad a nivel de infraestructura que

permitió a los actores maliciosos interceptar y redirigir el tráfico de

actualizaciones destinado a notepad-plus-plus.org», declaró el desarrollador Don Ho.

«La vulnerabilidad se produjo a nivel del proveedor de alojamiento, en

lugar de a través de vulnerabilidades en el propio código de Notepad++».

El mecanismo técnico exacto sigue bajo investigación, aunque la vulneración se produjo a nivel del proveedor de alojamiento y no a través

de vulnerabilidades en el propio código de Notepad++. El tráfico de ciertos usuarios objetivo se redirigió selectivamente a

manifiestos de actualización maliciosos distribuidos y controlados por el

atacante.

Varios investigadores de seguridad independientes han evaluado que el

responsable de la amenaza probablemente sea un grupo patrocinado por el estado

chino, lo que explicaría la alta selectividad de los ataques observada durante

la campaña. El mecanismo exacto mediante el cual esto se llevó a cabo se está

investigando actualmente, añadió Ho.

Este desarrollo se produjo poco más de un mes después del lanzamiento de la

versión 8.8.9 de Notepad++ para solucionar un problema que provocaba que el

tráfico de WinGUp, el actualizador de Notepad++, se redirigiera ocasionalmente

a dominios maliciosos, lo que resultaba en la descarga de ejecutables

envenenados.

En concreto, el problema se originó en la forma en que el actualizador

verificaba la integridad y autenticidad del archivo de actualización

descargado, lo que permitía a un atacante capaz de interceptar el tráfico de

red entre el cliente del actualizador y el servidor de actualización engañar a

la herramienta para que descargara un binario diferente.

Se cree que esta redirección fue muy selectiva, ya que el tráfico procedente

de ciertos usuarios se enrutaba a los servidores fraudulentos y obtenía los

componentes maliciosos. Se estima que el incidente comenzó en junio de 2025,

más de seis meses antes de que saliera a la luz.

El investigador de seguridad independiente

Kevin Beaumont reveló

que la vulnerabilidad estaba siendo explotada por actores de amenazas en China

para secuestrar redes y engañar a sus objetivos para que descargaran malware.

Los ataques, atribuidos a un actor de amenazas de un estado nación conocido

como Violet Typhoon (también conocido como APT31), se dirigieron a

organizaciones de telecomunicaciones y servicios financieros en el este de

Asia.

En respuesta al incidente de seguridad, el sitio web de Notepad++ se ha

migrado a un nuevo proveedor de alojamiento con prácticas muy rigurosas, y el

proceso de actualización se ha reforzado con medidas de seguridad adicionales

para garantizar su integridad.

«Según el anterior proveedor de alojamiento, el servidor de alojamiento

compartido estuvo comprometido hasta el 2 de septiembre de 2025», explicó Ho.

«Incluso después de perder el acceso al servidor, los atacantes mantuvieron

las credenciales de los servicios internos hasta el 2 de diciembre de 2025,

lo que les permitió seguir redirigiendo el tráfico de actualización de

Notepad++ a servidores maliciosos».

Como el incidente ocurrió entre junio de 2025 y diciembre de 2025, si se

cuenta con esos logs, se pueden crear consultas a medidas para realizar Threat Hunting de los IoCs involucrdos.

Ho pidió disculpas a todos los usuarios afectados por este secuestro y

recomienda

descargar la versión 8.9.1 (que incluye la mejora de seguridad correspondiente) y ejecutar el

instalador para actualizar Notepad++ manualmente.