Este miercoles, Fortinet confirmó que observó

«abuso reciente de una falla de seguridad de cinco años en FortiOS SSL VPN

en ciertas configuraciones».

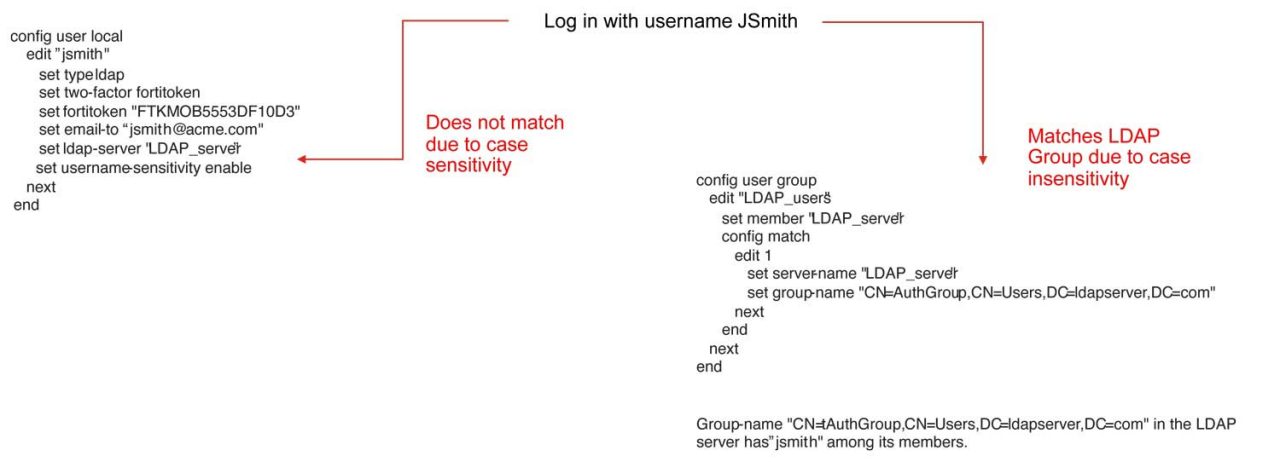

La vulnerabilidad en cuestión es CVE-2020-12812 (CVSS: 5.2), una

vulnerabilidad de autenticación incorrecta en SSL VPN en FortiOS que podría

permitir a un usuario iniciar sesión correctamente sin que se le solicite el

segundo factor de autenticación si se cambia el caso del nombre de usuario.

«Esto sucede cuando la autenticación de dos factores está habilitada en la

configuración ‘usuario local’ y ese tipo de autenticación de usuario está

configurado en un método de autenticación remota (por ejemplo, LDAP)»,

señaló Fortinet en julio de 2020.

«El problema existe debido a una coincidencia inconsistente entre

mayúsculas y minúsculas entre la autenticación local y remota».

Desde entonces, la vulnerabilidad ha sido objeto de

explotación activa

en

la naturaleza

por parte de

múltiples actores de amenazas,

y el gobierno de EE.UU. también la incluye como una de las muchas debilidades

que se utilizaron como arma en ataques dirigidos a dispositivos de tipo

perimetral en 2021.

En un nuevo aviso emitido el 24 de diciembre de 2025, Fortinet señaló que la

activación exitosa de CVE-2020-12812 requiere que esté presente la siguiente

configuración:

-

Entradas de usuarios locales en FortiGate con 2FA, haciendo referencia a

LDAP - Los mismos usuarios deben ser miembros de un grupo en el servidor LDAP.

-

Al menos un grupo LDAP del que son miembros los usuarios de dos factores

debe configurarse en FortiGate, y el grupo debe usarse en una política de

autenticación que podría incluir, por ejemplo, usuarios administrativos, SSL

o VPN IPSEC.

Si se cumplen estos requisitos previos, la vulnerabilidad hace que los

usuarios de LDAP con 2FA configurado omitan la capa de seguridad y en su lugar

se autentiquen directamente en LDAP, lo que, a su vez, es el resultado de que

FortiGate trata los nombres de usuario como que distinguen entre mayúsculas y

minúsculas, mientras que el directorio LDAP no.

«Si el usuario inicia sesión con ‘Jsmith’, o ‘jSmith’, o ‘JSmith’, o

‘jsmiTh’ o cualquier cosa que NO coincida exactamente con ‘jsmith’,

FortiGate no comparará el inicio de sesión con el del usuario local», explicó Fortinet.

«Esta configuración hace que FortiGate considere otras opciones de

autenticación. FortiGate verificará otras políticas de autenticación de

firewall configuradas».

Después de no poder hacer coincidir jsmith, FortiGate encuentra el grupo

secundario configurado ‘Auth-Group’, y desde allí el servidor LDAP, y

siempre que las credenciales sean correctas, la autenticación será exitosa

independientemente de cualquier configuración dentro de la política de usuario

local (2FA y cuentas deshabilitadas).

Como resultado, la vulnerabilidad puede autenticar usuarios administradores o

VPN sin 2FA. Fortinet lanzó FortiOS 6.0.10, 6.2.4 y 6.4.1 para abordar el

comportamiento en julio de 2020 (FG-IR-19-283).

Las organizaciones que no han implementado estas versiones pueden

ejecutar el siguiente comando para todas las cuentas locales para evitar el

problema de omisión de autenticación:

set username-case-sensitivity disable

Se recomienda a los clientes que tengan las versiones de FortiOS 6.0.13,

6.2.10, 6.4.7, 7.0.1 o posteriores que ejecuten el siguiente comando:

set username-sensitivity disable

«Con la sensibilidad del nombre de usuario configurada como deshabilitada,

FortiGate tratará a jsmith, JSmith, JSMITH y todas las combinaciones

posibles como idénticas y, por lo tanto, evitará la conmutación por error a

cualquier otra configuración de grupo LDAP mal configurada», dijo la compañía.

Como mitigación adicional, vale la pena considerar eliminar el grupo LDAP

secundario si no es necesario, ya que esto elimina toda la línea de ataque ya

que no será posible la autenticación a través del grupo LDAP y el usuario

fallará en la autenticación si el nombre de usuario no coincide con una

entrada local.

Sin embargo, la guía recientemente publicada no proporciona detalles sobre la

naturaleza de los ataques que explotan la falla, ni si alguno de esos

incidentes tuvo éxito. Fortinet también recomendó a los clientes afectados que

se comuniquen con su equipo de soporte y restablezcan todas las credenciales

si encuentran evidencia de que los administradores o usuarios de VPN están

autenticados sin 2FA.

Fuente: THN