Trust Wallet insta

a los usuarios a actualizar su extensión de Google Chrome a la última

versión tras lo que describió como un «incidente de seguridad» que provocó

pérdidas de aproximadamente 7 millones de dólares.

El problema, según informó el servicio de billetera de criptomonedas

multicadena sin custodia, afecta a la versión 2.68. La extensión cuenta

con aproximadamente un millón de usuarios, según la Chrome Web Store. Se

recomienda a los usuarios actualizar a la

versión 2.69

lo antes posible.

«Hemos confirmado que aproximadamente 7 millones de dólares se han visto

afectados y nos aseguraremos de que todos los usuarios afectados reciban el

reembolso», declaró Trust Wallet en una publicación en X.

«Apoyar a los usuarios afectados es nuestra principal prioridad y estamos

finalizando activamente el proceso de reembolso».

Trust Wallet también insta a los usuarios a abstenerse de interactuar con

cualquier mensaje que no provenga de sus canales oficiales. Los usuarios de

dispositivos móviles y todas las demás versiones de la extensión del navegador

no se ven afectados.

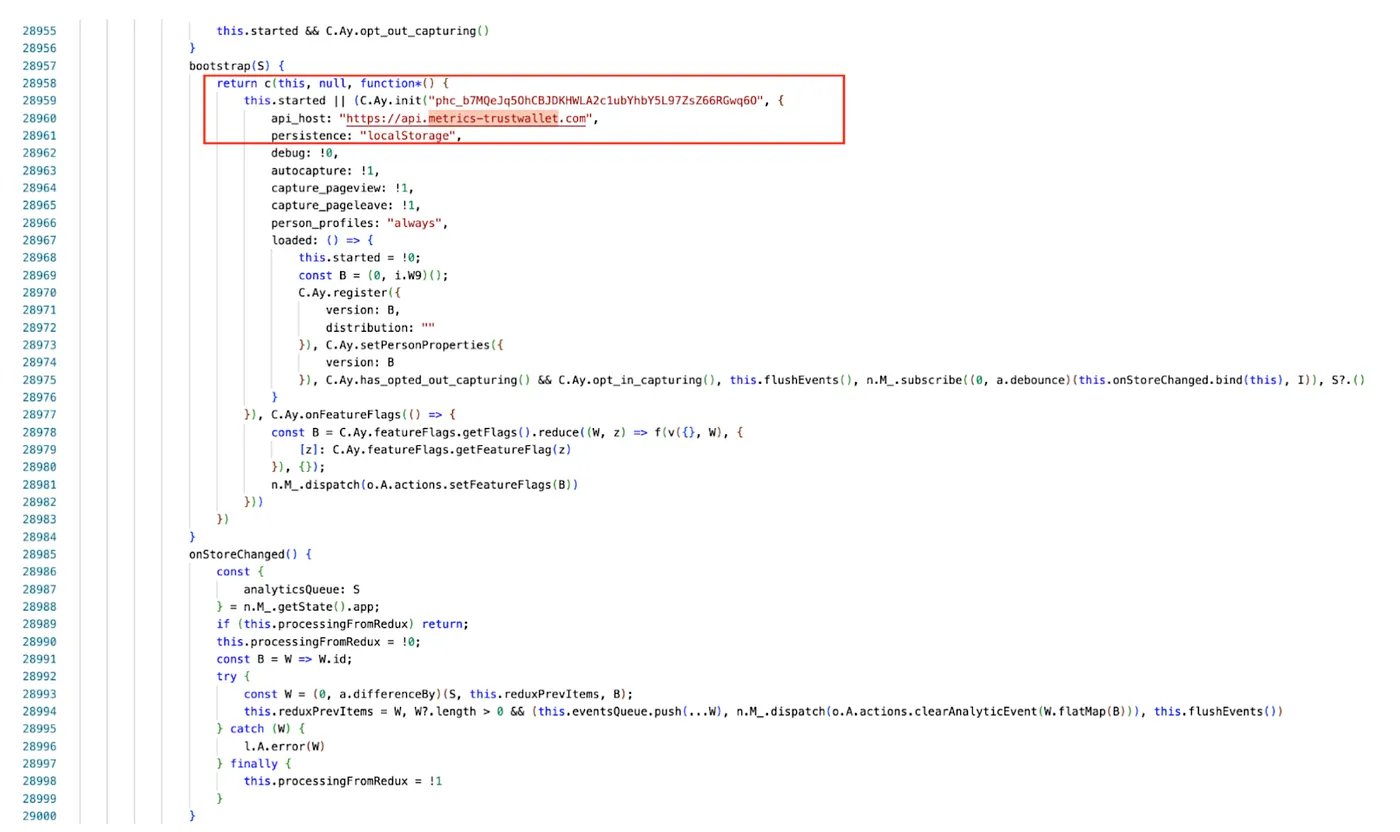

Según los detalles compartidos por

SlowMist, la versión 2.68 introdujo un código malicioso

diseñado para iterar a través de todos los monederos almacenados en la

extensión y activar una solicitud de frase mnemotécnica para cada monedero.

«El mnemónico cifrado se descifra utilizando la contraseña o

passkeyPassword ingresada durante el desbloqueo del monedero», explicó la empresa de seguridad blockchain.

«Una vez descifrada, la frase mnemotécnica se envía al servidor del

atacante api.metrics-trustwallet[.]com».

El dominio «metrics-trustwallet[.]com» se registró el 8 de diciembre de

2025, y la primera solicitud a «api.metrics-trustwallet[.]com» comenzó

el 21 de diciembre de 2025.

Análisis posteriores revelaron que el atacante utilizó una biblioteca de

análisis de cadena completa de código abierto llamada posthog-js para

recopilar información de los usuarios de la billetera.

Los activos digitales robados hasta la fecha incluyen aproximadamente 3

millones de dólares en Bitcoin, 431 dólares en Solana y más de 3 millones de

dólares en Ethereum. Los fondos robados se han transferido a través de

plataformas de intercambio centralizadas y puentes entre cadenas para su

lavado e intercambio. Según una

actualización compartida por el investigador de blockchain ZachXBT, el incidente ha causado cientos de víctimas.

Este incidente de puerta trasera se originó por una modificación maliciosa del

código fuente dentro del código base de la extensión interna de Trust Wallet

(lógica analítica), en lugar de la inyección de una dependencia de terceros

comprometida (por ejemplo, un paquete NPM malicioso) —declaró SlowMist—.

El atacante manipuló directamente el código de la aplicación y luego utilizó

la biblioteca de análisis legítima PostHog como canal de exfiltración de

datos, redirigiendo el tráfico analítico a un servidor controlado por el

atacante. La compañía afirmó que existe la posibilidad de que se trate de un

agente de un estado-nación, y añadió que los atacantes podrían haber obtenido

el control de los dispositivos de los desarrolladores relacionados con Trust

Wallet o permisos de implementación antes del 8 de diciembre de 2025.

Changpeng Zhao, cofundador de la plataforma de intercambio de criptomonedas

Binance, propietaria de la herramienta,

insinuó

que la vulnerabilidad fue «muy probablemente» ejecutada por alguien interno,

aunque no se aportaron más pruebas que respaldaran esta teoría.

Fuente:

THN